A respeito do padrão IEEE 802 e de redes sem fio, julgue os itens que se seguem.

Redes sem fio que operam no padrão N são capazes de utilizar a frequência de 2,4 GHz.

Com relação aos protocolos de redes locais, julgue os itens subsequentes.

A apresentação da mensagem destination unreachable em um tráfego capturado na comunicação entre computadores indica que esse tráfego utiliza protocolo FTP.

Julgue os itens a seguir, relativos a organização e arquitetura de computadores.

Registradores, cache e mídias de armazenamento são elementos componentes da hierarquia de memórias.

No que se refere à arquitetura e às características dos sistemas operacionais, julgue os itens que se seguem.

Uma entrada na tabela de processos de um sistema operacional contém informações sobre o estado do processo, seu contador de programa, o ponteiro da pilha, a alocação da memória, entre outras informações de controle úteis ao gerenciamento de concorrência dos processos.

No que se refere à arquitetura e às características dos sistemas operacionais, julgue os itens que se seguem.

Um sistema operacional de rede controla vários computadores da rede, enquanto um sistema operacional distribuído controla um computador que coopera com os demais da rede.

Acerca de segurança de banco de dados e de desenvolvimento de software, julgue os itens subsecutivos.

Os bancos de dados NoSQL são imunes a ataques de injeção SQL.

A propósito de ataques a redes e serviços, julgue os próximos itens.

Quando a autenticação e o gerenciamento da sessão de aplicação não são feitos corretamente, ocorre o ataque de referência insegura a objetos, por meio do qual o atacante, ao assumir a identidade da vítima, compromete senhas, chaves e sessões web.

A propósito de ataques a redes e serviços, julgue os próximos itens.

Constituem estratégias para evitar ataques de XSS (cross-site scripting): a utilização da flag HTTPOnly nos cookies, pela qual se evita que estes sejam manipulados por JavaScript; e a ativação da flag Secure, que garante que o tráfego seja feito apenas por HTTPS.

À luz da NBR ISO/IEC 27005:2011, que dispõe diretrizes para o processo de gestão de riscos de segurança da informação (GRSI), julgue os itens a seguir.

Durante o processo de GRSI, é importante que os riscos, bem como a forma com que se pretende tratá-los, sejam comunicados ao pessoal das áreas operacionais e aos devidos gestores.

Acerca da análise de malwares executáveis em ambiente Windows, julgue os itens a seguir.

Por meio da análise estática, é possível descrever o comportamento de um malware como se ele estivesse sendo

executado em tempo real.

No que diz respeito à segurança em redes, julgue os próximos itens

Um ataque SQL Injection possibilita o envio de comandos SQL por meio de campos de entrada de aplicações web.

Considerando os princípios, teorias e normas contábeis aplicáveis

no Brasil, julgue os itens subsequentes.

A convicção de que uma saída de recursos será dispensável para a liquidação de uma obrigação presente da entidade não elimina o caráter de passivo dessa obrigação.

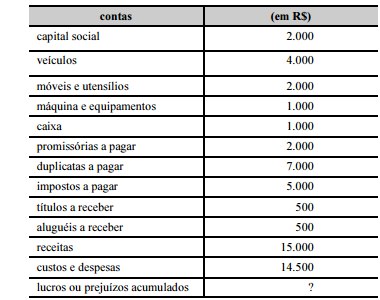

Considerando que a tabela precedente apresenta as únicas contas

relevantes para fins de levantamento do balancete e para a apuração

do resultado do exercício de determinada entidade, julgue os itens

a seguir.

A entidade em questão possui situação patrimonial líquida superavitária, resultante de seguidos lucros auferidos.

No que se refere às principais demonstrações contábeis previstas

em lei, julgue os itens que se seguem.

Aplicação de liquidez imediata que possa ser sacado por valor previamente conhecido e que não esteja sujeito a risco de perda de valor é um equivalente de caixa.

De acordo com as Normas Técnicas de Auditoria (NBC TA)

estabelecidas pelo Conselho Federal de Contabilidade (CFC),

julgue os itens a seguir.

São princípios inerentes ao trabalho de asseguração do auditor a integridade, a objetividade, o sigilo e o comportamento profissional.

Tendo em vista que, na avaliação de uma empresa, além dos dados

econômicos e financeiros que integram as demonstrações contábeis,

outras informações de mercado e informações não financeiras

devem ser levadas em conta, julgue os itens seguintes.

O indicador EBTIDA ignora variáveis importantes, tais como a qualidade de crédito da empresa, os impostos incidentes sobre o lucro e as necessidades de reinvestimentos.

Julgue os itens que se seguem, acerca da classificação de custos.

No cálculo do custo de uma auditoria, as horas extras

trabalhadas por pessoal de apoio devem ser classificadas como

custo indireto variável.

Julgue os itens que se seguem, acerca da classificação de custos.

À luz dos conceitos de custo e despesa, o termo despesa indireta de fabricação não é correto, uma vez que é utilizado comumente para designar gastos que têm características de custos.

As vendas líquidas da referida empresa, nesse período,

totalizaram R$ 3.000.

Nessa situação hipotética,

utilizando-se o custeio por absorção, o lucro bruto da empresa X seria igual a R$ 1.500

Acerca da ação de softwares maliciosos, julgue os itens subsequentes.

A atuação de um adware ocorre de maneira que o usuário não esteja ciente de que seu computador está sendo monitorado e de que suas informações estão sendo enviadas a um servidor de terceiros.

A respeito de configurações de segurança em servidores Linux e em servidores Windows 2012 R2, julgue os itens a seguir.

Por padrão, após a instalação de um servidor Windows, qualquer usuário criado em uma estação Windows 2012 R2 será administrador do domínio.

Com relação aos protocolos NAC (network access control) e NAP (network access protection), julgue os seguintes itens.

O NAP funciona em redes Windows e permite aos administradores de sistemas definirem políticas que permitam ou neguem acesso a uma estação na rede.

No que se refere a ferramentas e recursos de segurança nos sistemas operacionais Debian e Windows Server, julgue os itens a seguir.

Nessus é a mais completa e atualizada ferramenta de segurança disponibilizada no Debian para verificação remota de vulnerabilidades.

Acerca dos diretórios de serviços LDAP e AD (Active Directory), julgue os itens que se seguem.

O AD, além de armazenar, em seu banco de dados, objetos como usuários, membros de grupos e relações de confiança, disponibiliza alguns serviços, como, por exemplo, a autenticação de usuários.

Julgue os itens seguintes, relativos à segurança em Linux.

No modo de operação enforcing, as regras do SELinux são desativadas e todas as operações geram logs.

Julgue os itens seguintes, relativos à segurança em Linux.

O módulo ModSecurity do servidor web Apache oferece proteção contra ataques direcionados a aplicações web e permite o monitoramento e a análise do tráfego HTTP em tempo real, com reduzida ou nenhuma alteração de infraestrutura.

Julgue os itens a seguir, relativos às tecnologias e às arquiteturas de data center.

Em um data center, não deve haver janelas voltadas para ambiente externo.

Acerca dos servidores públicos, dos poderes da administração

pública e do regime jurídico-administrativo, julgue os itens que se

seguem.

Situação hipotética: O proprietário de determinado restaurante recebeu notificação na qual constava a determinação de que a obra que havia sido irregularmente realizada na calçada do referido estabelecimento, para a colocação de mesas, teria de ser demolida. Assertiva: Nesse caso, decorrendo o prazo sem cumprimento da ordem, a administração poderá promover a demolição sob o manto da autoexecutoriedade dos atos administrativos e do poder de polícia.

A respeito da aplicação da lei civil, da pessoa natural e dos bens,

julgue os itens a seguir.

O fenômeno da ultratividade da norma jurídica é exceção à regra de que a lei necessita estar vigente para ser aplicada.

A respeito das obrigações, dos contratos e dos atos unilaterais,

julgue os itens que se seguem.

Indivíduo que se comprometer ao pagamento da obrigação em prestações sucessivas terá a seu favor a presunção de pagamento se tiver recibo de quitação da última.