O administrador da rede do TJMS pretende ocultar a seção “Firewall & proteção de rede” de forma que ela não seja exibida na página inicial da “Segurança do Windows” dos computadores com Windows 11.

Para isso, o administrador deve alterar a configuração no:

No Red Hat Enterprise Linux 9.0, o modo como o SELinux atua como se estivesse aplicando as políticas de segurança sem, no entanto, negar nenhuma operação é o modo:

O mundo digital pode se tornar um ambiente repleto de riscos para usuários comuns, pois, infelizmente, existem pessoas malintencionadas que desenvolvem software com o objetivo de prejudicar outras pessoas, geralmente com a intenção de obter algum tipo de vantagem pessoal. Analise as alternativas abaixo e assinale a que indica, respectivamente, o nome de ameaças que possuem como características: 1. Permitir ao usuário malintencionado o acesso remoto ao ambiente que está sendo violado e 2. Esconder o software mal-intencionado em aplicativos aparentemente inofensivos.

Sobre backup no Windows Server 2003, assinale a alternativa INCORRETA.

Julgue os próximos itens, relativos ao sistema operacional Android.

Para garantir que o software gerado no servidor chegue ao usuário final, utiliza-se um certificado code signing, que altera o software e também insere uma assinatura do desenvolvedor ou fabricante.

A estrutura dos sistemas operacionais modernos possibilita implementação de tolerância a falhas, contemplando projetos de interoperabilidade e virtualização, nativa ou não, de seus códigos. A esse respeito, julgue o item que se segue.

Transparência e tolerância a falhas de hardware e de software são requisitos fundamentais em sistemas operacionais modernos, na medida em que garantem que o processamento das aplicações continue sem nenhuma interrupção ou intervenção do usuário.

Em relação à segurança no Windows Server 2003, assinale a alternativa INCORRETA.

Considere as seguintes afirmativas sobre buffers em sistemas operacionais.

I. Um dispositivo pode iniciar uma nova gravação enquanto o processador manipula os dados do buffer.

II. O objetivo principal do buffer é desocupar o processador e os dispositivos de processamentos extras.

III. O cache é um tipo de buffer para instruções que são utilizadas com maior frequência pelo processador.

IV. O buffer não é utilizado para operações de leitura em função de não haver controle sobre o ponteiro da fila de instruções.

Considerando-se V para verdadeiro e F para falso, o julgamento correto das afirmativas é

Sobre aspectos de segurança no Sistema Operacional Windows 10 é correto afirmar que

Julgue os itens a seguir, em relação à vulnerabilidade dos dispositivos móveis ou navegadores web usados para acessar a Internet.

Ainda que o usuário de dispositivo Android instale apps de lojas não oficiais do Google, o dispositivo não será afetado por trojans, devido a sua arquitetura baseada em Unix, que são códigos que abrem portas de manipulação remota do celular.

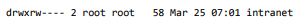

Considere as seguintes permissões de acesso para a pasta intranet em um sistema operacional Linux:

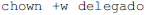

Para que os usuários do sistema pertencentes ao grupo intranet possam escrever na pasta em questão, é necessário executar o comando:

Em cada item a seguir, é apresentada uma situação hipotética, seguida de uma assertiva a ser julgada, a respeito de sistemas operacionais, intranet e Internet.

Depois de fazer login em uma estação de trabalho com Windows 10, o usuário de nome

, executado no power shell do sistema operacional, que aceita tanto comandos DOS quanto alguns comandos Linux.

Sobre a segurança em sistemas Linux, considere as seguintes afirmativas: I. A presença de utilitários de desenvolvimento, tais como ferramentas de execução de scripts, não ajuda o atacante a comprometer o sistema operacional. II. É uma boa prática alterar a permissão do diretório /usr para somente leitura, alterando configurações no gerenciador de pacotes para permitir eventuais mudanças de forma automática. III. Senhas de usuário são um ponto vulnerável em um sistema, logo é necessária uma política de troca/gerenciamento de senhas por parte do administrador. É correto afirmar que

Com relação às configurações de segurança em servidores Linux e Windows 2012 R2, julgue os itens subsecutivos.

No Windows 2012 R2, a ferramenta security configuration wizard auxilia o administrador do sistema a aumentar a segurança de um servidor Windows.

Julgue os próximos itens, acerca dos protocolos Syslog e Microsoft Event Viewer

As ferramentas de visualização de logs da Microsoft utilizam a tecnologia Azure com Elasticsearch para o processamento distribuído dos registros de segurança do sistema operacional. Nesse caso, o plugin AZEL é adicionado ao Event Viewer.