João e José desejam a morte de Joaquim e ambos, em ocasiões distintas, mas próximas no tempo, sem qualquer conhecimento da intenção do outro, ajuste ou mesmo combinação prévia, atiram contra a vítima. Joaquim morre em decorrência de um dos tiros; o outro, conforme exame pericial feito, atingiu a vítima somente de raspão. Todavia, mesmo com a perícia, não restou verificada a autoria do tiro que atingiu mortalmente Joaquim.

Nessa hipótese, é correto afirmar que João e José respondem por delito de

De acordo com o texto constitucional, compete ao Superior Tribunal de Justiça processar e julgar originariamente

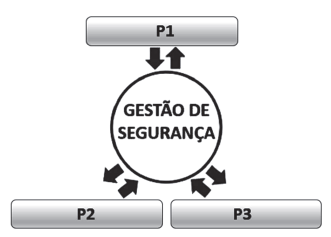

No contexto da tecnologia da informação e segurança de dados, a segurança da informação é garantida pela preservação de três aspectos essenciais, de acordo com o triângulo da figura abaixo:

I. P1 – associada à ideia da capacidade de um sistema de permitir que alguns usuários acessem determinadas informações, ao mesmo tempo em que impede que outros, não autorizados, a vejam. Esse princípio é respeitado quando apenas as pessoas explicitamente autorizadas podem ter acesso à informação.

II. P2 – associada à ideia de que a informação deve estar disponível para todos que precisarem dela para a realização dos objetivos empresariais. Esse princípio é respeitado quando a informação está acessível, por pessoas autorizadas, sempre que necessário.

III. P3 – associada à ideia de que a informação deve estar correta, ser verdadeira e não estar corrompida. Esse princípio é respeitado quando a informação acessada está completa, sem alterações e, portanto, confiável.

Nessa situação, P1, P2 e P3 são denominados, respectivamente,

Analise as afirmativas a seguir:

I. A prova da alegação incumbirá a quem a fizer, sendo, porém, facultado ao juiz de ofício determinar, no curso da instrução, ou antes de proferir sentença, a realização de diligências para dirimir dúvida sobre ponto relevante.

II. Dar-se-á prioridade à realização do exame de corpo de delito quando se tratar de crime que envolva violência doméstica e familiar contra mulher.

III. A acareação será admitida entre acusados, entre acusado e testemunha, entre testemunhas, entre acusado ou testemunha e a pessoa ofendida, e entre as pessoas ofendidas, sempre que divergirem, em suas declarações, sobre fatos ou circunstâncias relevantes.

IV. São proibidas de depor as pessoas que, em razão de função, ministério, ofício ou profissão, devam guardar segredo, salvo se desobrigadas pela parte interessada, oportunidade em que estarão obrigadas a depor.

Assinale

A ação popular pode ser proposta por

O crime de furto é descrito no artigo 155 como a “subtração de coisa alheia móvel para si ou para outrem”. A doutrina e a jurisprudência divergem sobre o momento consumativo do furto, sendo certo que existem quatro teorias sobre o tema. O Superior Tribunal de Justiça já teve oportunidade de se manifestar sobre esse assunto.

Assinale a alternativa que demonstre a teoria adotada por esse Tribunal Superior.

A respeito do controle da Administração Pública, assinale a afirmativa INCORRETA.

No processo administrativo, é correto afirmar que

Conforme prediz a Constituição, é um direito social

Sobre os crimes contra a Administração da Justiça, previstos no Código Penal, assinale a alternativa correta.

A respeito da Lei no 9.099/95, é correto afirmar que:

Dentre os recursos previstos no Código de Processo Civil, é correto afirmar que os embargos de declaração

O proprietário do veículo que indica falsamente outra pessoa como condutora do veículo no momento da infração de trânsito em formulário (notificação de multa) da autoridade de trânsito, em tese, pratica o crime de:

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Admitindo-se que a infecção por cavalo de Troia realmente tenha ocorrido, é correto afirmar que tal infecção pode ter acontecido por meio de um spear phishing, o que teria sido evitado se na máquina do usuário tivesse um antispyware instalado.

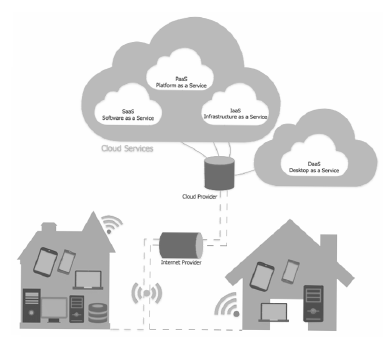

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se uma VPN (virtual private network) da Internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet pública.

Considerando o diagrama e a situação hipotética apresentados, julgue os itens subsecutivos.

Caso o acesso fosse realizado por meio da VPN para o SaaS, por exemplo, para um webmail, os emails estariam imunes a vírus, pois, em um tunelamento criptográfico, o tráfego é, necessariamente e continuadamente, analisado por antivírus.