Com relação aos protocolos de redes locais, julgue os itens subsequentes.

Se uma comunicação que utiliza o protocolo FTP for estabelecida, o comando GET poderá ser enviado pelo computador para efetuar o download de um arquivo.

No que se refere à arquitetura e às características dos sistemas operacionais, julgue os itens que se seguem.

A estratégia de gerenciamento de memória conhecida como swapping permite que programas sejam executados mesmo se estiverem parcialmente carregados na memória principal.

No que se refere à arquitetura e às características dos sistemas operacionais, julgue os itens que se seguem.

Nos sistemas operacionais Linux, o sistema de gerenciamento de memória divide o espaço de endereçamento físico de um sistema nas seguintes zonas: memória DMA, memória normal e memória alta.

No que se refere aos conceitos de segurança da informação, julgue os itens subsequentes.

A capacidade de localização de identidades preexistentes em sistemas conectados é uma funcionalidade de sistemas de gestão de identidades.

Julgue os itens a seguir, relativos à criptografia e suas aplicações.

Um hash, que é resultante de uma função de resumo, pode ser utilizado para gerar assinaturas digitais.

A propósito de ataques a redes e serviços, julgue os próximos itens.

Ataque de dia zero é um tipo de ataque de software projetado para ativar e realizar uma ação destrutiva em hora ou data específica.

À luz da NBR ISO/IEC 27005:2011, que dispõe diretrizes para o processo de gestão de riscos de segurança da informação (GRSI), julgue os itens a seguir.

O processo de GRSI é iterativo tanto para o processo de avaliação de riscos quanto para as atividades de tratamento de risco.

Acerca da análise de malwares executáveis em ambiente Windows, julgue os itens a seguir.

Pela técnica de engenharia reversa, é possível obter o código-fonte de um malware e o nome real de suas funções, desde que utilizado um leitor hexadecimal.

Acerca da ação de softwares maliciosos, julgue os itens subsequentes.

Um rootkit é uma ferramenta que manipula recursos do sistema operacional para manter suas atividades indetectáveis por mecanismos tradicionais, podendo, ainda, operar no nível de kernel do sistema operacional.

Considerando os princípios, teorias e normas contábeis aplicáveis

no Brasil, julgue os itens subsequentes.

Um evento que altera de forma qualitativa, mas não monetária, o patrimônio de uma entidade é um fato administrativo, mas não um fato contábil.

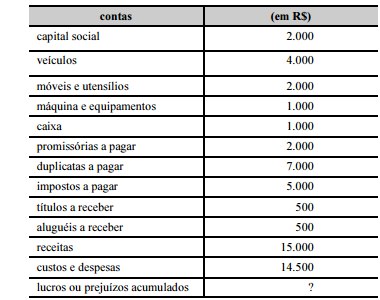

Considerando que a tabela precedente apresenta as únicas contas

relevantes para fins de levantamento do balancete e para a apuração

do resultado do exercício de determinada entidade, julgue os itens

a seguir.

No rol de contas apresentado, há apenas duas contas de resultado.

De acordo com as Normas Técnicas de Auditoria (NBC TA)

estabelecidas pelo Conselho Federal de Contabilidade (CFC),

julgue os itens a seguir.

O auditor deve preparar respostas gerais para tratar dos riscos que podem advir de distorções relevantes constatadas na auditagem de demonstrações contábeis. Esse procedimento contribuirá para que o auditor defina e execute procedimentos apropriados, como testes e investigações, com o objetivo de obter evidências de auditoria.

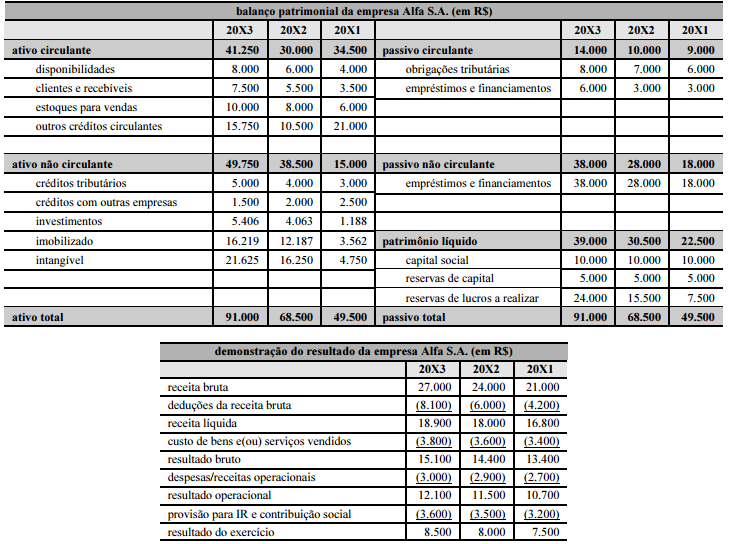

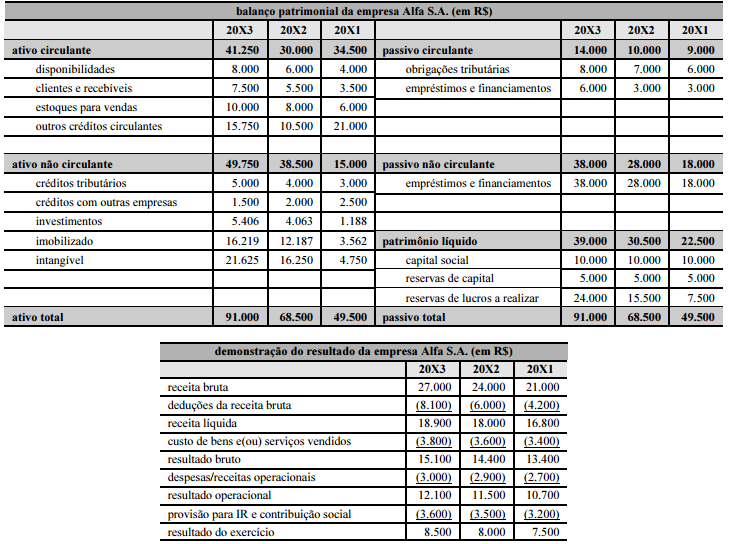

Considerando as tabelas anteriormente mostradas, que apresentam as demonstrações contábeis ajustadas para fins de análise da empresa

hipotética Alfa S.A., referentes aos anos de 20X1 a 20X3, julgue os próximos itens.

A relação entre as fontes de recursos melhorou de 20X1 para 20X3

Considerando as tabelas anteriormente mostradas, que apresentam as demonstrações contábeis ajustadas para fins de análise da empresa

hipotética Alfa S.A., referentes aos anos de 20X1 a 20X3, julgue os próximos itens.

De acordo com os dados apresentados, tanto o retorno sobre o patrimônio líquido quanto o retorno sobre o ativo total sofreram redução de 20X1 para 20X3

Em relação à terminologia aplicada à contabilidade de custos,

julgue os itens a seguir.

Custo da produção acabada e custo de produção do período são conceitos distintos e não podem apresentar valores iguais na apuração de custos de determinado período.

Julgue os itens que se seguem, acerca da classificação de custos.

Em geral, o custo variável apresenta variabilidade na quantia

total e no seu valor por unidade produzida, em função de

alterações no volume da produção, ao passo que o custo fixo

não se altera dentro de determinados limites de produção,

embora, seu valor, por unidade produzida, decresça com o

aumento do volume de produção.

No que se refere a algoritmos e protocolos de segurança em redes wireless, julgue os itens que se seguem.

O padrão WPA2 não tem seu uso restrito ao modo de funcionamento para redes sem fio com padrões 802.11b.

A respeito de configurações de segurança em servidores Linux e em servidores Windows 2012 R2, julgue os itens a seguir.

No Linux, os drivers relacionados à implementação do firewall Iptables estão na camada de kernel, ligados ao conceito de netfilter.

Julgue os próximos itens, acerca dos protocolos Syslog e Microsoft Event Viewer

O nível de severidade das mensagens do Syslog varia entre 0 e 7.

No que se refere a ferramentas e recursos de segurança nos sistemas operacionais Debian e Windows Server, julgue os itens a seguir.

As ferramentas tiger e flawfinder são utilizadas na execução de auditorias internas de hosts no Debian para verificar se o sistema de arquivos está configurado de forma correta.

No que se refere à tipologia de ambientes com alta disponibilidade e escalabilidade para a estruturação de ambientes computacionais, julgue os itens subsequentes.

Balanceamento de carga é um tipo de cluster cuja função é manter o sistema em plena condição de funcionamento por longo período de tempo.

Acerca dos diretórios de serviços LDAP e AD (Active Directory), julgue os itens que se seguem.

LDAP é um padrão aberto que facilita a manutenção e o compartilhamento do gerenciamento de grandes volumes de informação, definindo um padrão de acesso em um diretório.

Julgue os itens seguintes, relativos à segurança em Linux.

A técnica hardening é utilizada para mapear ameaças e executar, em nível lógico, possíveis correções nos sistemas, preparando-os para impedir tentativas de ataques ou de violação da segurança da informação.

Julgue os itens a seguir, relativos às tecnologias e às arquiteturas de data center.

É imprescindível a execução de aterramento na infraestrutura de qualquer data center.

Acerca dos servidores públicos, dos poderes da administração

pública e do regime jurídico-administrativo, julgue os itens que se

seguem.

A supremacia do interesse público sobre o interesse particular, embora consista em um princípio implícito na Constituição Federal de 1988, possui a mesma força dos princípios que estão explícitos no referido texto, como o princípio da moralidade e o princípio da legalidade.

A respeito das obrigações, dos contratos e dos atos unilaterais,

julgue os itens que se seguem.

Não terá direito à repetição do indébito o devedor que saldar dívida prescrita.

A respeito das obrigações, dos contratos e dos atos unilaterais,

julgue os itens que se seguem.

O adimplemento substancial do contrato tem sido reconhecido como impedimento à resolução unilateral, havendo ou não cláusula expressa.

No que se refere à intervenção de terceiros em processos e aos

poderes, deveres e responsabilidade do juiz, julgue os itens

subsequentes.

Situação hipotética: Terceiro juridicamente interessado

requereu sua intervenção no processo na qualidade de

assistente, mas uma das partes alegou que faltaria ao

requerente o interesse jurídico para intervir. Assertiva: Nessa

situação, o juiz deverá determinar a suspensão do processo

para decidir o incidente.

No que se refere às funções essenciais à justiça, julgue o próximo

item.

É possível que um membro do Ministério Público estadual, aos trinta e seis anos de idade, seja nomeado pelo presidente da República ao cargo de procurador-geral da República, após seu nome ser aprovado pela maioria do Senado Federal, para um mandato de dois anos, permitida a sua recondução por uma única vez.

Cada um dos itens a seguir apresenta uma situação hipotética

seguida de uma assertiva a ser julgada de acordo com o Código

Penal, com a legislação penal extravagante e com a jurisprudência

do STJ.

Pedro, funcionário público, solicitou a Maria a quantia de R$ 10.000 para não lavrar auto de infração decorrente de ato ilícito descoberto durante fiscalização fazendária. Ao perceber que teria que pagar uma multa de mais de R$ 20.000, Maria prontamente concordou com a proposta e realizou o pagamento. Nessa situação, Maria responderá como partícipe do delito de corrupção passiva, uma vez que, quanto ao concurso de agentes, o Código Penal adotou exclusivamente a teoria unitária do crime.