Com relação à execução do orçamento público, as despesas empenhadas e não pagas no exercício financeiro correspondem

As relações de comércio internacional do Brasil sofreram mudanças na década de 1990. A abertura cambial

Em um Plano de Amortização pelo Sistema da Tabela Price, observa-se que a soma dos valores dos juros incluídos na primeira prestação e na segunda prestação é igual a R$ 979,42. Este plano refere-se à liquidação de um empréstimo no valor de R$ 25.000,00 concedido para ser pago por meio de 20 prestações mensais, iguais e consecutivas, a uma taxa de juros positiva i. Observa-se também que a primeira prestação tem o vencimento 1 mês após a data de concessão do empréstimo. Sabendo-se que o saldo devedor da dívida imediatamente após o pagamento da segunda prestação apresenta um valor de R$ 22.921,42, obtém-se que o Fator de Recuperação de Capital − FRC correspondente é igual a

Duas autarquias, de esferas distintas, que atuam na área de serviço de saúde, pretendem conjugar esforços para reativação de uma unidade hospitalar abandonada, antes pertencente à iniciativa privada. Dentre as possíveis soluções a serem adotadas para viabilizar esse objetivo, as autarquias

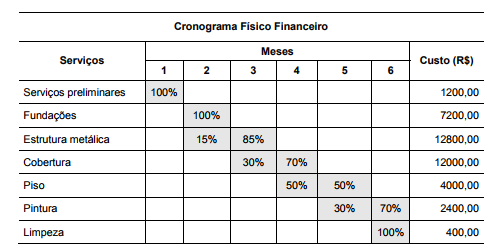

Para a construção de um galpão de estrutura metálica, um Engenheiro Civil elaborou o seguinte cronograma físico financeiro da obra:

No final de cada mês o Engenheiro Civil emitia um relatório no qual constava o andamento da obra, com os serviços executados e os respectivos desembolsos financeiros. O percentual acumulado dos serviços executados até o final do terceiro mês é

Ao se projetar estruturas de madeira com barras tracionadas de seção retangular cheia com dimensões de (50 × 50) mm, o comprimento efetivo máximo permitido, em metros, é

Ao se dimensionar o diâmetro dos eletrodutos dos circuitos das instalações elétricas de baixa tensão nos quais passem somente dois condutores, a máxima taxa percentual de ocupação dos condutores nos eletrodutos é de

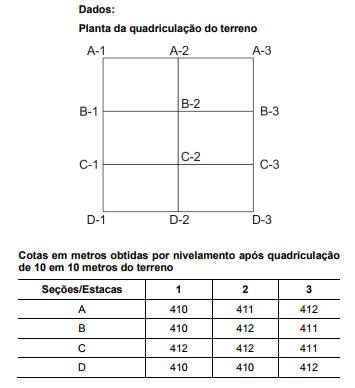

Considere abaixo a planta de um terreno no qual se pretende fazer um projeto de terraplenagem.

A cota final, para uma plataforma horizontal, que produz volumes iguais de corte e aterro é, em metros,

Uma nova edificação pública a ser construída terá 5 pavimentos com unidades autônomas de serviços. O número mínimo de sanitários acessíveis com entradas independentes deverá ser de

O projeto de fundações de um parque industrial prevê a execução de tubulões a céu aberto e serão contratados 40 trabalhadores para essa atividade. Segundo a NR 18 − Condições e meio ambiente de trabalho na indústria da construção, para garantir a segurança, o número de trabalhadores que devem ser treinados para resgate é

O programa AutoCAD permite montar bibliotecas de símbolos pela formação de blocos pertencentes ao arquivo em que foi gerado. Contudo, ao haver interesse de transformar um bloco já existente ou uma entidade de desenho em um arquivo com extensão .dwg, deve-se utilizar o comando do AutoCAD,

Sejam dois números binários X e Y, cujos valores são:

X: 0101 1100 0101 b

Y: 1001 1101 0101 b

O valor da soma X+Y, na base hexadecimal, é:

Os sistemas operacionais Linux, nas diferentes distribuições, disponibilizam o comando man que facilita a interação do usuário. Caso o usuário queira buscar informações de um comando por meio de palavra-chave, ele deve realizar a busca por meio do comando man, com a opção

Deseja-se acessar uma sessão remota de PowerShell no Windows Server 2012 R2 de uma máquina em que o direito de gerenciamento está habilitado. Para isso, é necessária a execução do cmdlet

O protocolo TLS é composto de duas camadas, nas quais, o protocolo de

O RSTP − Rapid Spanning Tree Protocol (IEEE 802.1w), se comparado ao STP − Spanning Tree Protocol (IEEE 802.1d), apresenta apenas três possíveis estados de Porta. Esses estados são: Transmissão, Aprendizado e

Após a implantação da infraestrutura de cabeamento estruturado para o Data Center da Defensoria Pública do Rio Grande do Sul, o Analista de Tecnologia da Informação resolveu consultar a Norma IEEE 802.1Q para

A orientação a grupos sobre dependência e codependência na adição passa, segundo estudiosos da promoção da saúde e prevenção ao abuso de drogas, pela conscientização de suas consequências aos jovens, pais e educadores. NÃO aborda estratégias que auxiliam os jovens a lidar com o desenvolvimento de forma favorável:

O assédio moral organizacional contempla interações entre o indivíduo e a organização ou a administração da empresa, as quais utilizam de violência e da hostilização, na formulação de procedimentos e políticas organizacionais, de modo

O ciclo típico de intervenção ergonômica engloba quatro macros etapas distintas e complementares. Na etapa de “Avaliação e Replanejamento”, o trabalho, comumente, consiste em realizar uma avaliação das soluções implantadas em termos de impactos para o bem-estar no trabalho/satisfação dos usuários, a eficiência e a eficácia de produtos e serviços;

Idalberto Chiavenato considera que a entrevista de seleção é a técnica de seleção mais utilizada e que a entrevista pessoal tem outras aplicações, como na triagem inicial do recrutamento, seleção de pessoal, aconselhamento e orientação profissional, avaliação de desempenho e desligamento, por exemplo. Esse autor aponta que uma diferença entre a entrevista de triagem e a entrevista de seleção é que a entrevista de triagem é

Sobre o trabalho de mediação de conflitos é correto afirmar que

Nos casos envolvendo violência contra mulheres podemos considerar a ocorrência de uma vitimização primária que é atribuída ao próprio agente que, com sua conduta, causa sofrimento físico ou mental à vítima. É preciso, porém, também considerar a existência de uma vitimização secundária, que pode ser reconhecida de modo direto

Considere um computador de 16 GB de RAM, cujos endereços de memória abaixo são válidos:

Endereço 1: 000000000022FE40

Endereço 2: 000000000022FE48

Endereço 3: 000000000022FE4E

É correto afirmar que o

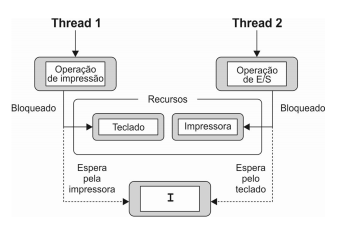

Considere a figura abaixo.

Do ponto de vista do sistema operacional, a situação indica que a caixa I deve ser preenchida com

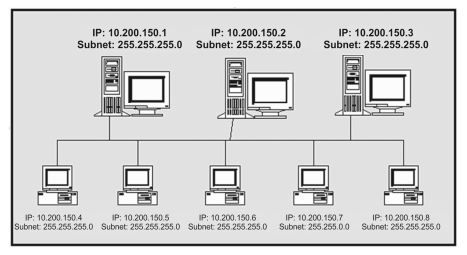

Considere a rede local baseada em TCP/IP da figura abaixo.

Nesta rede,

Um Defensor Público cifrou uma mensagem com sua chave privada e enviou por e-mail para um grupo de colegas de trabalho. Todos os colegas conseguiram decifrar a mensagem, já que conheciam a chave pública do Defensor Público. Na transação garantiu-se

Considere o texto abaixo.

O mecanismo de cálculo citado no texto e o nome de um algoritmo que pode ser utilizado por este mecanismo são, respectivamente,

Especialistas verificaram que os vetores mais utilizados para distribuição do WannaCry são e-mails e arquivos PDF, como outros malwares. Mas a novidade é a sua grande capacidade de propagação. A partir do momento em que um computador é afetado, esse malware consegue se propagar lateralmente utilizando a vulnerabilidade Unauthenticated Remote-Code-Execution − RCE, também conhecida também pelo codinome EternalBlue, de um protocolo bem conhecido no Windows e no Windows Server. Um dos métodos de defesa contra esse ransomware, sugerido por muitos profissionais de TI, é a desativação deste protocolo vulnerável, denominado

A transposição de forma verbal transitiva no trecho ...chega um momento no qual apreciamos o conforto das nossas casas... para a voz passiva resultará na seguinte redação: