O algoritmo AES (advanced encryption standard) aceita chaves criptográficas e blocos de dados no tamanho de

Analise as alternativas: I. A criptografia é uma antiga técnica para cifrar mensagens. II. A criptoanálise é a arte de quebra do código. III. A codificação e decodificação podem utilizar técnicas de chaves secretas ou chaves públicas. IV. A chave pública é caracteriza pelo conhecimento da chave apenas pelo remetente e destinatário.

Sobre infraestrutura de chave pública é correto afirmar que

Com relação a redes de computadores e segurança de dados, julgue o item a seguir.

Mesmo sendo um mecanismo de segurança bastante utilizado, a assinatura digital possui algumas desvantagens, como, por exemplo, o fato de ela não poder ser obtida com o uso de algoritmos de chave pública.

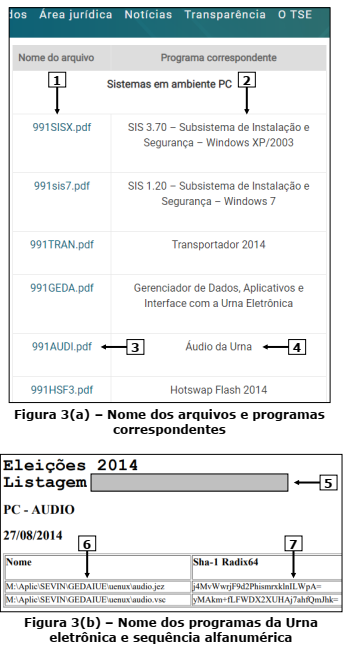

A questão baseia-se nas Figuras 3(a) e 3(b) abaixo, obtidas a partir do site do Tribunal Superior Eleitoral (TSE), no endereço eletrônico <>. O Tribunal Superior Eleitoral (TSE), antes de uma eleição, realiza uma cerimônia, na qual gera uma sequência alfanumérica única para cada arquivo utilizado na urna eletrônica e os lacra no TSE. Caso qualquer arquivo desses seja modificado, a nova sequência alfanumérica gerada não corresponderá mais a lacrada no TSE. Dessa forma, para garantir a segurança do processo eleitoral, o TSE libera, para membros dos partidos políticos, OAB e Ministério Público tais arquivos e as respectivas sequências alfanuméricas, de modo que possam verificar se os arquivos encontrados em qualquer Urna do país correspondem aos arquivos lacrados no TSE, o que é feito por meio da comparação das sequências alfanuméricas geradas. A Figura 3(a) mostra o nome dos arquivos (seta nº 1) e os programas correspondentes (seta nº 2). Sobre a Figura 3(b), considere os seguintes aspectos: (1) ela exibe o nome dos arquivos existentes na Urna eletrônica e a correspondente sequência alfanumérica; (2) no local apontado pela seta nº 5, inseriu-se intencionalmente um retângulo, de modo a ocultar o texto existente nesse local; (3) a Figura 3(b) passou a ser exibida após se pressionar o link apontado pela seta nº 3 (Figura 3(a)), correspondente ao programa "Áudio da Urna" (seta nº 4); (4) na Figura 3(b), é exibida uma listagem com os nomes dos arquivos da Urna (seta nº 6), referentes a "ÁUDIO" e as correspondentes sequências alfanuméricas (seta nº 7).

Após ler o texto introdutório da questão e observar as Figuras 3(a) e 3(b), verifica-se, na Figura 3(b), que a sequência alfanumérica "j4MvWwrjF9d2PhismrxklnILWpA=" corresponde ao arquivo "audio.jez". Nesse caso, afirma-se que tal sequência alfanumérica refere-se à(ao):

Acerca de assinatura digital, certificação digital e infraestruturas de chaves públicas, julgue os itens a seguir.

Uma infraestrutura de chaves públicas é o conjunto de hardware, software, pessoas, políticas e processos necessários para administrar todo o ciclo de vida de certificados digitais desenvolvidos com base em criptografia assimétrica.

A informação é um ativo, e como tal deve ser protegida. Uma das técnicas de proteção da informação é a criptografa de chave simétrica. Assinale a alternativa que indica a dimensão da segurança da informação sobre a qual esse tipo de criptografa tem maior infuência:

A criptografia de chave pública é assimétrica, envolvendo o uso de duas chaves separadas. No cenário “João deseja enviar uma mensagem para Maria”, visando atingir a característica de confidencialidade, João deverá:

O documento eletrônico assinado digitalmente e que associa uma pessoa ou entidade a uma chave pública é denominado

Um Defensor Público cifrou uma mensagem com sua chave privada e enviou por e-mail para um grupo de colegas de trabalho. Todos os colegas conseguiram decifrar a mensagem, já que conheciam a chave pública do Defensor Público. Na transação garantiu-se

A infraestrutura de chave pública ou PKI (Public Kev Infrastructure) possui elevada relevância para garantir que o acesso a informações sigilosas em ambientes corporativos seja controlado. Neste contexto, assinale a alternativa que completa correta e respectivamente as lacunas da afirmação abaixo.

A PKI é fundamentada em dois componentes para garantir a autenticidade e a integridade das chaves________: ________ e ________ .

Julgue o item seguinte, a respeito da Infraestrutura de Chaves Públicas brasileira (ICP Brasil).

O Brasil adota o modelo de ICP de certificação com raízes múltiplas e hierárquicas, no qual o ITI desempenha tanto o papel de credenciar e descredenciar os demais atores participantes da cadeia quanto o de supervisionar e auditar os processos.

Infraestrutura de Chave Pública é o conjunto de hardware, software, pessoas, políticas e procedimentos necessários para