Julgue o item subsequente, relativos à arquitetura MPLS e aos protocolos usados em redes sem fio.

O padrão de encriptação WEP possui muitas vulnerabilidades e falhas, o que facilita ataques à rede, como a captura de mensagens e a autenticação indesejada na rede.

Acerca de routing e switching, julgue o itens seguinte.

Roteadores não são capazes de filtrar mensagens broadcast, o que representa a principal desvantagem deles em relação aos switches.

Com relação à segurança em redes de computadores, julgue o item subsequente.

O IDS (Intrusion Detection System) é um dispositivo físico que, instalado antes do servidor, restringe o acesso entre as redes para prevenir uma invasão.

Acerca dos tipos de ataques a redes de computadores, julgue o item subsecutivo.

É maliciosa a varredura de rede (scan) realizada com o objetivo de fazer uma análise de riscos preventiva ou corretiva.

Com relação aos tipos de malwares, julgue o item que se segue.

O phishing é uma técnica explorada por um invasor que tenta obter o endereço IP do usuário para enviar uma quantidade volumosa de requisições e aumentar o consumo da banda.

Acerca de criptografia, julgue o item que se segue.

O RSA é um algoritmo de criptografia assimétrica que utiliza chaves com 1.024 bits.

A respeito de sistemas operacionais e de serviços de diretórios, julgue o item a seguir.

A arquitetura lógica do Active Directory é composta por objetos, domínios, relações de confiança, namespaces e distribuição de dados.

Julgue o item seguinte, relativos a cloud computing.

O hypervisor, também chamado de supervisor de máquina virtual, controla o disco rígido para que seja possível acessálo exclusivamente pela máquina virtual.

Em relação a contêineres em aplicações, julgue o item a seguir.

Deployment descriptors (em português, descritores de implantação) são escritos em JSON e fornecem informações sobre API e drives necessários para o funcionamento do serviço de Internet.

A respeito de tecnologias, arquitetura e gestão de data center e de ambientes de missão crítica, julgue o item subsequente.

Na arquitetura de SAN (Storage Area Network), um grande número de discos é conectado, por uma rede de alta velocidade, a vários computadores servidores.

Julgue o item a seguir, a respeito de otimização de desempenho em servidores e de política de backup.

Um componente é redundante quando fornece criptografia e segurança adequadas ao banco de dados de back-end ou quando armazena o sistema operacional por meio do armazenamento dos dados.

Uma pesquisa feita no Aeroporto Internacional Salgado Filho, em Porto Alegre, com os turistas que estavam retornando para suas cidades de origem durante o mês de abril, revelou que, entre esses turistas, 556 visitaram a Orla do Guaíba, 190 não visitaram o Parque Farroupilha, 420 visitaram esses dois pontos turísticos e 154 visitaram apenas um desses dois pontos turísticos.

Considerando a situação hipotética apresentada, julgue o item a seguir.

O número de turistas que visitaram a Orla do Guaíba e não visitaram o Parque Farroupilha é inferior a 140.

Considerando as informações apresentadas anteriormente, julgue o item que se segue.

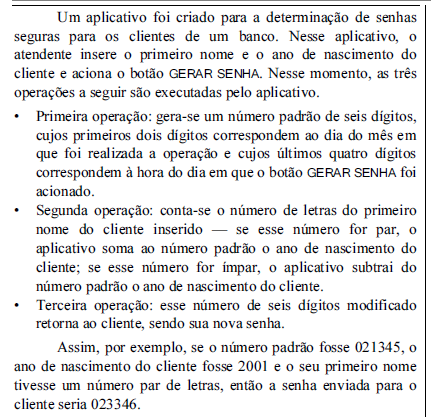

Considere-se que, durante um período de cinco dias, no intervalo de 11 h às 11 h 59 min, atendentes de várias agências do banco tenham gerado, por meio do referido aplicativo, 6.200 senhas, todas para clientes nascidos em algum ano entre 1980 e 1989. Nessa situação hipotética, entre essas 6.200 senhas, no mínimo 170 são repetidas.

A respeito dos fundamentos conceituais, dos princípios norteadores e das diretrizes da Política Nacional para as Mulheres e da Política Nacional de Enfrentamento à Violência contra as Mulheres, julgue o próximo item.

O conceito de tráfico de mulheres restringe-se ao movimento de pessoas do sexo feminino entre fronteiras internacionais para fins de exploração sexual e trabalho forçado.

Acerca dos dispositivos e conceitos legais previstos na Lei federal n.º 12.288/2010 (Estatuto Nacional da Igualdade Racial) e na Lei estadual n.º 13.694/2011, julgue o item a seguir.

O Estado, por intermédio de suas políticas públicas, é o responsável por determinar quem é preto ou pardo, conforme quesitos preestabelecidos de cor ou raça.