Consoante dispõe a Constituição do Estado de Rondônia, é exemplo de garantia dos membros Defensoria Pública a:

O Conselho Superior da Defensoria Pública do Estado é órgão normativo, consultivo e deliberativo, incumbido de superintender a atuação da Defensoria Pública, bem como zelar pela observância dos princípios institucionais do órgão. Nesse contexto, de acordo com a Lei Orgânica da Defensoria Pública do Estado de Rondônia (Lei Complementar Estadual nº 117/94), compete ao Conselho Superior da Defensoria Pública:

Em matéria de classificação dos serviços públicos, de acordo com a doutrina de Direito Administrativo, é correto afirmar que serviços:

Com o objetivo de atender ao princípio da eficiência da Administração Pública e melhor capacitar seu quadro de pessoal, a Defensoria Pública do Estado de Rondônia pretende contratar determinada sociedade empresária de notória especialização para prestar serviços técnicos de natureza singular de treinamento e aperfeiçoamento de seu pessoal. O valor global do contrato é de trezentos mil reais e está de acordo com o preço de mercado. Na hipótese em tela, incide:

O Congresso Nacional e o Tribunal de Contas, no exercício de suas competências constitucionais, devem adotar providências para evitar que certos atos do Poder Executivo possam redundar em despesas à margem da juridicidade. A esse respeito, é correto afirmar que a sustação de contratos considerados ilegais pode ser realizada pelo:

Virgílio emprestou a quantia de R$ 50.000,00 (cinquenta mil reais) a Eduardo. Sete meses após o vencimento da dívida, Eduardo ainda não havia efetuado o pagamento, ocasião na qual Virgílio veio a falecer por força de um infarto, deixando dois filhos maiores de idade. É correto afirmar que o prazo prescricional:

No que concerne aos interditos possessórios, é INCORRETO afirmar que:

Tendo a parte autora formulado em sua petição inicial pleito de cobrança de duas obrigações, derivadas de contratos distintos, está-se diante de uma hipótese de cumulação:

Joana foi para a festa de aniversário de sua melhor amiga em uma boate e, feliz pela comemoração, passou a ingerir bebida alcoólica em quantidade exagerada. Ao final da festa, Joana estava completamente alcoolizada, apesar de ela não ter tido intenção de ficar nesse estado. Saindo da boate, deparou-se com sua inimiga Gabriela e, alterada pela bebida, jogou um copo de vidro na cabeça desta, causando-lhe lesões graves. Diante dessa situação, considerando apenas os fatos narrados e que esses foram provados, é correto afirmar que Joana:

Ao aplicar a lei, o juiz deverá:

O inquérito policial é tradicionalmente conceituado como procedimento administrativo prévio que visa à apuração de uma infração penal e sua autoria, a fim de que o titular da ação penal possa ingressar em juízo. Sobre suas principais características, é correto afirmar que:

O termo “Fonte” é largamente utilizado no contexto dos aplicativos de edição e processamento de textos, como o MS Word e seus similares. Dentre os que são apresentados, o tamanho de fonte mais adequado para um texto corrido, impresso em papel A4, é:

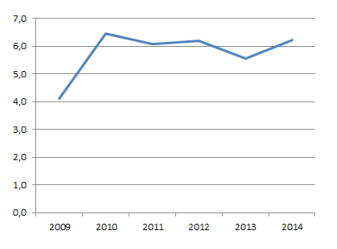

Observe o gráfico a seguir, produzido por meio do MS Excel 2010.

A série de dados que originou esse gráfico é:

Fios de cobre e fibras ópticas são meios físicos de transmissão muito usados para transmitir um fluxo de bits de um computador para outro. Em relação a esses meios de transmissão, analise as afirmativas a seguir: I - Os pares trançados podem ser usados na transmissão de sinais analógicos ou digitais. II - Cabos coaxiais têm melhor blindagem que os pares trançados, e assim podem se estender por distâncias mais longas em velocidades mais altas. III - Fibras ópticas não sofrem interferência eletromagnética, porém podem ser danificadas com facilidade se forem encurvadas demais. Está correto o que se afirma em:

Suponha que dois assinantes de uma rede desejam se comunicar. Para estabelecer a comunicação entre eles e transportar as informações a serem trocadas, uma linha física precisa ser estabelecida entre esses dois assinantes antes de haver qualquer troca de informações. Para isso, uma mensagem especial é enviada do nó origem ao nó destino. No caminho percorrido, essa mensagem causa a alocação de linhas nos nós intermediários até o nó destino, estabelecendo um caminho dedicado à comunicação entre os dois assinantes. Quando essa operação se completar, uma mensagem é enviada de volta ao nó origem, informando que a transferência de informações pode começar. Esse processo descreve a modalidade de comutação de dados: