João observa a sombra de um edifício projetada pelo sol sobre o piso plano com 2,5dam de comprimento. Conhecendo o Teorema de Tales, João utiliza um cabo de vassoura com 120cm de comprimento e mede a sua sombra que dá 0,8m.

Assinale a alternativa que apresenta a altura do edifício.

A respeito de sistemas de arquivos, duplicação e recuperação de dados apagados ou corrompidos, julgue os próximos itens.

No sistema de arquivos NTFS, uma cópia de segurança da MFT (master file table) é mantida para a recuperação em caso de eventual perda de dados da tabela. O cluster desse becape está no offset 0×38 (hexadecimal) do setor de boot do NTFS.

Julgue os itens seguintes, a respeito da análise de artefatos maliciosos.

Situação hipotética: Um analista com acesso legalmente constituído extraiu dados de dois sistemas protegidos, aos quais tinha autorização válida e vigente. Após obter os dados, o servidor os compartilhou com terceiros não autorizados, propositalmente. Assertiva: Essa situação descreve uma exfiltração de dados, ainda que o agente causador tenha autorização e fosse confiável, isso porque ela pode ocorrer da forma descrita ou ainda por meio de processo automatizado conduzido por meio de um programa malicioso.

A respeito de inteligência de ameaças em fontes abertas (OSINT), julgue os itens a seguir.

Informações obtidas por meio de OSINT são menos confiáveis e menos precisas que aquelas obtidas usando-se disciplinas de inteligência tradicionais.

Acerca de indicadores de comprometimento (IOC), julgue os próximos itens.

CybOX é uma linguagem padronizada para codificação e comunicação de informações direcionada a eventos cibernéticos específicos ou casos de uso únicos de segurança cibernética para os quais são registradas observações simples, individualizadas e rigidamente estruturadas.

Acerca das ameaças persistentes avançadas (APT), vulnerabilidades zero day e engenharia social, julgue os itens a seguir.

O uso de engenharia social e o envio de mensagens contendo links para websites hospedeiros de código malicioso a fim de explorar vulnerabilidades zero day para pessoas cuidadosamente selecionadas e conectadas a redes corporativas são maneiras comuns de iniciar ataques de APT.

Sobre os mecanismos de avaliação do ensino no Brasil, assinale a alternativa INCORRETA.

Em relação à regência verbal, assinale a alternativa incorreta.

Assinale a alternativa em que a comparação entre as características do Realismo e as do Romantismo está incorreta.

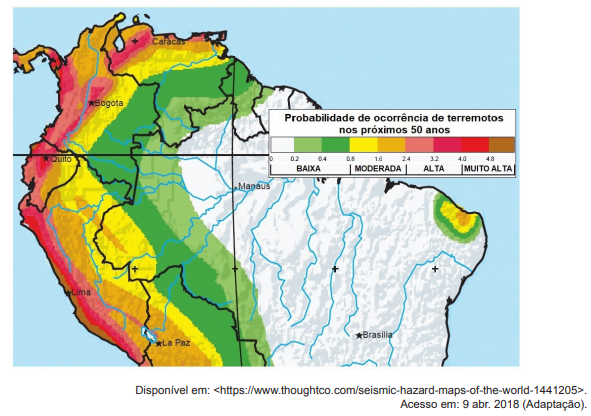

Analise o mapa a seguir.

No espaço sul americano retratado no mapa, a probabilidade de ocorrência de terremotos nos próximos 50 anos não

A condição ambígua do negro na sociedade estadunidense após o término da Guerra Civil, de não ser nem escravo e nem cidadão, era explicada legalmente porque

Com base no trecho de Jessé de Souza sobre as bases sociais que culminaram no movimento brasileiro conhecido como Revolução de 30, é correto afirmar que

Leia abaixo as várias metáforas que são construídas com relação ao trabalho do coordenador pedagógico, segundo Lima e Santos (2007).

A ação efetiva do coordenador pedagógico com sua equipe escolar é de extrema importância para o bom trabalho, para a melhoria do fazer pedagógico da sala de aula.

Analise as ações do coordenador pedagógico.

I. Fiscaliza a entrada e a saída de alunos garantindo a segurança de todos.

II. Valoriza o trabalho individual em detrimento do trabalho coletivo.

III. Articula e atua como mediador da formação continuada dos professores.

IV. Mobiliza os diferentes saberes dos profissionais que atuam na escola para levar os alunos ao aprendizado.

Estão corretas apenas

O Plano de Ação da escola consiste em um instrumento de trabalho dinâmico com o intuito de propiciar ações. Analisando os indicadores da escola, o coordenador pedagógico percebeu uma taxa elevada de abandono. Neste momento, o coordenador pedagógico propôs estratégias de superação do problema através do plano de ação, que tem como objetivo, EXCETO:

Observe a imagem abaixo.

No Brasil, a partir dos finais dos anos de 1950, a educação, e particularmente a educação de adultos e a educação popular, encontrou em Paulo Freire a referência que formula as bases da educação libertadora como um paradigma que influencia o campo do currículo. Na metodologia de Freire, referência da Pedagogia Libertadora, é correto afirmar que: