O enunciado em que a vírgula foi empregada em desacordo com as regras de pontuação é

O presidente Michel Temer decretou, em janeiro deste ano, uma intervenção federal no Rio de Janeiro por conta da crise de segurança pública pela qual passa o Estado. Trata-se de um expediente previsto na Constituição, mas que jamais foi usado. Sobre este procedimento, é correto afirmar que

Sobre firewall considere as afirmativas a seguir:

I Um firewall é um hardware, software ou uma combinação de ambos que monitora e filtra o tráfego de pacotes que entra ou sai de uma rede privada protegida.

II Um firewall tem duas funções básicas de segurança: filtra um pacote, baseado na política de segurança de aceitar ou refutar, e aplica proxy gateways que fornecem serviços aos usuários internos e ao mesmo tempo protegem estes usuários de intrusos.

III o serviço de firewall que atua na camada de enlace efetua filtragem de endereços MAC, enquanto que o serviço de firewall na camada de transporte efetua filtragem de endereços IP.

IV o firewall NAT esconde todas as identidades das máquinas de usuários externos, fornecendo uma única identidade para serviços externos, ou seja, externamente todos as máquinas aparentam ter o mesmo endereço IP.

Estão corretos os itens

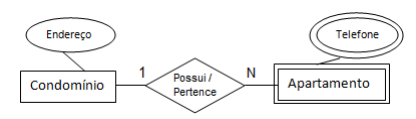

Analise o diagrama Entidade Relacionamento abaixo.

Com base nesse diagrama, pode-se afirmar que

A linguagem de definição de dados (DDL) dos bancos de dados relacionais compreende os seguintes comandos:

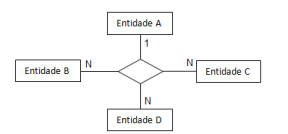

Considere no MER um relacionamento n-ário com grau igual a 4, conforme o diagrama a seguir.

Ao realizar o mapeamento para o Modelo Relacional, serão criadas

A auditoria do banco de dados é um mecanismo utilizado para

No SGDB Oracle podem-se utilizar conversões de dados explícitas. Para converter dados do tipo data (dd/mm/aa) em caracteres e caracteres em dados numéricos, é necessário executar respectivamente as funções

Nos SGBDs existem recursos para verificar se a criação de um índice pode ou não otimizar a execução de uma determinada consulta. No MySQL, o comando que permite fazer este exame é

Considerando este texto, responda à questão abaixo.

“The data dictionary tables and views for a given database are stored in the SYSTEM tablespace for that database. All the data dictionary tables and views for a given database are owned by the user SYS. Connecting to the database with the SYSDBA privilege gives full access to the data dictionary. Oracle strongly recommends limiting access to the SYSDBA privilege to only those operations necessary such as patching and other administrative operations. The data dictionary is central to every Oracle database. You can view the contents of the data dictionary by querying data dictionary views, which are described in Oracle Database Reference. Be aware that not all objects in the data dictionary are exposed to users. A subset of data dictionary objects, such as those beginning with USER_% are exposed as read only to all database users." From https://docs.oracle.com

Segundo o texto, está correto afirmar que

O enunciado em que a(s) vírgula(s) foi/foram empregada(s) para separar elementos de uma enumeração é

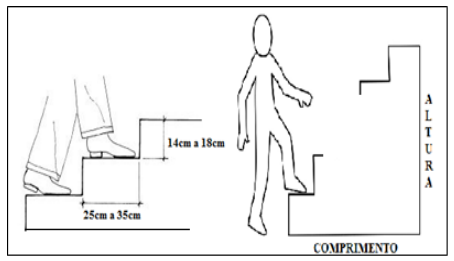

Na moldura abaixo há as medidas recomendadas para confecção de uma escada, em que as medidas dos pisos (patamares horizontais) podem variar de 25cm a 35cm e dos espelhos (faces verticais entre um piso e outro) podem medir entre 14cm e 18cm. No lado direito da moldura há o esboço de um projeto de escada, apenas com início e fim, que tem a mesma quantidade de pisos e espelhos uniformes e devem adotar as medidas recomendadas.

Sabendo-se que 1m equivale a 100cm e que a soma do comprimento e da altura da escada da direita deve variar entre 3m12cm e 4m24cm, então a quantidade de pisos dessa escada deve ser igual a

Sobre segurança no acesso à Internet, analise as afirmativas a seguir.

I. Phishing é uma prática utilizada para coletar informações pessoais, como senhas e número de contas bancárias. Uma tentativa de phishing pode acontecer através do contato do usuário com páginas Web construídas para imitar sites de bancos e outras instituições.

II. O ataque do homem-do-meio refere-se à forma de ataque em que uma comunicação entre duas pessoas é interceptada por uma terceira. O atacante simplesmente recebe e, opcionalmente, repassa as informações do transmissor para o receptor, sem que ambos percebam que a comunicação não está sendo, de fato, direta.

III. Ransomware é um software malicioso que bloqueia o acesso do usuário aos arquivos do computador. Os criminosos exigem alguma forma de recompensa mediante a promessa de que o acesso aos dados será restabelecido.

Com base na análise realizada, é correto afirmar que