Consoante dispõe a Lei nº 8.112/90, a penalidade disciplinar da

advertência é aplicável na hipótese de o servidor público federal:

O inventário físico de bens patrimoniais é um dos procedimentos necessários para que se faça um controle da existência e do estado dos referidos bens. O inventário físico pode ser realizado de diversas formas. Suponha que determinado ambiente possua materiais de custo elevado e que, por essa razão, necessitem de um controle rígido, inclusive quanto ao seu rastreamento. Dentre os recursos mostrados a seguir, o mais indicado para a realização do inventário físico desses itens seria:

Recursos da Tecnologia da Informação vêm sendo empregados progressivamente na gestão de armazéns (CD - Centros de Distribuição). Um desses recursos, popularmente conhecido pelas respectivas siglas, é o que gerencia a entrada e a saída de materiais, além de produzir informações sobre a localização e a disponibilidade de endereços no CD. Esse recurso é:

O estoque de segurança é fundamental para muitas organizações no sistema de controle por quantidades fixas. É importante, seja em função do seu custo ou de sua criticidade operacional. Trata-se de uma quantidade:

A Lei nº 8.245/91 procura regular a locação de imóvel urbano,

estabelecendo que:

Sejam Y, X, Z e W variáveis aleatórias tais que Z = 2.Y - 3.X,

sendo E(X²) = 25, E(X ) = 4, V (Y ) = 16, (X,Y) = 6 .

Então a variância de Z é:

No SQL Server 2012, a finalidade de um banco de dados do tipo

snapshot é:

Várias implementações SQL adotam uma lógica de três estados

para tratamento de expressões lógicas que envolvem valores

nulos.

Considerando que “T", “F" e “?" denotam, respectivamente, os

valores lógicos true, false e desconhecido, analise as seguintes

expressões lógicas:

T or ?

F or ?

T and ?

F and ?

not ?

O valor lógico dessas expressões, na ordem, é:

Os servidores HTTP podem estar sujeitos a ataques do tipo DoS. No entanto, os analistas de suporte operacional utilizam diversas medidas para mitigar tais ataques. São exemplos de diretivas dos servidores HTTP Server Apache (versão 2.4) que auxiliam a mitigar esses problemas:

Em relação às técnicas de antispam, analise as afirmativas a

seguir:

I.Como a implementação de DNSSEC é um requisito para o uso

da técnica de SPF, a utilização dessa técnica ainda é limitada.

II.A técnica de greylisting impede ataques por spammers que

utilizam MTA ilegítimos, que não respeitam pedidos de

retransmissão de mensagens.

III.A grande vantagem do uso de filtros bayesianos é a eliminação

da ocorrência de falsos positivos.

Está correto somente o que se afirma em:

Uma boa prática relativa à segurança da informação é:

Determinada instituição deseja implementar uma VPN para seus

usuários. Para evitar a interferência de firewalls no meio do

caminho, o ideal seria que a VPN utilizasse um canal SSL, através

da porta tcp/443, que geralmente se encontra livre de bloqueios.

Para atender essa situação, deve ser usada uma VPN com o

protocolo:

Segundo o Guia do Conhecimento em Gerenciamento de Projetos

- Guia PMBOK®, a Estrutura Analítica do Projeto (EAP) é um dos

processos de Gerenciamento do Escopo do Projeto. Marcos,

gerente do projeto de atualização do parque tecnológico de uma

grande corporação, concluiu a construção da EAP. Assim, é

correto afirmar que Marcos identificou:

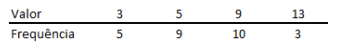

Após a extração de uma amostra, as observações obtidas são

tabuladas, gerando a seguinte distribuição de frequências:

Considerando que E(X ) = Média de X, Mo(X ) = Moda de X e Me(X )

= Mediana de X, é correto afirmar que:

No processo de herborização é recomendável intercalar folhas de papelão corrugado e folhas de alumínio ondulado. As ondulações do papelão e da folha de alumínio devem obedecer ao: