O script JSON corretamente formado é:

Numa aplicação web, considere o caso em que um arquivo intitulado xpto.txt é obtido do servidor sem que a página inteira seja recarregada.

A estrutura básica correta do código para o uso da tecnologia Ajax nesse caso é:

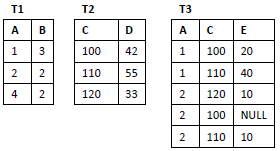

Nas próximas cinco questões, considere as tabelas T1, T2 e T3, cujas estruturas e instâncias são exibidas a seguir. O valor NULL deve ser tratado como unknown (desconhecido).

Suponha que as tabelas T1 e T2, descritas anteriormente, tenham sido declaradas com as colunas A e C, respectivamente, definidas como chaves primárias.

Para tanto, a definição de chaves estrangeiras na tabela T3 deveria ter como base o script:

Analise o fragmento de código jQuery a seguir.

$("#x1").click(function(){

$("#x2").html("<b>Hello world!</b>");

});

Numa página web, esse trecho faz com que um clique:

Num ambiente Oracle, considere o acionamento de um utilitário por meio do prompt de comando, como exibido a seguir.

% rman

RMAN> CONNECT TARGET SYS@prod

É correto afirmar que o comando disparado refere-se ao(s):

Com referência à sintaxe do formato XML, um elemento (XML element) pode conter:

A ferramenta iptables é comumente utilizada para limitar o tráfego de dados como forma de proteção contra a entrada de intrusos e a saída de dados secretos.

A expressão que inclui uma regra na iptables, definindo o descarte dos pacotes de dados HTTP que chegam na porta 80 em qualquer interface de rede de um dado servidor, é:

Um pequeno dispositivo que contém um código de proteção precisa necessariamente ficar conectado à porta USB do computador para que determinado software possa ser utilizado.

Esse dispositivo utilizado para prevenir o uso não autorizado de determinado software é conhecido como:

Observe a seguinte descrição de um museu: “Do lado de fora e diante da porta central, pude observar a enorme porta, de estilo antigo, de madeira sólida, cercada de um pequeno friso de pedra, talvez por exigência do estilo da época; ao lado, uma série de janelas do mesmo material, que, em função do horário, ainda estavam fechadas.”

Nessa descrição, nem todos os elementos do museu estão presentes; isso ocorre em muitas descrições por diferentes limitações de quem descreve.

No caso desse segmento, a limitação descritiva provém:

Em todas as frases abaixo há um conector sublinhado; aquele que apresenta o seu valor semântico perfeitamente indicado é:

“Certos gêneros de filmes (os filmes de terror ou de ficção científica, por exemplo) criam um grande estresse no espectador.”

Na frase acima, a preocupação com a objetividade e a clareza da mensagem faz com que o enunciador apele para a seguinte estratégia:

Por meio da Lei nº 9.613/1998, o Brasil regulamentou pela primeira vez a prática de lavagem de dinheiro ou ocultação de bens.

Dentre os delitos que configuram esse crime, encontra(m)-se:

Em nosso país, as áreas de terrenos são medidas com unidades diversas, como, por exemplo, o hectare que corresponde a 10.000 m2; o alqueire paulista, a 24.000 m2; e o alqueire do Norte, a 27.000 m2.

Um terreno de 17 alqueires do Norte excede um de 18 alqueires paulistas em:

Considere a sequência dos 120 anagramas da palavra BANCO escritos em ordem alfabética.

O anagrama CANBO ocupa a posição de número:

João pretende armazenar uma coleção de dados referentes a cerca de um milhão de pessoas. Cada pessoa tem como chave de acesso um número inteiro sequencial, que não se repete.

Empregando uma estrutura de Tabela Hash, João conseguiria obter, praticamente, acesso com complexidade: