O Comitê de Política Monetária (Copom) do Banco Central do Brasil tem por principais objetivos: i) estabelecer as diretrizes da política monetária; e ii) definir a meta da taxa de juros básica no Brasil e seu eventual viés.

Para a consecução do objetivo ii), dada a decisão do Copom, o Banco Central do Brasil:

O Banco Central do Brasil, em comunicado de novembro de 2017, alertou para questões relacionadas à conversibilidade e lastro das chamadas criptomoedas ou moedas virtuais, destacando que não é responsável por regular, autorizar ou supervisionar o seu uso.

Assim, é correto afirmar que seu valor:

Alda tem 222 bolinhas numeradas, cada uma com um número inteiro positivo diferente. Há 87 bolinhas com números pares e as demais têm números ímpares. Alda, então, forma 111 grupinhos com duas bolinhas cada um. Há exatamente 37 grupinhos em que as duas bolinhas têm números ímpares.

O número de grupinhos que tem duas bolinhas com números pares é:

Considere a propriedade de Isolamento das transações ACID nos sistemas gerenciadores de bancos de dados.

Um mecanismo usualmente empregado para garantir a integridade dos dados em operações concorrentes atua por meio de operações de:

Uma empresa startup precisa implementar uma conexão segura para apoiar o trabalho remoto (home office) de seus funcionários. Diante das diversas formas de implementação da segurança, o CIO (Chief Information Officer) elencou os seguintes critérios, que devem ser mandatórios:

- implementar a segurança em camadas mais baixas do modelo TCP (Transmission Control Protocol) / IP (Internet Protocol) de forma a não ter perda relevante de performance da rede;

- ser transparente aos usuários finais sem afetar suas aplicações;

- garantir o sigilo, a integridade e a autenticidade; e

- reduzir o overhead de gerenciamento de rede.

Baseado nos critérios definidos pelo CIO, a segurança da rede deve ser implementada por meio do uso do:

O servidor HTTP Apache versão 2.4 é configurado por meio de diretivas presentes no arquivo de configuração denominado httpd.conf.

A diretiva que define o diretório base onde as páginas web devem ser armazenadas para disponibilização pelo servidor Apache é:

No Linux, a função fork cria um novo processo, referido como filho, pela duplicação do processo que inicia a operação, referido como pai, de tal forma que:

I. O processo filho herda o PID do processo pai.

II. Pai e filho rodam (run) em espaços de memória diferentes.

III. O filho herda todos os sinais de tempo do pai, no estado em que se encontram na execução da função fork.

IV. Em caso de sucesso, a função fork retorna zero no processo pai.

O número de afirmativas corretas é:

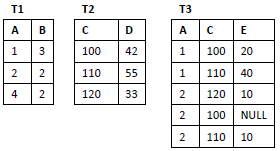

Nas próximas cinco questões, considere as tabelas T1, T2 e T3, cujas estruturas e instâncias são exibidas a seguir. O valor NULL deve ser tratado como unknown (desconhecido).

Tomando como referência as tabelas T1, T2 e T3, descritas anteriormente, o comando SQL

select t1.A, t2.C, sum(t3.E) soma

from t1, t2, t3

where t1.B > 2 and t2.D < 55 and t3.E > 19

group by t1.A, t2.C

produz um resultado que, sem contar a linha de títulos, exibe:

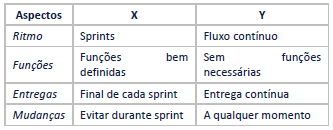

Observe o quadro comparativo a seguir, publicado em sites ligados ao estudo e à investigação de diferentes estratégias/metodologias para implementar um sistema ágil de desenvolvimento ou gestão de projetos.

É correto identificar que X e Y representam, respectivamente:

Analise o script JS a seguir.

<script>

function xpto() {

let n = 0;

return {next:

function()

{

if (n < 10) {

n += 2;

return {value:n/2, done:false}}

else {

return {value: -1, done: true}}

}

}

}

saida = ""

const n = xpto();

x = n.next();

while (x.done == false) {

saida += x.value + "/";

x = n.next();

}

alert(saida);

</script>

O resultado da execução desse código é:

Gabriela está trabalhando na especificação de Casos de Uso para um novo sistema e constatou que o comportamento de um dos Casos de Uso requer a execução sistemática de procedimentos para controle e fluxo de dados, definidos por normas organizacionais da empresa que utilizará o sistema.

Com base na especificação da UML 2.5.1, para modelar o comportamento do Caso de Uso em questão, Gabriela deverá utilizar o diagrama de:

Uma técnica de criptografia largamente empregada para garantir segurança em transações digitais, que utiliza uma chave pública para ciframento de dados e uma outra chave privada para deciframento desses dados previamente cifrados, é:

A implementação correta de redes VPN pode permitir a comunicação segura através de redes públicas inseguras.

Sobre redes VPN, é correto afirmar que:

Um plano consistente de continuidade de negócios deve possuir índices RTO e RPO bem dimensionados.

Um plano que estabelece uma meta RTO de 24 horas e um RPO de 5 horas significaria que:

Todas as frases abaixo são pensamentos sobre a modernidade; o pensamento que revela uma visão positiva sobre esse tema é: