Considere o período abaixo:

Fiscalizaram-se vários bilhetes.

Assinale a alternativa em que a partícula em destaque apresenta a mesma função sintática da partícula destacada no trecho acima.

Num vagão de trem, 40% das cadeiras foram ocupadas na primeira estação. Já na segunda estação, não saiu nenhum passageiro; além disso, entraram mais passageiros, que ocuparam 80% das cadeiras restantes, ficando ainda 24 cadeiras desocupadas. Sabendo que todos os passageiros que entraram nesse vagão sentaram-se na cadeira, podemos afirmar que o número de cadeiras desse vagão é igual a

Após aumento de, aproximadamente, 7,45%, a tarifa de integração de ônibus, Metrô e trens passou a custar R$ 3,89. Assinale a alternativa que apresenta o valor da tarifa, em reais, antes do reajuste.

Meire trabalhou 20 dias, no mês de janeiro, e gastou 18% do seu salário com o transporte público. No mês seguinte, trabalhou somente 16 dias e com isso economizou R$ 90,00. Com base nessas informações, assinale a alternativa que apresenta o salário da Meire.

Jackson obteve R$ 1.293,60 de juros, aplicando R$ 5.500,00 durante dois anos. A taxa mensal de juros simples dessa aplicação foi de

O pátio do estacionamento dos funcionários da CPTM tem a forma de um trapézio isósceles. A base maior mede 1,5 vezes mais que a base menor, e a distância entre os lados paralelos mede 50 metros. Sabendo que a área desse estacionamento é igual 3750 m2 , pode-se afirmar que a diferença de medidas da base maior e base menor, em metros, é igual a

Consider the statements below.

I. It is defined as a procedure requiring the combination of several factors, including at least two of the following: Knowledgesomething the user knows, e.g., a password, a personal identification number (PIN); Ownership-something the user has, e.g., token, smart card, mobile phone/SIM; Inherence − something the user is, e.g., fingerprint. It is worth highlighting that the aforementioned requirement of having mutually independent factors could be difficult to match. In fact, in the context of access to Internet services, when using ownership and inherence factors as well as when inputting a PIN or password, the user transmits digital data to the verifying counterpart, so that regardless of the generating factor, susceptibility to interception is a common vulnerability.

II. Security administration can be costly and prone to error because administrators usually specify access control lists for each user on the system individually. With this kind of control, security is managed at a level that corresponds closely to the organization's structure. Each user is assigned one or more roles, and each role is assigned one or more privileges that are permitted to users in that role. Security administration with it consists of determining the operations that must be executed by persons in particular jobs, and assigning employees to the proper roles. Complexities introduced by mutually exclusive roles or role hierarchies are handled by its software, making security administration easier.

The statements I and II refers respectively to

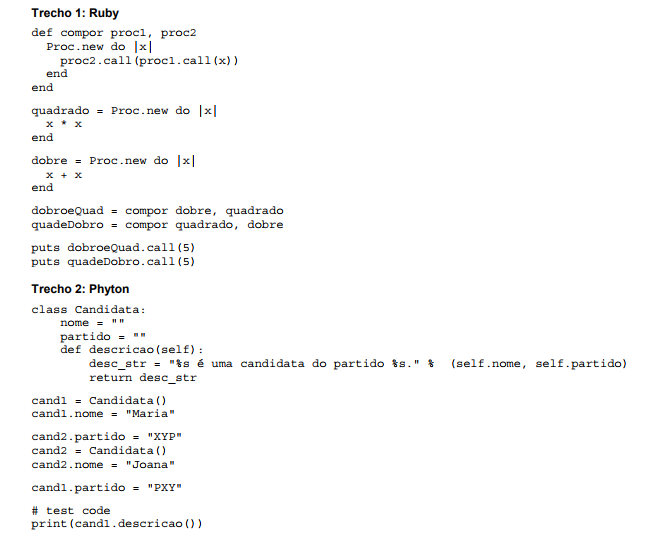

Considere os trechos de código abaixo.

Em condições ideais, ao serem executados os trechos 1 e 2, as saídas são, correta e respectivamente:

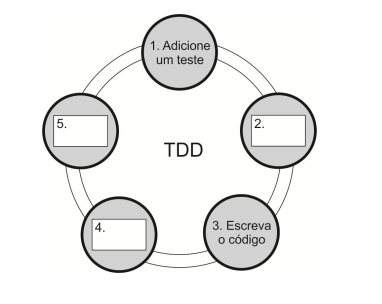

Considere o ciclo do Test-Driven Development – TDD

A caixa

O levantamento bibliográfico realizado pela bibliotecária contém referências de normas superiores, de ações e de decisões judiciais. É correto afirmar que se tratam de fontes

Resultado de um projeto que visava a transformar uma classificação enumerativa em uma classificação facetada, a Classificação Decimal Universal − CDU tem por características:

I. Ser uma taxionomia, ou seja, a cada fenômeno ou conceito é atribuído um único lugar no esquema.

II. Manter uma notação artificial que carrega as ambiguidades da linguagem natural.

III. Apresentar, teoricamente, dez classes genéricas, cada uma identificada por um mínimo de três algarismos.

Observa-se que

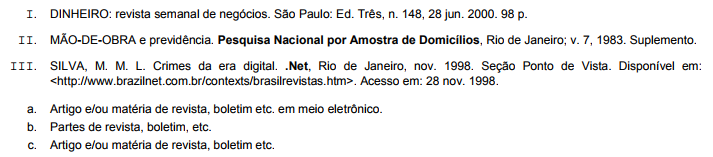

Considere os dois agrupamentos abaixo, que arrolam exemplos de referências e os tipos de documentos a que elas se referem.

A correlação correta dos dois agrupamentos é:

Ao elaborar a referência de um livro, a bibliotecária verificou que a cidade da publicação não constava do documento, embora, a partir do nome da editora, ela fosse capaz de inferir esse dado. Nesse caso, segundo a NBR 6023, ela deve

Os 4 pilares da Teoria da Qualidade são

O processo que visa esclarecer a questão do usuário em suas próprias palavras, tornar disponível a informação que o bibliotecário necessita para entender a necessidade do usuário e verificar que tanto o usuário como o bibliotecário partilham o mesmo entendimento sobre a necessidade de informação é conhecido como