O SDS − Software Defined Storage é uma nova forma de gerenciamento do armazenamento que utiliza os conceitos da computação em nuvem. O SDS do VMware

A transmissão de dados em longa distância pode ser facilitado pelo uso do MPLS − Multiprotocol Label Switching, principalmente pela sua capacidade de transmitir dados em diferentes tecnologias. Considerando o uso da tecnologia Ethernet, os pacotes MPLS são roteados pelo

Em uma rede de computadores é utilizado o SNMP para a gerência dos equipamentos da rede. Considerando que ocorreu um evento (anomalia) em um dos equipamentos, o Agente SNMP instalado nesse equipamento comunicará a ocorrência ao Gerente por meio da operação

Consta na Resolução CFP nº 03/2016 que o profissional especialista em Psicologia da Saúde desenvolve ações de promoção da saúde, prevenção de doenças e vigilância em saúde junto a usuários, profissionais de saúde e ambiente institucional, colaborando em processos de negociação e fomento à participação social e de articulação de

Segundo o Manual diagnóstico e estatístico de transtornos mentais – DSM-5, alucinações são experiências semelhantes à percepção que ocorrem sem um estímulo externo. São vívidas e claras, com toda a força e o impacto das percepções normais, não estando sob controle

Pode-se dizer que o conceito de resistência foi introduzido cedo por Freud e que ele exerceu um papel decisivo no aparecimento da psicanálise, impulsionando-o a renunciar à hipnose e à sugestão, por causa da resistência que lhes apunham certos pacientes. Nesse sentido, a resistência corresponde a tudo o que, no decorrer do tratamento

Enrique Pichon-Rivière dedicou-se ao estudo de processos grupais e criou a técnica de grupos operativos, que se caracteriza por estar centrada em

Um determinado magistrado atuante em Vara de Família determina nos autos que seja realizado um estudo psicológico com a finalidade de dar elementos de convicção em assunto que envolve alteração no regime de visitação dos filhos menores. É correto afirmar que

Quando a guarda dos filhos for estabelecida de modo compartilhado entre os pais temos que

Há índices que indicam o desempenho de diferentes aspectos de um programa paralelo como: 1. desempenho da aplicação, que envolve os índices Speed Up − SU (fator de aceleração) e eficiência; e 2. desempenho da rede de interconexão, que envolve os índices latência e vazão. O índice

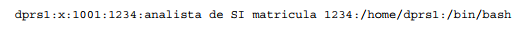

No sistema operacional Linux, quando um usuário é criado, uma linha com suas informações é adicionada no arquivo /etc/passwd. Considere que há a seguinte linha neste arquivo:

O campo

Considere que a Defensoria Pública optou por utilizar um sistema de armazenamento de dados em rede baseado no RAID 1. Nesse sistema,

Dentre as informações apresentadas na tela estão:

O Analista concluiu, corretamente, que

O modelo Role Based Access Control − RBAC é um método de acesso em que os usuários têm que se submeter às políticas de segurança estabelecidas na organização. Nesse modelo,

Nas aplicações web, as falhas de SQL Injection são introduzidas quando os desenvolvedores de software criam consultas dinâmicas a banco de dados que incluem entrada fornecida pelo usuário. Técnicas eficazes para evitar vulnerabilidades SQL Injection em aplicações web incluem o uso de