Uma plataforma de streaming de vídeos tem enfrentado instabilidades durante lançamentos de novos conteúdos populares. Durante esses períodos de pico, o sistema apresenta lentidão e, em alguns casos, sai do ar, prejudicando a experiência dos usuários. Atualmente, os servidores estão configurados para operar com uma capacidade fixa, sem ajustes automáticos de recursos. A empresa precisa de uma solução que melhore a escalabilidade e a resiliência da plataforma, garantindo um desempenho estável mesmo sob alta demanda.

Uma solução para garantir que a plataforma de streaming mantenha um desempenho estável mesmo durante picos de acessos é

O Hypertext Transfer Protocol (HTTP) é um protocolo, sem estado, de nível de aplicação para sistemas de informação de hipertexto distribuídos e colaborativos. O HTTP permite que um emissor crie uma requisição condicional com um ou mais campos de cabeçalho de requisição que indicam uma pré-condição a ser testada antes de aplicar o método de requisição ao recurso de destino. Se a pré-condição especificada não for atendida, o servidor não retorna o item requisitado. As requisições GET condicionais são o mecanismo mais eficiente para atualizações de cache HTTP. Pode-se usar um campo de cabeçalho nessas requisições condicionais para solicitar a transferência de um item sob a condição de ele ter sido atualizado desde uma data especificada.

Um exemplo de uso desse campo de cabeçalho é o

No que se refere à passagem de parâmetros para uma função, dois termos presentes e conhecidos em programação são a passagem por valor e a passagem por referência.

Sobre essas maneiras de passar parâmetros para funções, verifica-se que

Um técnico bancário da área de desenvolvimento estava analisando um código desenvolvido em Javascript e se deparou com algumas linhas que usavam a seguinte estrutura:

<String>.prototype.isWellFormed()

Essa estrutura chama um método que verifica se uma determinada string

Um dos pilares no paradigma de orientação a objeto é o conceito de encapsulamento.

O encapsulamento promove a(o)

Durante o mapeamento do Modelo Entidade-Relacionamento (MER) para o modelo relacional de dados, aplicam-se regras específicas para transformar cada componente conceitual em elementos do modelo relacional.

Considere as seguintes situações:

• Autorrelacionamentos - quando uma entidade se relaciona consigo mesma.

• Hierarquias IS-A - generalização/especialização de entidades.

• Relacionamentos 1:N - em que cada instância de uma entidade do lado “1” pode associar-se a várias instâncias da entidade do lado “N”, mas cada instância do lado “N” está associada a exatamente uma do lado “1”.

• Relacionamentos N:N - em que cada instância de uma entidade pode relacionar-se com várias instâncias da outra e vice-versa.

• Entidades com atributos multivalorados - em que um atributo pode ter múltiplos valores para uma mesma instância.

Nesse contexto, as transformações recomendadas para essas cinco situações são as seguintes:

No que diz respeito aos processos de generalização e especialização na modelagem de entidades e relacionamentos (MER), originalmente proposta por Peter Chen, considere as afirmativas a seguir.

I - Em uma hierarquia de especialização, podem-se definir restrições de completude (total ou parcial) e de disjunção (disjunta ou sobreposta) para determinar, respectivamente, se todas as instâncias do supertipo devem pertencer a algum subtipo e se uma instância pode ou não pertencer a mais de um subtipo simultaneamente.

II - Na hierarquia de generalização/especialização, a herança de atributos ocorre dos subtipos para o supertipo, permitindo que o supertipo adquira atributos específicos definidos nas especializações.

III - A generalização consiste em identificar e agrupar atributos comuns a um conjunto de entidades para formar um supertipo, do qual os subtipos (especializações) herdam esses atributos.

É correto o que se afirma em

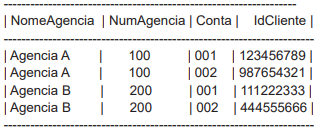

A tabela TAB, apresentada a seguir, armazena informações sobre agências bancárias:

Considere que (NumAgencia, Conta) é a única chave candidata para TAB e, também, que as seguintes dependências funcionais (DF) são válidas para TAB:

NumAgencia → NomeAgencia

(NumAgencia, Conta) → IdCliente

No cenário apresentado, a tabela TAB não está na segunda forma normal (2FN), pois

Em um banco de grande porte, o time de operações de TI enfrenta dificuldades para monitorar a grande quantidade de eventos e alertas provenientes de diversos sistemas e ferramentas. O time está considerando implementar uma solução baseada em Inteligência Artificial (IA) para automatizar as tarefas operacionais (AiOps) de identificação de problemas e de redução do tempo de resposta a incidentes críticos.

Nesse contexto, o uso de IA é possível, pelo fato de a AiOps, nesse caso,

Uma equipe de desenvolvimento está planejando implantar uma aplicação em contêineres com alta disponibilidade e escalabilidade. A equipe decide, inicialmente, usar Docker para criar os contêineres e precisa definir qual ferramenta de orquestração usarão para gerenciar automaticamente o escalonamento e o balanceamento de carga entre os contêineres. Além disso, a solução deve oferecer integração com uma plataforma que facilite a gestão do ciclo de vida da aplicação em ambientes híbridos.

Para esse caso, a abordagem mais apropriada é a de

J está gerenciando uma aplicação web em uma empresa que utiliza o Spring Boot para o backend e o Apache HTTP Server para o frontend. Recentemente, os usuários relataram lentidão ao acessar a aplicação. Após verificar os logs, J percebeu que o Apache HTTP Server está recebendo as solicitações, mas a comunicação com a aplicação Spring Boot está demorando.

Para esse problema de performance, J deve

Antispam é uma medida de segurança cibernética que protege os usuários de mensagens não solicitadas e indesejadas (conhecidas como spam) em suas caixas de entrada de e-mail. Os filtros de spam costumam usar reconhecimento de padrões, listas negras e algoritmos de filtragem para identificar spam. Um desses filtros, amplamente adotado pelas ferramentas antispam, usa probabilidade para analisar o conteúdo de e-mails e determinar se são spam. O filtro é treinado usando um conjunto de e-mails conhecidos, tanto spam quanto legítimos. Em seguida, atribuem-se pesos às características do e-mail, como palavras-chave, cabeçalhos e endereços de remetentes. Quando um novo e-mail chega, o filtro calcula a probabilidade de ser spam ou legítimo nessas características. Então, o e-mail é classificado como spam ou legítimo com base na probabilidade calculada.

Um grande banco está considerando migrar sua infraestrutura para a computação em nuvem. A equipe responsável por essa migração busca uma solução que permita ter escalabilidade para lidar com picos de demanda e controle total sobre o ambiente de execução de suas aplicações, além da possibilidade de reduzir custos, pagando apenas pelos recursos usados na nuvem.

Com base nesses requisitos, a solução adequada para o banco será utilizar uma nuvem

O IEEE 802.1X é um padrão para controle de acesso à rede que fornece um mecanismo de autenticação para dispositivos que desejam conectar-se a uma LAN ou WLAN. Dentre os componentes desse padrão, há um que atua como um intermediário entre o requerente do acesso e o servidor de autenticação. Ele funciona solicitando informações de identidade do dispositivo, verificando essas informações com o servidor de autenticação e retransmitindo uma resposta ao requerente.

Os loops de rede podem causar congestionamento de rede, sobrecarga de dispositivos e tempestades de broadcast. Sem uma proteção adequada, a rede fica saturada muito rapidamente, tornando a comunicação quase impossível. O Spanning Tree Protocol (STP) evita o loop de rede ao colocar as portas do switch em estados diferentes.

Um ataque bem-sucedido de disfarce pode fazer com que uma entidade não autorizada ganhe acesso a um sistema ou desempenhe uma ação maliciosa por posar ilegitimamente como uma entidade autorizada. Uma das técnicas de disfarce falsifica o endereço IP (Internet Protocol) de envio de uma transmissão para obter entrada ilegal em um sistema seguro.

Essa técnica é conhecida como IP

A política de alocação de páginas da técnica de memória virtual por paginação determina quantos frames cada processo pode manter na memória principal. Em algumas situações, quando um processo atinge o seu limite de alocação de frames e necessita alocar novas páginas na memória principal, o sistema operacional deve selecionar, dentre as diversas páginas alocadas, qual deverá ser liberada com base numa política de substituição de páginas. O algoritmo de substituição de páginas tem por objetivo selecionar os frames que tenham as menores chances de serem referenciados em um futuro próximo. Em particular, o algoritmo Least-Recently-Used (LRU)

A gerência de memória virtual utiliza a técnica de mapeamento para traduzir endereços virtuais em endereços reais. Esse mapeamento é realizado com o apoio de uma memória especial que mantém apenas as traduções dos endereços virtuais das páginas mais recentemente referenciadas. Essa memória utiliza o esquema de mapeamento associativo que permite verificar simultaneamente em todas as suas entradas a presença do endereço virtual. Essa memória é conhecida como

No exercício de suas funções, a administração deve exercer uma gama de atos que são classifi cados com denominação específi ca. Os atos relacionados ao patrimônio, como a alienação ou a aquisição de bens pela Administração e o aluguel de imóveis em condições análogas aos particulares, são chamados de atos:

No que diz respeito à administração pública, à organização político-administrativa do Estado e ao Sistema Tributário Nacional, julgue os seguintes itens.

Segundo a Constituição Federal de 1988 (CF), os atos de improbidade administrativa implicarão a seus agentes, entre outras consequências, a perda dos direitos políticos, a indisponibilidade dos bens e a obrigação de ressarcimento ao erário, na proporção e na forma previstas em lei.

Assinale a frase abaixo em que o argumento apresentado está corretamente classificado.

Entre os atos que visam a disciplinar o funcionamento da Administração e a conduta funcional de seus agentes, estão as portarias. Essa espécie de ato ordinatório da administração:

Após ser empossado no cargo de Médico-Legista, Matheus, com o objetivo de conhecer adequadamente a Polícia Civil do Estado de Minas Gerais (PCMG), resolveu analisar a legislação que trata da instituição. Durante os estudos, Matheus constatou a existência, dentro da estrutura do Conselho Superior da PCMG, de uma Câmara Disciplinar.

Nesse cenário, considerando as disposições da Lei Complementar Estadual nº 129/2013, é correto afirmar que a Câmara Disciplinar, no âmbito da PCMG, será presidida pelo:

Em um debate, é importante não só saber defender as suas ideias, mas também saber compreender o ponto de vista do outro. Num debate sobre os aspectos positivos e negativos das viagens do homem à Lua, não serve de argumento contrário a essas viagens:

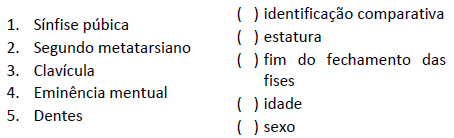

Correlacione os segmentos humanos para identificação listados a seguir às respectivas utilidades.

Assinale a opção que apresenta correlação correta, na ordem apresentada.

Lideranças políticas dos Municípios Alfa e Beta, situados no Estado Sigma, iniciaram um debate público no qual sustentavam que o primeiro desses municípios deveria ser incorporado ao segundo.

Em razão da plena aceitação da proposta no ambiente sociopolítico, analisaram a Constituição da República de 1988 e constataram que, sem prejuízo de outras exigências previstas na ordem jurídica, a referida incorporação pressupõe:

Para manter-se a coerência textual, evitar as repetições numerosas e enriquecer o texto, certas palavras ou grupos de palavras servem para retomar certos elementos já mencionados no texto.

Assinale a frase em que a retomada do termo sublinhado é feita por meio de um hiperônimo

Em todas as frases abaixo foi retirada a palavra “porque”, sendo substituída por construção de mesmo sentido.

Assinale a frase em que essa substituição traz modificação de sentido.

Assinale a opção em que o texto transcrito não traz marcas subjetivas de seu autor.

Assinale a frase em que o emprego do gerúndio não é recomendável