“Alguns locais são impróprios para a construção de moradias. Os morros são um exemplo, porque a inclinação do terreno dificulta a construção das casas e pode colocar em risco a vida dos moradores".

O segundo período desse segmento do texto, em relação ao primeiro, mostra a função de

O texto emprega alguns vocábulos formados com o sufixo –ção. Os dois vocábulos abaixo que mostram processo de formação exatamente idêntico são:

Assinale a opção que indica o pensamento que pode ser interpretado como uma defesa do meio ambiente.

Para uma premiação, dois funcionários de uma empresa serão sorteados aleatoriamente entre quatro candidatos: dois do departamento A e dois do departamento B. A probabilidade de os dois funcionários sorteados pertencerem ao mesmo departamento é

Pedro e Marcelo partiram de um mesmo ponto, em um terreno plano.

Pedro caminhou 40 m em direção ao norte e, a seguir, 30 m em direção ao leste.

Marcelo caminhou 50 m em direção ao oeste e, a seguir, 110 m em direção ao sul.

Após isso, a distância entre Pedro e Marcelo é

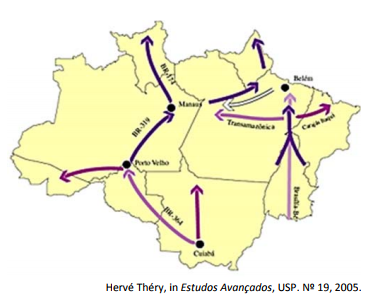

Sobre os principais fluxos e movimentos que caracterizaram os processos de ocupação do espaço amazônico e, especificamente, o de Rondônia, analise as afirmativas a seguir.

I. No século XVII, a bacia hidrográfica do Amazonas foi um dos eixos de penetração, da foz para montante, de expedições militares, de sertanistas aventureiros e de missões religiosas em busca de pau-brasil, drogas do sertão e resgate de índios, resultando na ocupação do vale do Guaporé-Mamoré- Madeira.

II. Entre fins do século XIX e meados do XX, a direção dominante dos movimentos migratórios para a região amazônica, de leste para oeste, acompanhou a forte demanda internacional pelo látex, em duas etapas, marcadas, respectivamente, pela pressão da seca nordestina de 1877 e pelo programa do Estado Novo dos "soldados da borracha".

III. Nas últimas décadas do século XX, o eixo rodoviário BrasíliaAcre foi de importância decisiva para o abastecimento de Porto Velho e do território rondoniense, tendo contribuído para a expansão da fronteira agrícola e das atividades pecuaristas que, aliadas aos incentivos do governo federal, atraíram grandes contingentes de imigrantes com a criação de inúmeros municípios.

Está correto o que se afirma em:

Assinale a opção que indica o número da camada do endereço utilizado por um switch ethernet para a decisão de encaminhamento dos datagramas.

O protocolo HTTPS faz uso de uma camada de encriptação SSL/TLS que permite a transferência de senhas, informações do cartão de crédito, entre outras, de uma forma segura pela Internet. Este protocolo é composto por diversas fases, que incluem o acerto de diversos detalhes da comunicação entre o cliente e o servidor, antes do envio da mensagem propriamente dita.

Com relação ao protocolo HTTPS, analise as afirmativas a seguir.

I. Na fase inicial do protocolo, o servidor utiliza certificados digitais, normalmente assinados por uma Autoridade Certificadora (AC), para provar a sua identidade ao cliente.

II. Na fase inicial do protocolo, o cliente gera uma chave pública aleatoriamente e utiliza a chave privada do servidor para enviá-la de forma segura para o servidor.

III. Depois da fase inicial, os dados das mensagens trocadas entre o cliente e o servidor são encriptadas utilizando um algoritmo simétrico acertado na fase inicial do protocolo.

Está correto o que se afirma em

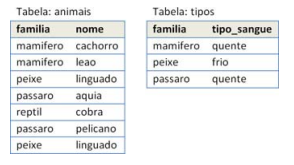

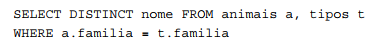

Observe as tabelas a seguir:

Assinale a opção que indica o número de linhas retornadas pela consulta SQL a seguir.

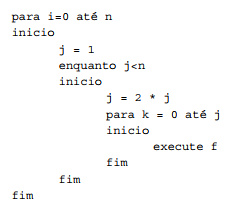

Considere o algoritmo em pseudocódigo, descrito a seguir.

Calcule a complexidade do algoritmo, sabendo que a função f tem complexidade igual a O(n2).

A frequência de operação dos rádios Bluetooth é, aproximadamente, de

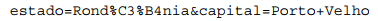

Considere a querystring apresentada a seguir criada em um servlet Java:

Assinale a opção que contém o código Java que codifica a querystring para esse formato.

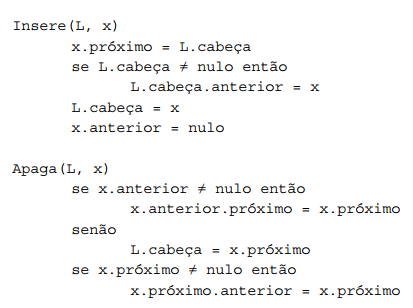

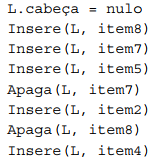

Considere o pseudocódigo a seguir como descrito em “Algoritmos Teoria e Prática" de Thomas H. Cormen:

Depois das operações

o valor de L.cabeça.próximo será

Há muitas situações em que é benéfico criar programas que sejam imunes à reversão de código, ou pelo menos, em que esta reversão seja dificultada.

Com relação às técnicas antirreversão, analise as afirmativas a seguir.

I. A penalidade mais significativa para a maioria das técnicas antirreversão de código é um aumento no tempo de execução dos programas.

II. O uso de compressão de código impossibilita o uso de análise dinâmica na engenharia reversa.

III. A encriptação de código é uma das técnicas antirreversão que podem ser aplicadas na criação do código executável.

Está correto o que se afirma em

No título dado ao texto – Moradias em áreas de risco –a palavra “risco”, se refere, fundamentalmente,