Assinale a opção que indica a substituição inadequada do conector por um termo do mesmo sentido.

Assinale a opção em que a troca de posição de termos proposta modifica o sentido original.

Jonas pagou a conta de seu cartão de crédito, após o vencimento, com juros de 10% sobre o valor que pagaria até o vencimento.

O total pago por Jonas, incluindo os juros, foi de R$ 352,00.

Se tivesse pago a conta de seu cartão de crédito até o vencimento, Jonas teria pago a quantia de

Em 1981, com a implantação do Estado de Rondônia, o poema "Céus do Guaporé", composto na década de 1940, quando da criação do Território Federal do Guaporé, tornou-se o hino da nova unidade da Federação.

As afirmativas a seguir descrevem corretamente a dimensão identitária expressa pelo hino, à exceção de uma. Assinale-a:

Com base no texto, compreende-se o uso da categoria "populações tradicionais" para indicar grupos que

Com relação ao protocolo IEEE 802.1X, o equipamento do usuário que deseja se conectar à rede é conhecido como

A colisão é um efeito característico dos algoritmos de resumo de mensagem e ocorre, com maior frequência, quanto menor for o tamanho do bloco de bits do resumo (digest) gerado pelo algoritmo.

No caso do SHA1 (Short Hash Algorithm 1), o tamanho do bloco do resumo é

A norma NBR ISO/IEC nº 27001:2006 foi preparada para prover um modelo que estabelece, implementa, opera, monitora, analisa criticamente, mantém e melhora um Sistema de Gestão de Segurança da Informação (SGSI).

Esta norma adota o modelo conhecido como Plan-Do-Check-Act (PDCA), que é aplicado para estruturar todos os processos do SGSI.

A terceira etapa desse modelo, quando aplicável, deve

A área de swap é utilizada pela memória virtual para aumentar a capacidade de memória de um sistema. Assim, quando a memória física estiver se esgotando, as páginas inativas ou pouco utilizadas das aplicações são movidas para a área swap.

Com relação ao uso da área de swap no sistema operacional Linux, assinale a afirmativa correta.

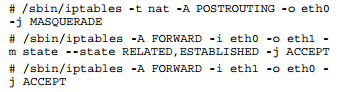

O comando iptables pode ser utilizado para a configuração de um firewall de um servidor Linux, melhorando a segurança contra ataques e também realizando funções de NAT no protocolo IPv4, com as mais diversas finalidades. Analise os comandos iptables a seguir.

Esses comandos permitem que

Uma técnica de esteganografia digital simples consiste em substituir o ruído em uma imagem pela informação que se deseja esconder.

Para camuflar uma mensagem secreta em uma imagem JPEG, de modo que a imagem fique praticamente inalterada e não afete a percepção visual do ser humano, o algoritmo de camuflagem deve substituir sequencialmente o bit

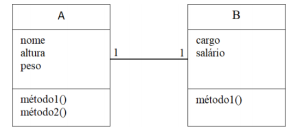

A figura a seguir mostra uma associação bidirecional com multiplicidade um-para-um entre as classes A e B.

Como você implementaria fisicamente o relacionamento um-para-um entre as classes?

O certificado digital funciona como se fosse uma identidade digital, permitindo a identificação segura e inequívoca do autor de uma mensagem ou transação feita em meios eletrônicos.

Com relação aos certificados digitais, assinale V para a afirmativa verdadeira e F para a falsa.

( ) O Certificado A1 é gerado em software, e tem a validade de apenas 1 ano, quando é necessário a sua renovação.

( ) O Certificado A3 é baseado em hardware, com uso de token (USB) ou de cartão inteligente, com validade de até três anos.

( ) A Infraestrutura de Chaves Públicas Brasileira (ICP-Brasil) utiliza um esquema de encriptação baseado em chaves simétricas.

( ) A validade de um certificado digital pode ser conferida por meio de uma consulta à Autoridade Certificadora usando o Online Certificate Status Protocol (OCSP).

As afirmativas são, respectivamente,

Assinale a opção que indica o número de camadas que o modelo OSI da ISO possui.

Considere o comando Linux a seguir aplicado a um arquivo regular chamado teste:

chmod 546 teste

As novas características do arquivo chamado teste, após a execução do comando, serão