As normas da série ISO/IEC 9126 estabelecem como medidas da qualidade de software características como: funcionalidade, confiabilidade, usabilidade, eficiência, manutenibilidade e portabilidade. Já a série ISO/IEC 14598 estabelece métricas para mensurar o grau de qualidade, bem como requisitos e orientações para a avaliação do produto de software. Com relação às orientações dessas séries, assinale a opção correta.

Considere que, no desenvolvimento de um sistema para a Web, um analista pretenda criar páginas dinâmicas que serão executadas na máquina do cliente. Considere, ainda, que, nesse trabalho, o analista opte por uma biblioteca que ofereça capacidade de seleção e manipulação de HTML (Hyper Text Markup Language), manipulação de CSS (Cascade Style Sheets) e requisições AJAX (Asynchronus JavaScript e XML). Nessa situação, o analista deverá utilizar a ferramenta

O agrupamento de dados no processo de data mining procura, em uma massa de dados que caracterizam uma população de indivíduos, grupos semelhantes e diferentes. O algoritmo baseado na teoria dos grafos e que dispensa a definição de protótipos utilizado para segmentar a base de dados em diferentes grupos é denominado

A técnica de adaptação de um componente de software que encapsula o componente original e atual como filtro para requisições recebidas, determinando o comportamento do componente como desejado, é denominada

Em uma rede com o Windows Server 2012, há um procedimento que faz cópia de arquivos por motivo de segurança. Nesse caso, finalizada a cópia, os atributos de arquivamento dos arquivos copiados podem ou não ser desmarcados. Tal procedimento é denominado becape.

Sabendo que, em uma rede com o Windows Server 2012, é possível efetuar diversos tipos de becapes, assinale a opção que descreve o procedimento denominado becape diferencial.

O administrador de uma rede com IP igual a 192.168.15.0/24 acrescentou um bite na máscara de sub-rede padrão, tornando-a igual a 255.255.255.128.

Nesse caso, o acréscimo desse bite

No que se refere ao uso e ao funcionamento de programas antivírus, julgue os itens a seguir.

I Programas que detectam vírus com base em assinaturas interrompem a proteção em tempo real, de modo que a detecção de rootkits passa a ser realizada por outros sistemas, como o firewall.

II A criação de programas antivírus foi essencial para a cibersegurança, já que automatizou o processo de remoção de malwares sem a necessidade de formatar e reinstalar sistemas.

III Os antivírus verificam grupos de arquivos separados por extensão e os comparam com vírus, worms e outros tipos de malwares.

IV A grande quantidade de códigos maliciosos e a velocidade de sua criação tornam o método de assinaturas ineficaz contra ameaças avançadas e ataques de zero-day.

Estão certos apenas os itens

Conforme o COBIT5, a cascata de objetivos — um conjunto de objetivos interligados para suprir o primeiro princípio: atender às necessidades das partes interessadas — é importante porque

Quando utilizadas pelos métodos ágeis no levantamento ágil de requisitos, as users stories

Uma das opções da arquitetura de aplicações para ambiente web é a computação em nuvem. Nesse sentido, a computação em nuvens é uma arquitetura

No desenvolvimento de aplicações para a plataforma móvel Android, deve-se observar a proteção oferecida pelo ciclo controlado de vida. O momento em que uma atividade está em plena execução, recebendo e reagindo a ações do usuário da aplicação, é o passo do ciclo de vida denominado

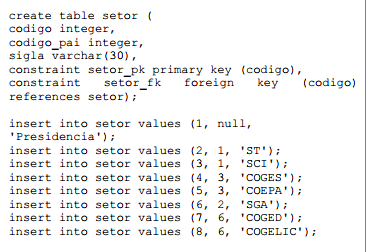

O seguinte SCRIPT cria a tabela setor e insere dados em um sistema gerenciador de banco de dados Postgresql.

Considerando essas informações, assinale a opção que apresenta a expressão SQL que representa o nível hierárquico de cada setor.

Assinale a opção que apresenta uma característica do striped volume (RAID-1), um dos tipos de volumes em que se divide o armazenamento dinâmico no Windows Server 2012 R2.

Com relação ao conjunto redundante de discos independentes RAID (redundant array of independent disks), julgue os itens a seguir.

I No RAID 0, todos os dados de um array podem ser perdidos se uma unidade falhar.

II No RAID 1, a redundância é obtida por meio de cálculo de paridade.

III Em caso de falha de disco, é mais difícil reconstruir o RAID 5 que o RAID 1.

IV Além de possuir baixo custo de implantação, o RAID 10 possui as vantagens do RAID 1 e do RAID 0.

V O RAID 50 utiliza técnicas de paridade em conjunto com a segmentação de dados.

Estão certos apenas os itens

O COBIT se baseia em cinco princípios básicos para fornecer modelos de governança e gestão de TI. O princípio que possui a especificidade de proporcionar a integração da governança corporativa de TI com a governança corporativa empresarial é o