Para desenhar um polígono no programa AutoCAD 2018 para Windows, o arquiteto selecionou o comando POLYGON.

Uma propriedade desse comando é:

Em um dos seus artigos, o antropólogo José Reginaldo Gonçalves discute os chamados “bens inalienáveis”. Diz ele:

“Os interesses mobilizados pela possibilidade de comprar e vender livremente determinados bens eram vistos como um meio nefasto de descaracterização desses bens e de perda de sua autenticidade. A busca da autenticidade confundia-se, de certo modo, com uma constante e obsessiva proteção contra os efeitos de mercado.”

Essa reflexão ajuda a problematizar a oposição entre as seguintes arenas de valoração:

O analista Lucas está desenvolvendo o sistema orientado a objeto JustiSul. Em determinado módulo do JustiSul, o sistema instancia um objeto da classe Terceirizado de forma dinâmica, em tempo de execução, por meio da interface I3rd. A classe Terceirizado pertence a uma biblioteca proprietária externa, de forma que o JustiSul conhece apenas a especificação de I3rd, e não a de Terceirizado. Dentro de outro módulo, o sistema precisa instanciar um segundo objeto Terceirizado. Devido ao alto custo de uma nova inicialização dinâmica, Lucas optou por chamar o método cp3rd do objeto Terceirizado já criado. O cp3rd, declarado em I3rd e implementado na classe Terceirizado, retorna uma nova instância da classe, com um estado idêntico ao do objeto chamador.

Ao permitir a criação de novas instâncias pelo método cp3rd de uma instância existente, Terceirizado implementa o padrão de projeto:

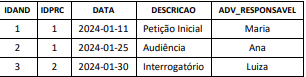

A normalização de dados é o processo de analisar os esquemas de relações com base nas dependências funcionais de seus atributos e chaves primárias, envolvendo uma série de Formas Normais (FN). Observe o esquema da tabela "Andamento_Processo", a seguir

A tabela "Andamento_Processo" possui chave primária composta, atributos com valores atômicos e ausências de dependências transitivas entre os atributos não chave. Com base nisso, é correto afirmar que "Andamento_Processo" está normalizada na FN:

Um órgão implementou sua Equipe de Tratamento e Resposta de Incidentes de Segurança Cibernética (ETIR) utilizando a sua equipe de Tecnologia da Informação (TI) com atuação primordialmente reativa e não exclusiva. As atividades reativas da ETIR terão prioridade sobre as outras determinadas pelos setores específicos de seus membros. A ETIR participará do processo de tomada de decisão sobre quais medidas deverão ser adotadas e poderá recomendar os procedimentos a serem executados ou as medidas de recuperação durante um ataque. Quanto ao modelo de implementação de ETIR e sua autonomia, o órgão optou, respectivamente, por:

Gilberto está trocando os cabos de rede da empresa em que trabalha. Seu objetivo é substituir os cabos coaxiais por caboscom melhores taxas de transmissão. Inicialmente, Gilberto ficou na dúvida entre cabos ethernet e fibra óptica.

Como a empresa relatou que não teria problemas quanto a custos, Gilberto optou pela fibra óptica, em virtude de ela:

Bárbara implementa um algoritmo de ordenação estável cuja complexidade temporal média OT pertence a O(n.logn) e cuja complexidade espacial OE pertence a O(n), sendo n o tamanho do vetor a ser ordenado.

O algoritmo implementado é o:

A equipe de infraestrutura de um órgão adquiriu novos servidores para a instalação de um novo sistema de gestão

utilizado por todos os seus setores. Para aumentar a disponibilidade e segurança dos dados, os discos internos dos

servidores foram configurados com RAID 1+0.

Sobre essa configuração de RAID, é correto afirmar que:

Seja f(x) = k, -1 ≤ x ≤ 1 uma função densidade de probabilidade de variável aleatória contínua, onde f(x)=0 para x>1 ou x<-1.

O valor de k deve ser igual a:

A opção que apresenta uma variável qualitativa é:

Na restauração das calhas de cobre do telhado de um edifício de valor histórico, o arquiteto deverá empregar técnicas construtivas específicas para o serviço.

A esse respeito, analise as afirmativas a seguir.

I. Apesar da pátina de carbonato ser sempre estável, não oferecendo perigo para o metal, e ter uma formação estética

agradável com sua cor verde-azulada, ela pode ser removida, quimicamente, com emprego de soluções ácidas ou básicas.

II. A remoção da doença de bronze, ocasionada pelos cloretos de cobre, que podem continuar a corroer-se sob as condições ambientais, levando à desagregação pulvérea do metal, pode ser realizada colocando-se o objeto numa solução de benzotriazol para cobri-la com uma camada de proteção durante alguns dias.

III. A fixação da calha de cobre deve ser feita diretamente sobre madeiramento ou sobre a alvenaria da parede, podendo ser embutida nesta quando for bem argamassada e receber produto betuminoso para impermeabilizar a platibanda.

Está correto somente o que se afirma em:

A implementação de um sistema de gestão de continuidade de negócios (SGCN) visa a proteger a organização, reduzindo a probabilidade de ocorrências de disrupções e definido formas para responder e se recuperar de interrupções no negócio. A definição de um escopo para o SGCN é importante para limitar e definir sua aplicabilidade.

Na definição do escopo, a organização deve:

João, delegado de polícia, deflagrou inquérito policial para apurar um suposto crime de homicídio. Contudo, a autoridade policial não logrou obter qualquer indício quanto à autoria, dando ensejo, em observância às formalidades legais, ao arquivamento do procedimento investigatório. Após alguns meses, João tomou conhecimento de notícias de provas novas, que versavam sobre o autor do crime doloso contra a vida.

Nesse cenário, considerando as disposições do Código de Processo Penal e o entendimento dominante dos Tribunais Superiores, é correto afirmar que:

Para implementar o upload de um arquivo a partir de uma página web, Carlos utilizou a Application Programming Interface XMLHttpRequest. Para monitorar o progresso parcial durante o envio do arquivo, ele precisou acessar um atributo específico do objeto XMLHttpRequest e registrar um listener para determinado evento.

O atributo e o evento do XMLHttpRequest manipulados por Carlos são, respectivamente:

A Lei Geral de Proteção de Dados Pessoais determina que algumas informações devem ser divulgadas publicamente, de preferência, em sítio eletrônico.

Ao planejar uma página web para a área de proteção de dados pessoais do TJMS, o web designer deve considerar a inclusão de informações: