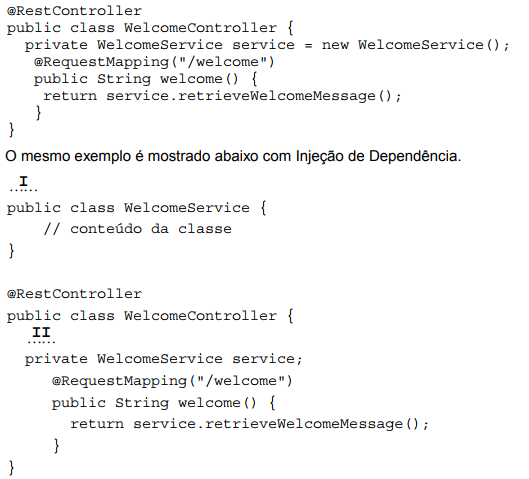

Considere a classe abaixo em uma aplicação Java que utiliza o Spring Framework, sem o uso de Injeção de Dependência.

As lacunas I e II devem ser preenchidas, correta e respectivamente, por

Um Analista de Sistemas foi solicitado a criar uma tabela chamada processo em um banco de dados Oracle aberto e em condições ideais. Nesta tabela, se nenhum valor for fornecido para o campo data_abertura, quando se utilizar a instrução INSERT a data do sistema deve ser automaticamente inserida. Para fazer isso, o Analista deve utilizar a instrução CREATE TABLE processo(processo_no NUMBER(10), data_abertura

Dentre as operações de aritmética computacional em binário e hexadecimal há a multiplicação e a divisão pela base. Uma operação deste tipo cujo resultado está corretamente calculado é:

As versões de 64 bits do Windows e do Windows Server dão suporte a mais memória física (RAM) do que as versões de 32 bits. A configuração do tamanho do arquivo de paginação visa dar suporte a um despejo de memória do sistema ou estender o limite de confirmações do sistema (system commit limit), caso esses procedimentos venham a ser necessários. Por exemplo, quando há uma grande quantidade de memória física instalada, um arquivo de paginação pode não ser necessário para manter a carga de confirmações do sistema durante picos de uso. Sozinha, a memória física disponível pode ser grande o suficiente para fazer isso. No entanto, um arquivo de paginação ou um arquivo de despejo dedicado ainda pode ser necessário para manter um despejo de memória do sistema. (Adaptado de: https://support.microsoft.com/pt-br/help/2860880/how-to-determine-the-appropriate-page-file-size-for-64-bit-versions-of) O texto menciona o limite de confirmações do sistema (system commit limit), que se refere

Identifique, dentre as alternativas a seguir, aquela que contém somente níveis válidos do sistema de armazenamento RAID (Redundant Array of Independent Disks, ou Conjunto Redundante de Discos Independentes).

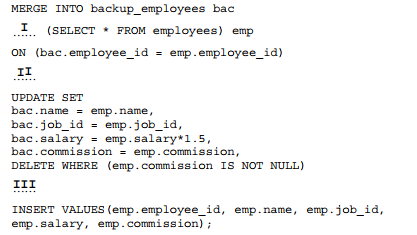

Para atualizar as linhas da tabela backup_employees de forma que corresponda à tabela employees, um Analista de Sistemas utilizou a instrução abaixo em um banco de dados Oracle aberto e em condições ideais.

Para que a sintaxe da instrução esteja correta, as lacunas I, II e III devem ser preenchidas, correta e respectivamente, por

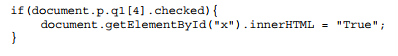

Considere o fragmento de código JavaScript abaixo.

Nesse código,

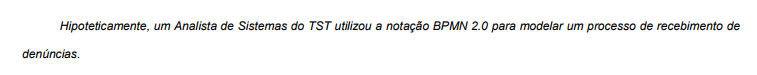

Em um determinado ponto ele diagramou um subprocesso composto de duas atividades, utilizando o símbolo “til” (~) na parte inferior do mesmo. Esse símbolo é uma especificação característica do BPMN e significa que o subprocesso é

Ao elaborar um modelo de Caso de Uso usando Unified Modeling Language – UML, um Analista de Sistemas levantou, hipoteticamente, os seguintes requisitos: o Cidadão que interage com o sistema pode atuar de forma geral como Cidadão, mas também de formas específicas como Pessoa Física ou Pessoa Jurídica. As diferentes formas de atuação do cidadão, indicam

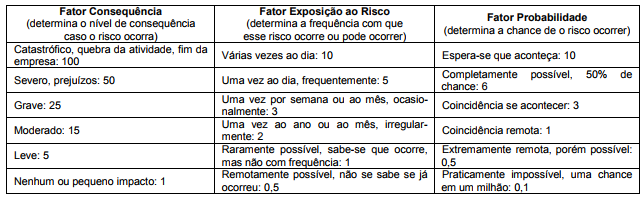

Considere a tabela abaixo.

A tabela apresenta um tipo de matriz de risco que é utilizada como parte de um método de análise de risco para cálculo do Grau de Criticidade-GC. Para calcular o GC devem-se multiplicar os 3 valores dos fatores incidentes ao risco sendo analisado, de acordo com a tabela. De acordo com a resposta do GC, obtém-se um indicador de tratamento de risco:

− GC maior ou igual a 200: correção imediata, risco tem que ser reduzido.

− GC menor que 200 e maior que 85: correção urgente, requer atenção.

− GC menor que 85: risco deve ser monitorado.

Um Analista de Sistemas precisa calcular o GC do risco de ocorrer dano físico no servidor principal do TST por falhas no fornecimento de energia elétrica e no nobreak. A consequência, caso o risco ocorra, implica em prejuízos da ordem de milhões de reais. O TST está exposto a este risco cerca de uma vez ao mês, mas é remota a probabilidade que aconteça de fato.

Com base na situação apresentada, conclui-se que o risco

Em uma situação hipotética, um Analista de Suporte em Tecnologia da Informação foi incumbido de estabelecer a segmentação da rede local (LAN) do Tribunal Superior do Trabalho − TST implementada com tecnologia Ethernet de cabo de pares trançados (1000Base-TX) para melhorar o desempenho global da rede utilizando um dispositivo de rede que opera na camada 2 do modelo de referência OSI. Nessas condições, o dispositivo que deve ser utilizado é

Dentre os vários sistemas criptográficos existe o International Data Encryption Algorithm − IDEA que se caracteriza por utilizar o esquema de chave

A Microsoft estabelece alguns requisitos mínimos de máquina para a instalação do Windows Server 2016. Em uma situação hipotética, a um Analista de Suporte do Tribunal Superior do Trabalho − TST, foram solicitadas respostas quanto aos seguintes requisitos:

− Quais são as restrições quanto aos dispositivos de armazenamento persistentes em servidores classificados como unidades de disco rígido?

− Com qual especificação de arquitetura deve ser compatível o adaptador de rede?

− Quais são os requisitos mínimos de processador?

As respostas, correta e respectivamente, são:

Um Analista de Suporte possui um arquivo de configuração alternativo chamado config_extra.xml no caminho EAP_HOME/domain/configuration/ do JBoss Enterprise Application Platform 6. Para iniciar o servidor como um domínio gerenciado, utilizando este arquivo de configuração alternativa no prompt de comando do Microsoft Windows Server, a partir da pasta C:\EAP_HOME\bin>, ele deverá utilizar a instrução

Existem padrões JavaEE indicados para cada uma das camadas da aplicação. O padrão de camada de apresentação que se comporta como um controlador tratando todas as requisições vindas de um site e roteando para uma ação é o