Com relação às políticas de segurança da informação, analise as afirmativas a seguir.

I. Política de senhas: define o conjunto de regras do uso de senhas em uma rede, bem como recursos computacionais que fazem parte na mesma. Entre as informações contidas na política estão a periodicidade da troca de senha, o tamanho mínimo e máximo e a composição.

II. Política de backup: define regras específicas da realização das cópias de segurança, como os tipos de mídia a serem utilizado no backup, a frequência de execução (diária, semanal, mensal) e o período de retenção das cópias.

III. Política de privacidade online: são regras sociais que não contemplam como as informações pessoais serão tratadas, sejam elas de usuários, clientes, funcionários e fornecedores.

Está correto o que se afirma em

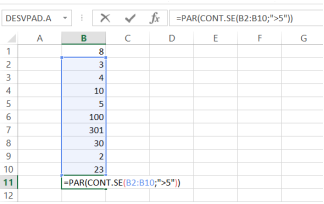

Jonatas está trabalhando em uma tabela no MS Excel 2010 que resume os tempos, em minutos, que carros ficaram estacionados sem emitir bilhete de estacionamento. Ele se deparou com a seguinte situação:

Jonatas após digitar a fórmula aplicada na linha 11 e executá-la, verificou o seguinte resultado:

No âmbito das planilhas do LibreOffice Calc, a fórmula que provocaria uma referência circular quando inserida na célula D10 é:

Sobre criptografia e compactação de arquivos, analise as afirmativas a seguir.

I. Todo arquivo criptografado está necessariamente compactado.

II. O processo de compactação usualmente explora a repetição de trechos e/ou padrões presentes no arquivo.

III. A compactação de arquivos de texto (.txt) alcança bons índices de compactação em relação a outros tipos de arquivos.

Está correto o que se afirma em:

Beatriz enviou um e-mail para os destinatários M1, M2 e M3 da seguinte forma:

Para: M1

Cc: M2

Cco: M3

Está correto concluir que:

Quanto às principais características técnicas do Microsoft Word, avalie se são verdadeiras (V) ou falsas (F) as afirmativas a seguir.

( ) Possibilita a inserção simplificada de gráficos, planilhas e desenhos.

( ) Não possui Revisor Ortográfico incorporado.

( ) Contém Mala-Direta, com opção para criação de etiquetas, cartas modelos e envelopes.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Quanto aos programas de transferência de arquivos pela Internet, os que são mais utilizados para compartilhar arquivos entre equipes são:

(1) SPEED TRANSFER.

(2) GOOGLE DRIVE.

(3) ONEDRIVE.

(4) DROPBOX.

Para um procedimento básico de realização de backups temos as seguintes opções:

(1) Backup Diferencial.

(2) Backup Gradual.

(3) Backup Incremental.

(4) Backup Completo (ou Full).

Assinale, das alternativas abaixo, a única que identifica incorretamente um dos vários tipos comuns de vírus (ou malware).

Julgue o item seguinte, a respeito de suítes de escritório

A alça de preenchimento do Excel pode ser utilizada para se fazer o autopreenchimento de um conjunto de células, quando o formato dessas células permitir o emprego desse recurso

No que diz respeito aos conceitos de software, ao sistema operacional Windows 8 e ao Microsoft Excel 2013, julgue o item.

BitLocker é um recurso do Windows 8 que tem a função de criptografar/descriptografar o conteúdo do disco rígido do computador pessoal.

Com relação aos conceitos de redes de computadores, ao sítio de pesquisa Google e aos procedimentos de segurança da informação, julgue o item.

Com uma certa frequência, é importante orientar as pessoas que trabalham tanto em empresas quanto em órgãos públicos acerca do cuidado com a informação, já que elas podem comprometer ou até mesmo gerar falhas nos sistemas de segurança.

Julgue o item, relativo ao sistema operacional Windows 8, aos conceitos de redes de computadores, ao programa de navegação Mozilla Firefox, em sua versão mais atual, e aos conceitos de organização e de gerenciamento de arquivos.

Assim como outros programas, o Firefox possui o recurso Tela inteira, que permite que o Firefox ocupe toda a tela do computador.

No que se refere à tecnologia da informação, julgue o próximo item.

O Microsoft Office 365 utiliza IaaS (infrastructure as a service), apresentando ao usuário uma interface web sem lhe mostrar a infraestrutura utilizada.

Com relação ao ambiente Windows e suas ferramentas, julgue o item que se segue.

No Windows, o Explorador de Arquivos é a ferramenta de gerenciamento que contém a lista de pastas ou diretórios, em que se encontram os arquivos do sistema operacional e do usuário.