No Microsoft Windows 10, não é permitido o uso de alguns caracteres em nomes de arquivos e pastas. Assinale a alternativa que apresenta um nome de arquivo inválido no Microsoft Windows 10.

Analise as tarefas abaixo, verificando se podem ser executadas utilizando o Microsoft Outlook 2016:

I. Agendar uma reunião.

II. Criar um compromisso de calendário.

III. Definir um lembrete.

IV. Enviar um e-mail.

Quais estão corretas?

Considere os dados abaixo relativos a um método hashing.

Com base no método apresentado acima e na sua continuação, é correto afirmar que

É uma tecnologia usada no gerenciamento de armazenamento de dados que separa intencionalmente as funções responsáveis por provisionar capacidade, proteger dados e controlar o posicionamento de dados do hardware físico no qual os dados são armazenados. Com isto, torna-se possível que o hardware de armazenamento seja facilmente substituído, atualizado e expandido sem remover procedimentos operacionais ou descartar investimentos em software já realizados. Em sua forma mais versátil, as soluções baseadas nesta tecnologia ocultam particularidades de hardware proprietário por meio de uma camada de software de virtualização.

Ao contrário dos hypervisors, que fazem um único servidor parecer muitas máquinas virtuais, esta tecnologia combina diversos dispositivos de armazenamento em pools gerenciados centralmente.

(Disponível em: https://www.datacore.com)

O texto acima se refere a

Na abordagem do Spring para construir serviços web RESTful, as solicitações HTTP são tratadas por um controlador, que é uma classe identificada com a anotação

Segundo a norma ABNT NBR ISO/IEC 27001:2013, quem deve estabelecer uma política de segurança da informação que seja apropriada ao propósito da organização é:

Considere o código Python abaixo.

import json

x = '{ "nome":"Paulo", "idade":30, "cidade":"São Paulo"}'

Para converter o conteúdo de x para JSON e exibir a cidade devem-se utilizar, na sequência do código, os comandos

Utilizando o app Terminal do Linux, um Analista conectou-se com sucesso ao servidor Web de sua organização por intermédio

do SSH. Para realizar a manutenção de um servidor web, dentre os principais comandos desse protocolo (SSH), o

Dos protocolos que priorizam chegar mais rápido de acordo com a banda, existe o protocolo OSPF, que faz uso

Ao estudar sobre serviços de rede de computadores, uma Analista compreendeu, corretamente, que as variáveis acessíveis via SNMP são

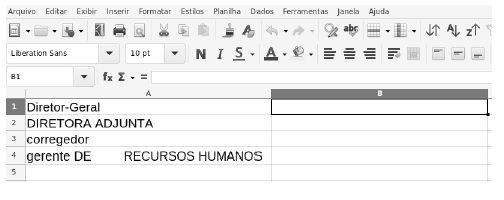

Se, na planilha anteriormente apresentada, elaborada com o programa LibreOffice, a função =ARRUMAR(A1) for inserida na célula B1 e, em seguida, a alça de preenchimento for arrastada até a célula B4, o conteúdo gerado na célula B4 será

O programa que combina as características de trojan e de backdoor, já que permite ao atacante acessar o equipamento remotamente e executar ações como se fosse o usuário, é conhecido como

Utilizando o Microsoft Office 2010 ou superior, em Português, e em condições normais de funcionamento e configuração, um Assistente criou uma planilha Excel com duas colunas: uma com categoria de animal e outra com tipo de animal, exemplo: categoria: mamífero, tipo: gato, categoria: inseto, tipo: grilo e assim por diante.

Uma forma de exibir as colunas contendo somente os tipos de animal de uma categoria específica é utilizar uma função aplicada às colunas que é:

Na computação em nuvem, as empresas podem usar recursos compartilhados de computação e armazenamento, ao invés de criar, operar e melhorar a infraestrutura por conta própria. É um modelo que permite os seguintes recursos:

I. Os provedores de serviços em nuvem podem ativar um modelo de pagamento conforme o uso, em que os clientes são cobrados com base no tipo de recursos e por uso.

II. Os usuários podem provisionar e liberar recursos sob demanda.

III. O redimensionamento automático para cima ou para baixo é bloqueado por medidas de segurança. Essa operação é de responsabilidade exclusiva da contratada.

IV. Os recursos são acessíveis em uma rede com segurança adequada.

Estão corretos os recursos que constam APENAS em

Julgue o próximo item, relativos a edição de textos, planilhas e apresentações

Ao se inserir, na célula C5 da planilha do Microsoft Excel 365 mostrada abaixo, a fórmula =SOMA(B2:C4), o valor obtido será 22.