Sobre os Parâmetros Curriculares Nacionais (PCN), analise as afirmativas a seguir:

I- A escola, na perspectiva de construção da cidadania, precisa assumir a valorização da cultura de sua própria comunidade e, ao mesmo tempo, buscar ultrapassar seus limites, propiciando às crianças pertencentes aos diferentes grupos sociais o acesso ao saber, tanto no que diz respeito aos conhecimentos socialmente relevantes da cultura brasileira no âmbito nacional e regional, como no que faz parte do patrimônio universal da humanidade.

II- É necessário educar as crianças surdas conforme os costumes da região. Na grade curricular desse aluno, deve-se privilegiar a carga horária da língua portuguesa, em detrimento das demais, afim de que esse indivíduo se integre a comunidade como um todo.

III- Devido ao foco tecnicista da educação atual, a escola deve priorizar o ensino teórico, evitando assim a influência de conteúdos extracurriculares para não gerar conflitos entre o saber teórico e a experiência pessoal.

Está(ão) CORRETA(s) a(s) afirmativa(s):

A pronoun is a word that replaces a noun in a sentence. Pronouns are used so that the same nouns are not repeated over and over in a paragraph.

In the sentence “The guy I borrowed money from showed me a gun and told me to pay him immediately.", the underlined words are:

Read the extract and check the CORRECT alternative about it.

In the extract above, what does the word “its" (line 2) REFER to?

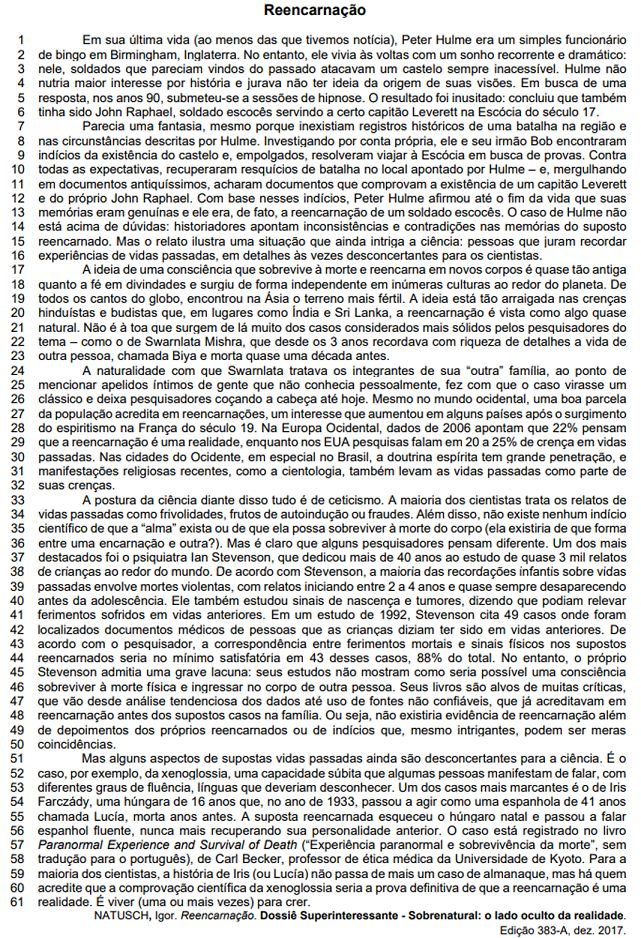

A expressão idiomática coçando a cabeça, que aparece no trecho “deixa pesquisadores coçando a cabeça até hoje" (linha 26), informa que os cientistas

Em Alfabetização e Letramento (2014), Magda Soares propõe que o conceito de letramento surgiu em função da/do:

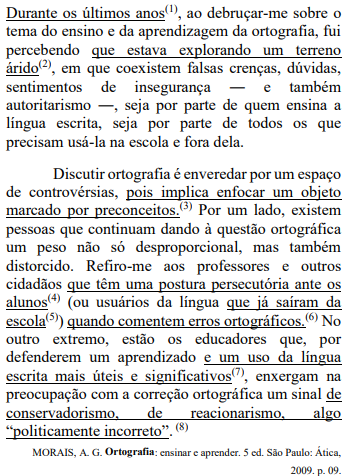

Considerando os pressupostos da sintaxe e da semântica, assinale a alternativa em que as estruturas sublinhadas e numeradas foram categorizadas CORRETAMENTE.

Seja uma função f : R → R definida por f(x) = 16x - 9. Se f -1 (x) é a função inversa de f(x), determine

Sabendo-se que a área de um hexágono regular é de 2√3 e que o segmento  é o lado de um hexágono, determine o valor de

é o lado de um hexágono, determine o valor de  :

:

A respeito de sistemas de arquivos, duplicação e recuperação de dados apagados ou corrompidos, julgue os próximos itens.

As técnicas de data carving objetivam a recuperação de dados apagados a partir da análise de dados brutos à procura de assinaturas e outras marcações. Havendo sucesso nessa busca, data carving realiza a recuperação de arquivos inteiros e de seus metadados, e, em alguns casos, de fragmentos de arquivos que podem ter utilidade forense.

Julgue os itens seguintes, a respeito da análise de artefatos maliciosos.

Situação hipotética: Na realização de um monitoramento com a utilização do Internet Explorer, observou-se que:

I ao iniciar uma sessão em determinado sítio, um processo no sistema operacional foi iniciado, faltando uma DLL para a aplicação X;

II o processo ligado à sessão foi iniciado na pasta

III ainda com a sessão ativa, observou-se que a DLL foi carregada a partir da pasta

IV no reinício do sistema operacional, a aplicação X foi carregada com a DLL em

Assertiva: A situação hipotética descreve um ataque DLL hijacking de acordo com III e IV, principalmente pela interrupção, entretanto, é descaracterizado, pois vai de encontro ao que foi descrito em I e II, porque a DLL precisa estar presente antes do início da sessão e, se foi carregada em

A respeito de inteligência de ameaças em fontes abertas (OSINT), julgue os itens a seguir.

OSINT é potencialmente uma fonte de informação rápida e economicamente viável, e a informação e a inteligência derivadas de OSINT podem ser potencialmente compartilhadas.

Acerca de indicadores de comprometimento (IOC), julgue os próximos itens.

Características técnicas que definem ameaças cibernéticas, metodologias de ataques e artefatos consequentes de intrusões são exemplos de informações compartilhadas como indicadores de comprometimento pelo framework OpenIOC.

Acerca das ameaças persistentes avançadas (APT), vulnerabilidades zero day e engenharia social, julgue os itens a seguir.

Um exploit elaborado para um ataque direcionado e com base em uma vulnerabilidade zero day permanece efetivo até que a vulnerabilidade seja publicamente revelada e a correção de software seja produzida, distribuída e aplicada.