Sobre a Convenção Interamericana para Prevenir, Punir e Erradicar a Violência Contra a Mulher (“Convenção de Belém do Pará”), NÃO é correto afirmar que

São exemplos das opções disponíveis no menu “Inserir” do LibreOffice Writer 7.1.6, versão português, EXCETO:

Em relação às principais ameaças à segurança da informação em uma organização, correlacione as colunas a seguir:

Ameaça

I. Spyware

II. Pharming

III. Ransomware

IV. Worm

Descrição

( ) Manipula o tráfego de um site legítimo para direcionar usuários para sites falsos.

( ) Recolhe informações sobre o usuário, sobre os seus hábitos na Internet e transmite essa informação a uma entidade externa na Internet.

( ) É semelhante a um vírus, mas é um programa autônomo que possui a capacidade de auto-replicação.

( ) Tipo de ataque que criptografa dados de um computador e exige resgate para liberação dos dados.

Está CORRETA a seguinte sequência de respostas:

Os estudos criminológicos voltam-se para a criminalidade dos poderosos, tratados como homens de negócios e profissionais, colocando em debate a forma como o sistema de justiça criminal os tratava. O recurso paradigmático da referida vertente teórica contrapõe-se à relação de necessariedade entre delinquência/pobreza, abrindo-se caminho para o amadurecimento do direito penal econômico.

O postulado teórico constante do trecho acima evidencia a:

É um exemplo de fenômeno cadavérico abiótico consecutivo:

Nas mortes por calor (queimaduras), o sinal de Montalti corresponde à(às)

Considerando-se o contexto, o sentido do trecho do texto NÃO está adequadamente mantido em:

A função sintática do sintagma destacado NÃO está corretamente identificada entre parênteses em:

Leia a tirinha a seguir.

Em relação à tirinha, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A palavra “anonimato” é um indício de que, na internet, as pessoas não precisam revelar suas identidades.

( ) Na tirinha, o cartunista explora concretamente a extensão de sentido do verbo “navegar” no contexto tecnológico.

( ) O personagem da tirinha se oculta no segundo quadrinho, sugerindo que outras pessoas também podem estar navegando do mesmo modo pela internet.

A sequência está correta em

“Moisés, servidor público municipal, foi eleito para exercer a função de Presidente do Brasil.” Considerando a situação apresentada e à luz do previsto na Constituição Federal, ao servidor público da administração, no exercício de mandato eletivo, deve-se aplicar a seguinte disposição:

“A Lei Complementar nº 59, de 18/01/2001, que dispõe sobre a organização e a divisão judiciária do Estado de Minas Gerais, estabelece que, no âmbito da Justiça Militar do Estado de Minas Gerais, as penas disciplinares serão aplicadas: I. pelo _______________________, aos seus membros e aos Juízes de Direito do Juízo Militar; II. pelo ______________________, aos servidores da Secretaria do Tribunal de Justiça Militar; e, III. pelo _______________________, aos servidores das Auditorias da Justiça Militar.” Assinale a alternativa que completa correta e sequencialmente a afirmativa anterior.

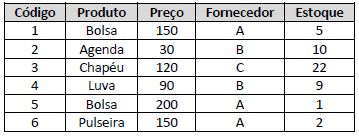

Considere as informações em uma tabela chamada produtos de um banco de dados relacional de uma loja:

Para saber o valor total em estoque de cada fornecedor, o exato comando SQL que retorna à informação desejada é:

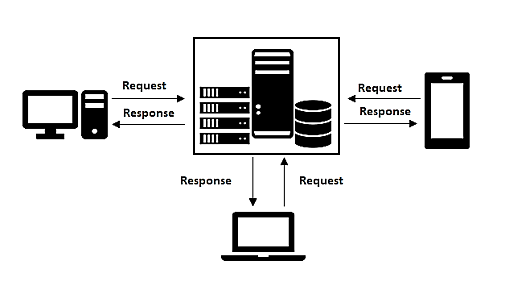

Os padrões arquiteturais de software estão ligados a aspectos amplos sobre o funcionamento e a operação da aplicação. Dessa forma, envolve fatores como: hardware, disponibilidade, tecnologias de comunicação, portabilidade e riscos. Analise a imagem a seguir:

Trata-se da seguinte arquitetura de software:

O Brasil está entre os dez países com o maior número de “cibercrimes” no mundo. Sobre as inúmeras técnicas que criminosos aplicam explorando vulnerabilidades de hardware, software e humanas, analise as afirmativas a seguir.

I. Ransomware: torna os arquivos do usuário inacessíveis por meio de uma encriptação dos dados a partir de uma chave criptográfica conhecida apenas pelo criminoso. Para minimizar os riscos, uma boa técnica é ter um backup dos dados em um ambiente seguro fora do ambiente de produção.

II. Phishing: altera o serviço de DNS para redirecionar endereços de sites conhecidos para sites falsos, com o intuito de fraudar operações ou capturar dados dos usuários. Pode ser evitada, ao instalar no computador um certificado digital para assinatura de documentos do tipo A3.

III. Man in the Middle: o criminoso intercepta e tem acesso aos dados trocados entre o computador-cliente (usuário) e o host de destino em uma rede. Para evitar tal problema, deve-se manter o sistema operacional do computador sempre atualizado.

Está correto o que se afirma apenas em

A Information Technology Infrastructure Library (ITIL) é um conjunto de boas práticas voltadas para a construção e a manutenção de serviços de TI. De acordo com a ITIL versão 3, o estágio que trata dos processos de registrar, comunicar, diagnosticar, monitorar e mitigar os problemas de um serviço de tecnologia da informação é: