Os aplicativos do Android são construídos por meio de componentes bem definidos.

O componente de aplicativo do Android que fornece uma tela com a qual os usuários podem interagir para fazer algo, como discar um número no telefone, enviar um e-mail ou ver um mapa é:

Uma empresa precisa fornecer acesso sem fio a uma aplicação desenvolvida localmente. Para diminuir a chance de interferência de outros equipamentos, foi especificado que a faixa de frequências de uso deve ser exclusivamente a de 5 GHz.

Para atender essa especificação, pode-se usar o padrão:

Com relação ao PMBOK 5, analise as afirmativas a seguir.

I. O Gerenciamento das partes interessadas - responsável pela satisfação do cliente - busca entender, avaliar, definir e gerenciar as expectativas para que os requisitos do cliente sejam atendidos.

II. É um conjunto de melhores práticas para o gerenciamento de projetos, abordando o ciclo de vida e o processo administrativo do projeto, bem como as áreas de conhecimento.

III. Prevê o uso de ciclos adaptativos para as organizações em momentos de rápida mutação, quando é difícil a definição antecipada dos requisitos dos projetos.

Está correto somente o que se afirma em:

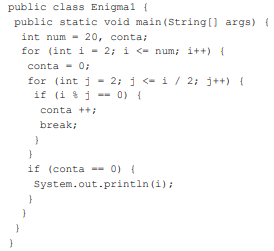

Analise o código Java a seguir.

A execução desse código produz:

No DB2, é possível criar uma tabela cuja organização equivale ao conceito de INDEX ORGANIZED TABLE no Oracle.

Esse efeito pode ser obtido pelo uso da cláusula:

No sistema operacional Linux, o comando que pode ser utilizado para saber o espaço total disponível em cada partição do sistema é:

HTML é uma linguagem utilizada para construção de páginas na Internet. O comando de formatação da linguagem HTML para indicar que um determinado texto deve ser apresentado sublinhado é:

Um ataque de negação de serviço a uma instituição foi detectado pelo sistema de proteção instalado, que colocou automaticamente regras de proteção para evitá-lo.

Pode-se concluir que o sistema de proteção usado é do tipo:

Um equipamento legado, rodando Windows, precisa ser acessado remotamente, através de uma VPN, para ser utilizado em uma antiga rede Novell, por meio do protocolo IPX diretamente, sem encapsulamento em outro protocolo.

A tecnologia de VPN que pode ser utilizada nesse caso é:

A Lei nº 9.613, de 3 de março de 1998, que sofreu profundas alterações com a Lei nº 12.683/12, dispõe sobre os crimes de “lavagem" ou ocultação de bens, direitos e valores, além da prevenção da utilização do sistema financeiro para os ilícitos previstos nesse mesmo diploma legal. Alguns dos bens jurídicos protegidos pelos ilícitos penais previstos na Lei são Estado, coletividade e, de maneira secundária, eventual particular prejudicado.

Com base nas previsões da legislação penal supramencionada, é correto afirmar que:

Considere a sentença “Alda gosta de maçã e não gosta de banana”. A negação da sentença dada é:

Após fazer 80 arremessos à cesta, Marcelinho constatou que acertou 70% deles. Após fazer mais 20 arremessos, ele melhorou seu percentual de acertos para 71% do total de arremessos.

Dos últimos 20 arremessos, Marcelinho errou apenas:

Uma máquina copiadora X faz a mesma quantidade de cópias que uma máquina Y em um tempo 25% maior. A máquina Y faz 800 cópias em 40 minutos.

A máquina X, em 40 minutos, faz:

Fátima começou a fazer sua declaração do Imposto de Renda às 14h35min. Ao terminar, verificou que havia levado 400 minutos nessa tarefa.

Fátima terminou de fazer sua declaração do Imposto de Renda às: