Para implementar aplicações que possuem as características de Progressive Web Applications (PWAs) os desenvolvedores usam principalmente duas tecnologias disponíveis na maioria dos navegadores modernos. Uma delas é composta pelos service workers, utilizados para habilitar o processamento em segundo plano. A outra é utilizada para tornar o aplicativo web instalável, conhecida como

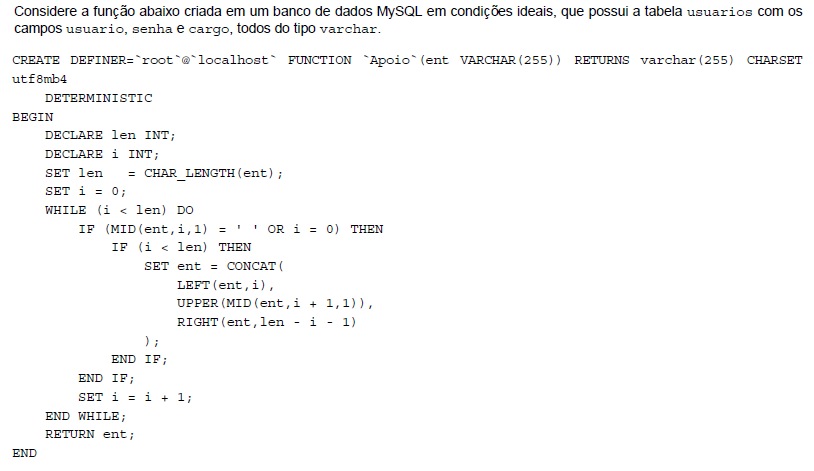

Esta função foi executada pelo comando abaixo.

SELECT Apoio(cargo) from usuarios;

Espera-se, como resultado, uma lista com os conteúdos do campo cargo

No PostgreSQL deseja-se fazer uma cópia dos nomes das colunas (sem os dados) de uma tabela chamada cliente para backup_cliente e, depois, inserir apenas os primeiros três registros (linhas) da tabela cliente na tabela backup_cliente.

Para realizar essa tarefa utilizam-se os comandos

Uma vez que o sistema tenha sido totalmente integrado, é possível testá-lo para propriedades emergentes, como desempenho e confiabilidade. Os testes de desempenho precisam ser projetados para

Pesquisando sobre protocolos de comunicação de dados, um Analista necessitou informações a respeito de protocolo utilizado em serviços de mensageria como o Messenger, WhatsApp ou Telegram, por exemplo. Verificou que esse tipo de serviço utiliza um protocolo baseado em XML que satisfaz a definição de um padrão aberto. Foi desenvolvido originalmente para mensagens instantâneas e informação de presença, formalizado pelo IETF. Trata-se do protocolo

Havendo ajustado com um vizinho irmos à missa do galo, preferi não dormir (1o parágrafo) Em relação à oração que o sucede, o trecho sublinhado expressa ideia de

pedi-lhe que me levasse consigo (2o parágrafo)

Ao se transpor esse trecho para o discurso direto, o verbo sublinhado assume a seguinte forma:

No trecho For any organization, building and managing its own IT infrastructure or data centers is a huge challenge (1o parágrafo), o segmento sublinhado tem sentido equivalente, em português, a

De acordo com o Código de Ética dos Servidores do Poder Judiciário do Estado do Ceará (aprovado pela Resolução no 08/2017 do Órgão especial do TJ do Estado do Ceará – Anexo I), quando se tratar de servidor ocupante dos cargos de Alta Gestão e quando se tratar dos demais servidores, a Comissão de Ética e Disciplina deverá comunicar a instauração do processo de apuração ao envolvido, com imediata ciência,

Atenção: As questões de números 24 a 26 referem-se ao Conteúdo Programático de Noções de Direito Administrativo.

A Lei estadual no 14.786/2010, que dispõe sobre o plano de cargos, carreiras e remuneração dos servidores do quadro III – Poder Judiciário do Estado do Ceará, estabelece sua composição em

Durante uma pesquisa sobre o uso de protocolos de gerenciamento de redes, um Analista observou que, para realizar suas tarefas de gerenciamento, o SNMP usa, dentre outros, um protocolo auxiliar que é o

No IPv6, um mecanismo foi acrescentado para permitir que a origem solicite tratamento especial de um pacote. Ele identifica, juntamente com os campos Source Address e Destination Address, o fluxo ao qual o pacote pertence. Permite associar datagramas que fazem parte da comunicação entre duas aplicações. Esse mecanismo pode ser usado para suportar tráfego como áudio e vídeo em tempo real. Trata-se do

Com base na documentação do Azure, considere:

I. Algo que você sabe, normalmente, uma senha.

II. Algo que você tem, como um dispositivo confiável que não seja facilmente duplicado, como um telefone ou uma chave de hardware.

III. Algo que você imagina, como um pseudônimo, um apelido, um personagem.

IV. Algo que você é, como uma biometria, uma impressão digital ou uma verificação facial.

A autenticação multifator do Azure AD funciona, segundo a documentação, exigindo dois ou mais dos métodos de autenticação válidos contidos APENAS em

Considerando-se o contexto, traduz-se adequadamente o sentido de um segmento do texto em: