No que concerne a redes de dados com ou sem fio, julgue os itens de 111 a 114.

Em redes embasadas no padrão IEEE 802.11, o problema do terminal escondido pode ser minimizado pelo envio das mensagens RTS/CTS (request to send/clear to send).

Acerca de licitações e contratos na administração pública, julgue os itens a seguir.

Considerando que o leilão seja a modalidade de licitação indicada para alienar um equipamento utilizado por peritos da Polícia Federal, o valor fixado como preço mínimo de alienação necessariamente será o valor de aquisição do material.

Acerca de licitações e contratos na administração pública, julgue os itens a seguir.

O preâmbulo de um edital deve conter, entre outros itens, o nome da repartição interessada e de seu setor, o local, o dia e a hora para recebimento da documentação. Além disso, deverá conter a proposta e o horário para abertura dos serviços.

Com relação a características e análise de logs em transações de banco de dados, julgue o item subsequente.

Para realizar a auditoria em um banco de dados, a utilização de um sistema gerenciador de streams de dados (SGSD) impede que o administrador do banco de dados defina os parâmetros de auditoria e os dados a serem auditados mediante consultas, de tal forma que os resultados sejam obtidos em tempo real, minimizando o volume de registros de log que precisam ser armazenados.

Com relação à ofuscação de código, a programas maliciosos e a compactadores de código executável, julgue os itens seguintes.

Um arquivo compactado do Linux cujo nome é prova.tar.gz poderá ser descompactado para a saída padrão, alterando-se o nome original, por meio do comando gzip dc prova.tar.gz tar xvf .

Com relação aos conceitos e características de compiladores, julgue os itens que se seguem.

Considere a gramática string → string + string | string string |0|1|2|3|4|5|6|7|8|9 e a string como um único nó não terminal, que pode ser um dígito ou uma sentença. Nessa situação, a expressão 10 4 + 3 possibilita criar duas árvores de derivação distintas.

Acerca dos conceitos e características de estrutura de dados e autômatos, julgue os itens a seguir.

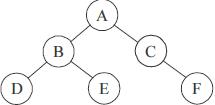

Na árvore binária representada abaixo, o caminhamento pós-fixado produzirá a seguinte sequência de nós visitados: D, B, E, A, C, F.

Julgue os itens que se seguem, referentes a técnicas de comunicação, topologias, arquiteturas e protocolos relacionados às redes de computadores.

Utilizado em dispositivos de acesso a redes sem fio, o padrão IEEE 802.1x provê um mecanismo de autenticação para dispositivos que se conectam a uma porta em uma LAN. Esse padrão envolve três partes: o cliente (também conhecido como suplicante), um dispositivo autenticador e o servidor de autenticação (por exemplo, o Radius).

Acerca de computação em nuvem, julgue os itens subsequentes.

Com o ambiente de computação em nuvem Azure, da Microsoft, é possível a criação de máquinas virtuais com sistemas operacionais distintos, desde o Windows Server até máquinas com distribuição Linux, como, por exemplo, CentOS, Suse e Ubuntu.

No que se refere a processos de desenvolvimento seguro de aplicações, julgue os itens subsecutivos.

O CLASP (Comprehensive, Lightweight Application Security Process) fornece uma taxonomia de vulnerabilidades que podem ocorrer no código-fonte e que podem ser verificadas com o uso de ferramentas automatizadas para análise estática de código.

Julgue os seguintes itens, relativos à segurança em redes de computadores.

O ARP Spoofing é um tipo de ataque no qual o computador do atacante gera quadros com endereços MAC falsos, para que a tabela de endereços MAC do switch da rede seja preenchida totalmente com endereços forjados. Com isso, muitos switches não conseguem armazenar os endereços MAC verdadeiros e acabam trabalhando como um hub, repassando os quadros a todas as portas e permitindo que o atacante possa capturar o tráfego da rede.

Em relação a normas técnicas e metodologias de avaliação de imóveis rurais, julgue os itens a seguir.

Quando existir exploração econômica de florestas nativas autorizada pelo órgão competente, a avaliação poderá ser realizada pelo método da capitalização da renda, e deverá ser executado, nesse caso, o inventário florestal e desconsiderados os custos diretos e indiretos.

Com referência a botânica e fisiologia vegetal, julgue os próximos itens.

O floema, tecido responsável por transporte e distribuição dos solutos produzidos durante a fotossíntese, é essencial para que todos os órgãos do vegetal sejam supridos, uma vez que somente algumas partes da planta são fotossinteticamente ativas.

A respeito do melhoramento genético vegetal, julgue os itens subsecutivos.

A inserção de um gene que codifica uma enzima capaz de elevar a tolerância da soja cultivada aos herbicidas do tipo glifosato e o gene BT, que confere ao milho resistência ao ataque de insetos, são exemplos de aplicação da engenharia genética na agricultura.

Em relação a armazenagem e processamento de sementes e grãos, julgue os itens a seguir.

O peso dos grãos, ao longo do período de armazenamento, é diminuído por causa das reações químicas de oxidação que consomem energias acumuladas sob a forma de compostos orgânicos.