A respeito do gerenciamento de arquivos, pastas e programas no Windows 7, julgue o item seguinte.

Além de permitir que uma mesma pasta contenha arquivos de vídeo, imagem e música, o Windows 7 possibilita a criação de subpastas com arquivos ocultos.

Acerca de softwares livres, julgue o item a seguir.

Um requisito para que um software seja tipificado como livre é o usuário ter acesso ao código-fonte para aperfeiçoar o programa e liberar os aprimoramentos realizados, de modo que toda a comunidade se beneficie.

Em um desktop foi instalada uma placa-mãe que contém quatro slots para memória DDR3 com suporte para dual-channel e com um processador recente da Intel da linha Core. Após a instalação do sistema operacional, foram obtidas as informações apresentadas na figura a seguir.

Considerando a situação hipotética e a figura precedentes, julgue o item seguinte, relativo a hardware e software para o ambiente de microinformática.

A troca do processador do referido desktop para um processador com uma frequência de clock maior resultará necessariamente em melhora de desempenho do hardware e do software.

A seguir são apresentadas três situações hipotéticas.

I - Um usuário, após sequestro de seus dados, recebeu a informação de que, para reavê-los, seria necessário realizar um pagamento ao sequestrador.

II - Um usuário recebeu informação, por meio do setor de segurança da informação do seu órgão, de que seu computador, sem seu conhecimento, havia sido usado em um ataque a uma rede de outro órgão.

III - Em um dado momento do dia, um usuário notou que sua máquina estava consumindo mais recursos de memória do que o habitual e, ao executar no computador um programa de proteção, obteve a seguinte mensagem: "arquivo xpto infectado com o worm xyz".

Com referência a essas situações hipotéticas e à segurança da informação, julgue o item subsequente.

O ataque descrito na situação I é o ransomware, que, geralmente usando criptografia, torna inacessíveis os dados armazenados em um equipamento.

A descrição da clientela no Projeto Político Pedagógico da escola:

I. deve detalhar sobre as condições social, econômica e cultural das famílias;

II. pode ser produzida a partir de questionários específicos ou por entrevistas com os pais;

III. pode ser produzida a partir das fichas de matrícula.

Dos itens, verifica-se que está(ão) correto(s)

Pela fala do garoto no segundo quadrinho, é correto concluir que a expressão “opinião pronta", nesse contexto, refere-se

Pela forma como se utilizam as palavras, é correto afirmar que o texto enquadra-se na função

Sobre as palavras destacadas no texto, é correto afirmar que

Releia o trecho a seguir.

“[...] neurocientista que se dedica a avaliar nos mamíferos as consequências cerebrais do abandono parental na infância."

Sobre a palavra destacada, analise as afirmativas a seguir.

I. Está relacionada aos pais dos mamíferos que são abandonados.

II. Trata-se de um adjetivo.

III. Pode variar em gênero e número.

De acordo com o texto e com a norma padrão, estão corretas as afirmativas:

O texto faz uso de linguagem predominantemente formal, típica das notícias. Há, então, passagens com marcas de informalidade na superfície textual. Assinale o trecho que contém marca de linguagem informal.

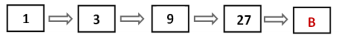

Observe a sequência numérica a seguir.

O número que completa essa sequência é:

Considere o produto a seguir. 3 x 4 x 5 x 6 x 7 O dobro desse produto é:

Dadas as afirmativas a respeito de dois números naturais A e B, cada um deles com exatamente duas ordens,

I. A diferença A – B tem apenas uma ordem.

II. O produto A x B tem exatamente quatro ordens.

III. A soma A + B tem exatamente duas ordens ou exatamente três ordens.

verifica-se que está(ão) correta(s)

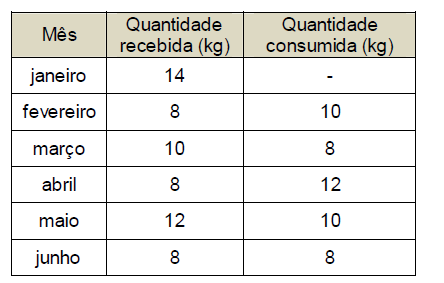

A tabela apresenta as quantidades de arroz recebidas e consumidas no primeiro semestre de 2017 em uma escola que teve suas aulas iniciadas em fevereiro.

De acordo com os dados apresentados, qual o consumo médio mensal de arroz a partir do início das aulas?

Assinale a alternativa que apresenta corretamente o termo usado para fazer referência aos e-mails não solicitados, que geralmente são enviados para um grande número de pessoas e que são associados a ataques à segurança da internet e do usuário.