O sistema operacional MS-Windows 7 Professional tem, entre os itens do Painel de controle, a "Central de Ações". Qual das alternativas a seguir NÃO faz parte das tarefas disponíveis na Central de Ações?

Assinale a alternativa que apresenta o tipo de certificado digital que é utilizado para assinatura digital,

tem processo de geração de chaves criptográficas por software, pode ser armazenado no disco rígido do computador do usuário e tem validade máxima de um ano.

Utilizando o navegador Internet Explorer 11 (configuração padrão) a seguinte página é acessada:

Quanto às noções de procedimentos de segurança da informação embutidos no Internet Explorer 9, a proteção antimalware e antiphishing é denominada tecnicamente pela Microsoft de:

( ) para salvar quaisquer alterações deve-se combinar as seguintes teclas: Ctrl+T

( ) para copiar um texto selecionado deve-se combinar as seguintes teclas: Ctrl+C

No MS Word 2003, existe uma opção para formatação das margens de um documento que permite recuar as linhas do parágrafo, com exceção da primeira. Essa opção é conhecida como:

Com relação à atribuição de nomes de arquivos no MS-Windows, assinale a alternativa correta.

Considere o texto "TRIBUNAL de JUSTIÇA", inserido em uma célula de uma planilha LibreOffice Calc.

Assinale a alternativa que apresenta a formatação do texto após acionarmos os comandos Formatar--> Alterar caixa--> aLTERNAR cAIXA sobre essa célula.

Na rede social Facebook, o recurso utilizado por pessoas públicas e entidades para divulgação de uma empresa, marca ou serviço, é conhecido como:

O advento da informática e da globalização transformou o

domínio do conhecimento, em seu sentido mais amplo, no

diferencial que distingue as nações e instituições mais desenvolvidas

das demais. O estabelecimento de procedimentos

operacionais apropriados para proteção de documentos,

mídias magnéticas de computadores, dados de entrada

e saída de documentação dos sistemas contra divulgação

não autorizada, modificação, remoção e destruição,

objetivam salvaguardar os dados e informações nele contidos.

No caso do manuseio de mídias, tratamento das informações

e segurança da documentação dos sistemas, DESCARACTERIZA-SE

como procedimento correto de

segurança:

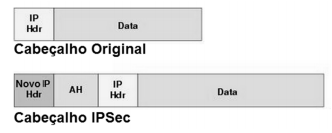

O Internet Protocol Security (IPsec) é uma tecnologia voltada

para segurança de comunicações em redes TCP/IP. Ele possui

dois protocolos principais: o primeiro provê apenas

autenticação e integridade dos dados, e o segundo, fornece

uma solução completa de autenticação, integridade e

criptografia dos dados. A figura seguinte indica o processo de

encapsulamento de um cabeçalho original IP para um dos

cabeçalhos do IPSec:

Com base na figura apresentada, é correto afirmar que o

cabeçalho IPSec indicado é o

Podem ser considerados dispositivos de saída em um computador, EXCETO:

Pessoa com conhecimentos elevados de

computação e segurança e que utiliza seus

conhecimentos para fins criminosos, destruição

de dados ou interrupção de sistemas. Está é a

definição de