No Sistema Operacional Windows 8, Configuração Local, Idioma Português-Brasil, para abrir o botão Dispositivos, basta usar a tecla Logotipo Windows com a seguinte letra:

Acerca dos aplicativos e procedimentos de informática, do programa Word 2013 e do sistema operacional Windows 10, julgue o item

O WinRAR é um programa gratuito que possui ferramentas destinadas à limpeza de arquivos desnecessários do sistema e também à correção de erros no registro do Windows.

No que diz respeito aos conceitos de redes de computadores, ao programa de navegação Google Chrome, em sua versão mais atual, e aos procedimentos de segurança da informação, julgue o item

Em redes de computadores, o cabeamento estruturado é um padrão especificado por meio de norma, em que são definidas as mídias de transmissão para as redes locais.

Julgue o seguinte item, relativos a tecnologias, ferramentas, aplicativos e procedimentos associados à Internet e intranet

No PowerPoint do Office 365, uma alteração no slide mestre é aplicada a todos os slides nele embasados, incluindo as fontes e as imagens.

Julgue o item a seguir, a respeito de redes de computadores.

O modelo OSI (open systems interconnection) possibilita a conexão de diferentes redes de computadores com sistemas operacionais Windows; para acessar máquinas ligadas à rede com sistema Linux, é necessário instalar, nelas, um sistema operacional Windows, conforme modelo OSI implantado

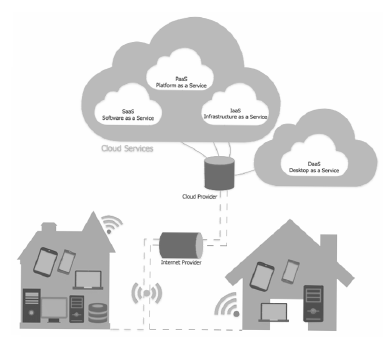

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se uma VPN (virtual private network) da Internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet pública.

Considerando o diagrama e a situação hipotética apresentados, julgue os itens subsecutivos.

A solução descreve corretamente o uso da VPN como meio de prover segurança no tráfego, mas torna-se inviável nessa situação, pois uma VPN não pode ser utilizada para acesso a serviço do tipo PaaS como o descrito

Julgue o próximo item, relativo a aplicativos e procedimentos associados à Internet.

Caso se deseje pesquisar, no Google, exatamente a frase “operação apate” (entre aspas), restringindo-se a pesquisa ao sítio da PCDF, em <https://www.pcdf.df.gov.br>, mas excluindo-se as páginas que contenham a palavra “drogas” (sem aspas), a pesquisa deverá ser feita conforme apresentado a seguir. "operação apate" -drogas site:pcdf.df.gov.br

No Explorador de Arquivos do Windows, podem ser selecionados, de forma aleatória ou alternada, em uma mesma pasta, dois ou mais arquivos para serem copiados ou arrastados para outras unidades. Para fazer essa seleção, basta

No Windows, os arquivos e as pastas recentemente utilizados pelo usuário ficam disponíveis, em destaque, ao se abrir, no Explorador de Arquivos,

Com base no sistema operacional Linux, julgue o item a seguir.

Para se criar um link simbólico nomeado de link1 para um diretório de nome dir1, deve ser utilizado o comando a seguir.

tail -f link1 dir1.

A respeito de redes de computadores, sítios de pesquisa e busca na Internet, computação em nuvem e redes sociais, julgue o item a seguir.

Em uma comunicação TCP/IP entre dois computadores, não há controle de envio e recebimento de pacotes, uma vez que esse modelo de transmissão é considerado não orientado a conexão.

A respeito de segurança da informação, julgue o item a seguir.

Uma infecção por trojan pode ser recebida automaticamente pela rede, sem que nenhum usuário tenha efetuado o envio.

Julgue o item a seguir, referente ao sistema operacional Linux.

Para configurar as permissões de leitura, escrita e execução em um arquivo de nome programa1, de maneira que qualquer usuário ou grupo tenha essas permissões, deve ser usado o comando a seguir.

chmod 700 programa1

A respeito de redes de computadores, julgue o item subsequente.

Ao se fazer uso de um cliente de email para enviar um email em uma rede TCP/IP, o serviço de envio de email utiliza a camada de aplicação.

No que se refere à segurança da informação, julgue o item a seguir.

O registro das atividades, em um computador, normalmente gerado por programas ou serviços e armazenado em arquivos é conhecido como scan de vulnerabilidades.