Com relação aos conceitos de cloud computing, aos conceitos de organização e de gerenciamento de arquivos e aos aplicativos para segurança da informação, julgue o item

O programa antivírus Avira possui um banco de dados constantemente atualizado e recursos de detecção de ameaças em tempo real.

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Na verificação dos metadados do arquivo curriculum.docx no diretório Meus documentos no Windows 10, Paulo poderá conferir, além da data de modificação do arquivo, a data de sua criação e do último acesso ao arquivo.

Tendo como referência essa situação hipotética, julgue o próximo item.

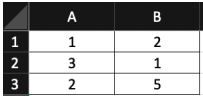

Para fazer o preenchimento da tabela recebida conforme o exemplo mostrado, basta que o usuário execute as seguintes ações na planilha recebida, nessa ordem: preencher manualmente os dados a serem inseridos nas colunas C2 e C3; acessar, com o cursor posicionado na coluna C4, a opção Dados e, em seguida, clicar Preenchimento Relâmpago.

Assinale a alternativa que apresenta a funcionalidade do Windows 10 que inicia o computador em um estado básico, usando um conjunto limitado de drivers e serviços, e que é utilizada para restringir a origem de um problema durante a inicialização do sistema, contribuindo para a sua solução.

No que se refere a Internet, intranet e noções do sistema operacional Windows, julgue o item que se segue.

Embora as versões mais atuais do Mozilla Firefox e do Google Chrome permitam salvar e sincronizar senhas para realizar, posteriormente, login automático em formulários de sítios da Internet, essa ação somente será possível se os sítios em questão estiverem disponibilizados em uma intranet e utilizarem o protocolo HTTPS.

A respeito de segurança e de cloud computing, julgue o próximo item.

Ransomware é um programa malicioso de computador que se propaga por meio da inserção de cópias de si mesmo em arquivos criptografados.

No MS Word, para criar um documento novo a partir de um documento existente, deve-se selecionar, no menu Arquivo, a opção

Sobre os navegadores Mozilla Firefox e Google Chrome, considere as seguintes afirmativas:

1. O Firefox permite a navegação com privacidade por meio do recurso “Nova janela privativa”, enquanto o Chrome nomeia esse recurso como “Nova janela anônima”.

2. Tanto o Firefox quanto o Chrome podem ser utilizados para a leitura de arquivos em formato PDF.

3. Utilizando o Windows 10 como sistema operacional, o Firefox permite configurar o proxy da rede diretamente nas “Configurações de rede”, enquanto o Chrome oferece a opção de abrir a configuração de proxy do computador.

4. Nas configurações do Firefox, acessível através do caminho Abrir Menu > Opções, definem-se as permissões de acesso de sites às informações de localização, câmera e microfone.

Assinale a alternativa correta.

Acerca do Microsoft Office, julgue o item que se segue.

O botão  , na aba de opções

, na aba de opções  do MS Word, é usado para colorir ou realçar palavras a que se deseja dar destaque no texto.

do MS Word, é usado para colorir ou realçar palavras a que se deseja dar destaque no texto.

No uso dos recursos do Impress da suíte LibreOffice 6.3, versão em português:

• uma tecla de função deve ser acionada para verificar ortografia e gramática,

• um atalho de teclado deve ser executado para salvar a apresentação de slides em um arquivo no formato nativo .odp, e

• um ícone deve ser acionado com o significado de localizar e substituir.

A tecla de função, o atalho de teclado e o ícone são, respectivamente:

Considere que a planilha acima esteja sendo editada no Microsoft Excel, em português, com sistema Windows, e que na célula A4 contenha a seguinte fórmula =SOMA $A1+A2+A$3). Considere, ainda, que um usuário tenha selecionado a célula A4 e clicado simultaneamente as teclas  e

e  e, em seguida, selecionado a célula B4 e clicado simultaneamente as teclas

e, em seguida, selecionado a célula B4 e clicado simultaneamente as teclas  e

e  . Nesse caso, o resultado a ser apresentado na célula B4 será

. Nesse caso, o resultado a ser apresentado na célula B4 será

Considere que, em uma máquina com Windows 10, na raiz da pasta Files, em F:\Backup\Files, havia dois arquivos, um .xlsx e um .docx, e que, na pasta F:\Backup\Files\Home, havia dois arquivos de imagem, um .jpeg e em .gif. Considere, ainda, que um usuário tenha movido o subdiretório Files em F: para a biblioteca de imagens do usuário em C:\Users\Adm\Images. Nesse caso, considerando-se que nos drivers C: e F: havia espaço livre para efetuar as operações descritas, é correto afirmar que foram movidos

No navegador Mozilla Firefox, determinado recurso permite acessar páginas na Internet sem que fique registro do histórico e dos cookies das páginas acessadas. Assinale a opção que indica o nome desse recurso.

Acerca de computação na nuvem (cloud computing), julgue os itens subsequentes.

As desvantagens da cloud computing incluem a inflexibilidade relativa ao provisionamento de recursos computacionais: é necessário estabelecê-los no momento da contratação e não há possibilidade de ajustes de escala, de acordo com a evolução das necessidades, no mesmo contrato

Ao trabalhar em uma planilha, fazendo uso do Microsoft Excel 2016, Configuração Local, Idioma Português-Brasil, considere que duas formatações são necessárias: aplicar o formato de número científico com duas casas decimais e aplicar o formato Data, com dia, mês e ano. São, respectivamente, as teclas de atalho para tais formatações na planilha: