Um servidor da Polícia Civil do Ceará, que exerce as funções de inspetor, está trabalhando em um microcomputador com Linux. Embora os sistemas operacionais utilizem interfaces gráficas, com o uso de janelas e do mouse, algumas vezes é necessário utilizar o sistema em modo texto.

Nesse contexto, para manipulação de diretórios e arquivos, três comandos de linha de prompt são detalhados a seguir:

I. Serve para acessar e mudar de diretório corrente, utilizado para a navegação entre as pastas do computador.

II. Exibe os arquivos armazenados em algum diretório e, se executado sem parâmetros, listará o conteúdo do diretório em que o usuário se encontra. É também possível usar este comando para conferir o tamanho e a data de criação de cada arquivo ou pasta.

III. É usado para se saber o espaço total e os GBytes disponíveis em cada partição do sistema. Se submetido ao sistema sem parâmetros, as informações serão exibidas em kBytes e será necessário convertê-las mentalmente para outras unidades.

Esses comandos são, respectivamente,

Um usuário escolheu um botão de ação, exibido na imagem a seguir, e o inseriu em um dos slides de sua apresentação elaborada por meio do MS-PowerPoint 2010, em sua configuração original.

Assinale a alternativa que apresenta o hiperlink padrão associado ao botão de ação exibido.

Sobre correio eletrônico, verifique as assertivas e assinale a correta.

I. Para, Cc e Cco são três opções para destinatário de um e-mail. A principal diferença está em quem consegue ver os endereços de quem mais recebeu a mensagem.

II. Para: é o destinatário original do e-mail. A mensagem pode ser enviada para mais de um destinatário, e todos dessa lista saberão quem recebeu o e-mail.

III. Cc: sigla para o termo "com cópia". Geralmente, é enviado para quem é interessado, mas não é o destinatário principal do e-mail. Todos que recebem essa cópia conseguem ver o endereço de quem mais a recebeu.

IV. Cco: sigla para "cópia oculta". Apesar de também ser uma cópia, a pessoa que recebe esse e-mail não consegue ver quem mais recebeu uma cópia deste.

São exemplos das opções disponíveis no menu “Inserir” do LibreOffice Writer 7.1.6, versão português, EXCETO:

Em relação às principais ameaças à segurança da informação em uma organização, correlacione as colunas a seguir:

Ameaça

I. Spyware

II. Pharming

III. Ransomware

IV. Worm

Descrição

( ) Manipula o tráfego de um site legítimo para direcionar usuários para sites falsos.

( ) Recolhe informações sobre o usuário, sobre os seus hábitos na Internet e transmite essa informação a uma entidade externa na Internet.

( ) É semelhante a um vírus, mas é um programa autônomo que possui a capacidade de auto-replicação.

( ) Tipo de ataque que criptografa dados de um computador e exige resgate para liberação dos dados.

Está CORRETA a seguinte sequência de respostas:

No navegador Mozilla Firefox, os atalhos de teclado _________________ são utilizados para recarregar uma página.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Assinale a alternativa que contenha corretamente softwares (utilitários) de clientes de e-mail:

É comum em diversos textos a inserção de imagens ilustrativas para dar clareza ao conteúdo, apresentar fatos relevantes ou, simplesmente, proporcionar um destaque ao assunto. Observe um recorte de tela do Microsoft Word 2019 (Idioma Português Brasil), em que uma imagem foi adicionada ao texto:

De acordo com as informações anteriores, qual a sequência de ações a ser realizada no Word 2019 irá proporcionar o posicionamento da imagem em relação ao texto?

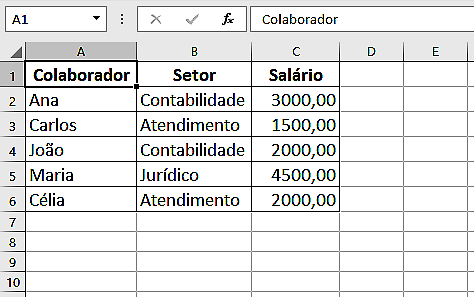

Considere a tabela elaborada no Microsoft Excel 2019 (Idioma Português Brasil):

Para obter a informação sobre o valor total dos salários dos colaboradores que trabalham no setor de Contabilidade, basta aplicar a fórmula:

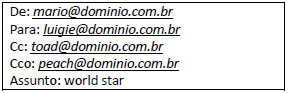

O e-mail é uma forma de comunicação bastante utilizada em ambientes corporativos ou domésticos. Considerando o envio de e-mail para múltiplos usuários, analise os endereços da mensagem a seguir, bem como as afirmativas; marque V para as verdadeiras e F para as falsas.

( ) Imediatamente após o disparo da mensagem, ela ficará disponível na caixa de entrada do remetente.

( ) A mensagem será enviada para os seguintes endereços: [email protected] e [email protected], apenas.

( ) Quando um destinatário, em seu cliente de e-mail, clicar na opção “Responder a todos”, a mensagem de resposta será enviada e endereçada para [email protected]; [email protected]; e, [email protected].

A sequência está correta em

O Windows 10 possui recursos de segurança capazes de aumentar a proteção dos dados gerenciados por meio dele. Para proteger os dados gravados com criptografia em um pen drive, a partir de uma versão enterprise do Windows, deve ser utilizado o

Assinale a opção que indica um formato que permite ao usuário buscar especificamente arquivos do tipo PDF ao utilizar o sítio de busca do Google.

Com relação aos conceitos básicos de informática, julgue o item.

O PowerBI é uma ferramenta moderna utilizada para gerar dashboards de visualização de dados oriundos de fontes separadas e que facilita a integração de conteúdos armazenados em arquivos de formatos diferentes.

Um comando no GNU/Linux é uma terminologia especial que pode representar uma ou mais ações. Nesse sentido, qual é o comando que mostra o caminho inteiro de um diretório atual?

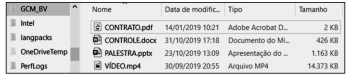

A figura abaixo ilustra uma modalidade de exibição de arquivos gravados na pasta GCM no disco C: no Explorador de Arquivos em um microcomputador com sistema operacional Windows 10 BR.

Essa modalidade de exibição é conhecida como: