A integração de dados de fontes distintas, cada qual com o seu formato, é uma importante atividade em processos de tomada de decisão.

Qual situação associa corretamente um tipo de arquivo à sua extensão?

Estações de trabalho que utilizam o sistema operacional Windows 7, 8.1 ou 10 instalado contam com o Windows Media Player.

Esse programa é capaz de reproduzir

Julgue o próximo item, a respeito de Internet e intranet.

Sendo o HTTPS um protocolo de segurança utilizado em redes privadas de computadores, infere-se que o endereço https://intra.pcdf.df.br identifica necessariamente um sítio localizado em um servidor de uma intranet

Julgue o seguinte item, relativos a tecnologias, ferramentas, aplicativos e procedimentos associados à Internet e intranet

No Office 365, tanto no Word quanto no PowerPoint, a função Limpar toda a formatação aplica no texto selecionado ⸺ que pode estar sobrescrito, em negrito e itálico e com fonte na cor vermelha, por exemplo ⸺ o estilo de formatação padrão

Julgue o item a seguir, a respeito de redes de computadores.

PPP (point to point protocol) é um protocolo de comunicação que permite a configuração de um endereço de rede temporário para conexão à Internet

A respeito de segurança e proteção na Internet, julgue o item que se seguem

Para que as pragas virtuais denominadas worms ataquem o computador em uso, é necessário que se execute um arquivo do tipo .bat.

Com relação a sistemas operacionais e planilhas, julgue o item a seguir.

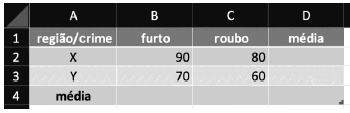

Caso deseje, com base nesses dados, obter a média de todos os crimes, independentemente da região onde eles foram cometidos, e inseri-la na célula D4, o usuário deverá utilizar a seguinte fórmula.

=MÉDIA(B2:C3)

A planilha a seguir apresenta o total de crimes cometidos nas regiões X e Y.

No que diz respeito à segurança, se o usuário deseja impedir que pessoas não autorizadas usem o seu computador, ele deve

Julgue o item quanto aos conceitos de redes de computadores, aos conceitos de organização e de gerenciamento de arquivos, pastas e programas e às noções de vírus, worms e pragas virtuais.

Uma bomba lógica é um programa executado remotamente pelo usuário que está realizando o ataque. Conceitualmente, não é necessário existir a intenção maliciosa por parte do programador para que um software seja considerado como uma bomba lógica.

Com referência à transformação digital, julgue o próximo item.

A Internet das coisas (IoT) aumenta a quantidade e a complexidade dos dados por meio de novas formas e novas fontes de informações, influenciando diretamente em uma ou mais das características do big data, a exemplo de volume, velocidade e variedade

O MS PowerPoint tem uma funcionalidade muito importante para a edição de slides, por meio da padronização de estilo, formatos, cores, tamanhos de fontes e fundo de tela do conjunto de slides de uma apresentação. O nome dessa funcionalidade é

Na navegação em sites na internet por meio do browser Firefox Mozilla 90.0.2 (64 bits) em português, um inspetor que trabalha na Secretaria da Segurança Pública e Defesa Social do Ceará realizou dois procedimentos, descritos a seguir:

I. Para levar o cursor do mouse à Barra de Endereços, para digitar a URL referente a um site, executou um atalho de teclado.

II. Navegando na página inicial do site da Polícia Civil, decidiu imprimir a página atual visualizada na tela do monitor. Para isso, ele executou outro atalho de teclado que mostrou a janela de diálogo na tela

na tela

Os atalhos de teclado executados em I e em II são, respectivamente,

Os sistemas operacionais Windows da Microsoft oferecem uma grande quantidade de atalhos de teclado que facilitam o uso dos recursos. No Windows 10 BR, as funções de dois desses atalhos são detalhadas a seguir:

I. Abrir o menu Iniciar. Como alternativa, obtém-se o mesmo resultado ao pressionar exclusivamente a

II. Abrir a janela de diálogo Configurações. Essa ferramenta é bem semelhante ao Painel de Controle, mas com uma interface bem mais “clean” e adaptada ao estilo visual minimalista do Windows 10.

Os atalhos descritos em I e em II são, respectivamente