Com suas configurações padrões do Microsoft Excel 2010, em qual caixa de diálogo do Menu Página Inicial, podemos encontrar a opção de Formatação Condicional?

Em qual dos Menus do Microsoft Word 2010 pode ser encontrada a ferramenta Ortografia e Gramática, muito utilizada para corrigir erros de grafia e pontuação?

Um banco de dados “é uma coleção de dados inter-relacionados, representando

informações sobre um domínio específico”, ou seja, sempre que for possível agrupar

informações que se relacionam e tratam de um mesmo assunto, posso dizer que tenho

um banco de dados. Em relação a bancos de dados, analise os itens a seguir:

I. Uma lista telefônica, um catálogo de CDs e um sistema de controle de RH de uma

empresa são exemplos de bancos de dados.

II. O sistema de banco de dados deve garantir uma visão totalmente abstrata do banco

de dados para o usuário, ou seja, para o usuário do banco de dados pouco importa qual

unidade de armazenamento está sendo usada para guardar seus dados, contanto que os

mesmos estejam disponíveis no momento necessário.

III. Um sistema de banco de dados é um conjunto de quatro componentes básicos:

dados, hardware, software e usuários.

IV. A elaboração e o planejamento de um banco de dados é atividade exclusiva dos

profissionais de informática, não necessitando da participação de outros agentes da

empresa.

Em relação aos itens acima, é CORRETO afirmar que:

O Word possui uma ferramenta que é utilizada para copiar

a edição como: tamanho, fonte, cor etc., de um local

selecionado, e aplicá-la em outro lugar do mesmo texto.

Seu símbolo é

. Assinale a alternativa que apresenta o

nome dessa ferramenta.

Um sistema operacional

Analise as afirmativas a seguir sobre os navegadores Google Chrome, Internet Explorer e Mozilla Firefox. I. O uso de complementos no Mozilla Firefox possibilita a adição de recursos extras; II. A barra de pesquisa do Internet Explorer não pode ser configurada para utilizar como padrão o site de buscas Google; III. O Mozilla Firefox não possui modo privativo, o que possibilitaria navegar sem guardar informações sobre as páginas visitadas; IV. No Google Chrome, o uso do atalho de teclado SHIFT+T possibilita a abertura de uma nova aba. Estão CORRETAS as afirmativas:

Um usuário, ao digitar o respectivo comando para listar os arquivos existentes em um diretório de trabalho do seu computador pessoal, recebeu a seguinte resposta do sistema:

Arq1.jpg

Arq2.doc

Arq3.mp3

Arq4.avi

Com base apenas nas extensões dos arquivos, é possível afirmar que:

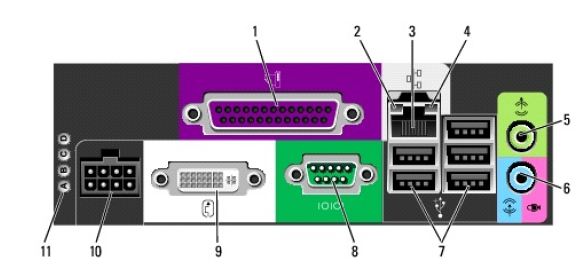

A imagem abaixo contém um texto apresentando uma definição de computador. Esse texto foi digitado no programa MS Word versão 2010, um dos processadores de textos mais utilizados na atualidade.

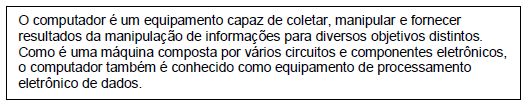

Considere que esse texto foi todo selecionado e, após uma sequência de comandos com utilização de teclas de atalho, o texto resultante ficou com a aparência apresentada na próxima figura:

Dessa forma, uma sequência válida de comandos com utilização de teclas de atalho, que gera as alterações apresentadas, seria:

Considere as assertivas a seguir referentes a elementos de hardware componentes de um computador: I – A memória cache de um microcomputador é uma memória não-volátil utilizada para armazenar as rotinas de entrada e saída e inicialização do sistema; II – É possível a utilização das interfaces do tipo SATA para realizar a conexão de discos rígidos a um microcomputador; III – Os microcomputadores modernos utilizam a BIOS para armazenamento temporário de dados de entrada e saída entre a memória RAM e o processador; Estão corretas as assertivas:

Acerca de certificados de segurança e assinatura digital, considere as seguintes assertivas: I – Um usuário pode utilizar a chave pública de um certificado para criar uma mensagem criptografada, que por sua vez poderá ser descriptografada usando a chave privada correspondente, que permanece em segredo com o destinatário; II – Uma assinatura digital tem por objetivo garantir o sigilo de um documento assinado por ela; III – A criptografia de chaves pública e privada é denominada criptografia simétrica; Estão corretas as assertivas:

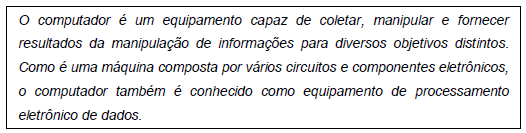

Considere a imagem seguinte acerca dos conectores disponíveis na parte traseira de um gabinete de um computador desktop e as assertivas I, II e III a seguir:

I – O conector identificado com o número 1 é normalmente utilizado para conectar monitores VGA;

II – Os conectores identificados com o número 7 são conectores USB;

III – O conector identificado com o número 3 destina-se a conectar o computador a uma rede;

Estão corretas as assertivas:

O navegador Microsoft Internet Explorer 11 possui um modo de navegação denominado ‘Navegação InPrivate’. Sobre este modo de navegação podemos afirmar que:

O Microsoft Outlook é bastante utilizado para gerenciamento de e-mails em ambientes corporativos. Neste ambiente, a confidencialidade de algumas mensagens é vital para o negócio da organização. Sobre a criptografia de mensagens no Microsoft Outlook, analise as assertivas abaixo.

I - Por padrão, as mensagens enviadas no Microsoft Outlook, com instalação padrão, não são criptografadas.

II - Torna a mensagem legível somente para o destinatário que tiver acesso à chave privada correspondente à chave pública utilizada para codificar o texto.

III- Assina digitalmente a mensagem, sem fazer qualquer alteração que codifique o texto a ser enviado. Não há necessidade de chave pública ou privada para ler o conteúdo da mensagem.

Das afirmações acima, qual(is) está(ão) correta(s)?

Em determinada planilha do Microsoft Excel, inseriu-se o valor 3 na célula ( A ) e a fórmula =( A )^(3) na célula ( B ) . Assim, o valor a ser retornado pelo software na célula ( B ) corresponde a qual valor?

Um usuário do Windows 7 Professional em português clicou, a partir do Painel de Controle, nas seguintes opções: - Rede e Internet; - Exibir o status e as tarefas da rede; - Conexão Local; - Propriedades, na janela Status de Conexão Local, que se abriu; - Protocolo TCP/IP versão 4 (TCP/IPv4); - Propriedades; - Obter um endereço IP automaticamente; - Obter o endereço dos servidores DNS automaticamente; - OK. Como em uma rede de computadores TCP/IP versão 4, todo computador precisa possuir um endereço IP distinto, esses procedimentos habilitaram no computador da rede um protocolo capaz de sincronizar automaticamente as configurações de endereço IP nos computadores da rede por meio de um servidor central, evitando a atribuição do endereço manualmente. Trata- se do protocolo