Considere o texto a seguir publicado pelo Canaltech em 25 de outubro de 2017: Empresas e órgãos públicos da Rússia, Alemanha, Ucrânia e Turquia já teriam sido vítimas do Bad Rabbit, uma nova praga que sequestra os arquivos do computador, impedindo o acesso a eles e exigindo pagamento em Bitcoins para liberação. O texto refere-se ao malware:

O arquivo “dados.pptx” está associado ao:

O Linux dispõe de ferramentas para locomoção entre diretórios. Ele aceita tanto caminhos absolutos quanto caminhos relativos. O comando que faz essa tarefa é o:

A função “Substituir” no MS-Word tem a opção “Substituir Especial”, no qual qualquer travessão é representado pelos caracteres:

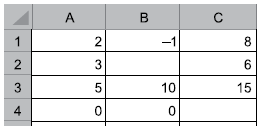

No LibreOffice Calc, o resultado para a fórmula =MÉDIA(B1:E1;C3:F3), considerando os valores da figura acima é

Julgue o próximo item, relativo ao sistema operacional Linux, ao programa Microsoft Excel 2013 e ao programa de navegação Google Chrome.

Conhecido como o superusuário do sistema operacional Linux, o usuário root é capaz de realizar diversas tarefas de administração do sistema; entre elas, a de cadastrar outros usuários.

Julgue o item subsequente, acerca do sítio de busca Google; dos conceitos de organização e de gerenciamento de arquivos; e dos aplicativos para segurança da informação.

Embora possua uma enorme quantidade de recursos, o Google não permite a realização de pesquisa de imagens por meio da especificação de um formato de arquivo, impossibilitando, por exemplo, que se pesquisem exclusivamente arquivos com a extensão JPG.

Julgue o item subsequente, acerca do sítio de busca Google; dos conceitos de organização e de gerenciamento de arquivos; e dos aplicativos para segurança da informação.

Firewalls são dispositivos com capacidade ilimitada de verificação da integridade dos dados em uma rede, pois conseguem controlar todos os dados que nela trafegam.

No MS-Windows 7, em sua configuração padrão, três usuários selecionaram, em instantes diferentes, o arquivo Teste.txt armazenado em uma pasta, e cada um executou a seguinte sequência de comandos:

Usuário 1: CTRL + C, CTRL + V

Usuário 2: CTRL + X, CTRL + V

Usuário 3: CTRL + C, CTRL + V, CTRL + Z

Sobre essas ações, é correto afirmar que para o Usuário

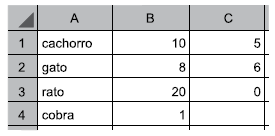

No MS-Excel 2010 em português, na sua configuração padrão, foi digitada a seguinte tabela em uma planilha.

Caso seja inserida a fórmula

=CONT.NÚM(A1:C4)

na célula C6 dessa planilha, o resultado que aparecerá nessa mesma célula é:

Ao navegar pela Internet, o usuário deve ter atualmente muito cuidado para não acessar sites falsos que têm o objetivo de prejudicá-lo de diversas formas. Uma forma

de verificar se um site é falso é por meio do URL. Considerando os sites brasileiros, dentre os URL a seguir, identifique o que indica que o site pode ser falso.

Um documento, composto por diversos parágrafos de texto, foi editado no MS-Word 2010, versão em português, na sua configuração padrão. Posteriormente, foi necessário que todo o texto de um desses parágrafos fosse exibido com o formato Tachado. Após a seleção do referido parágrafo, o recurso que permite atribuir essa

formatação ao texto selecionado é:

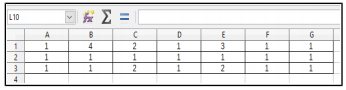

Considere a seguinte tabela, presente em uma planilha editada no MS-Excel 2010, na sua configuração padrão, em português.

Suponha que a seguinte fórmula tenha sido digitada na célula C6.

=CONT.SE(A1:C4;"<4")

O resultado esperado nessa célula é:

Usando o processador de texto Word versão 2003 em português, em ambiente Windows, é possível percorrer o texto digitado usando teclas de atalho. Relacione corretamente cada atalho da Coluna I com a função correspondente na Coluna II.

A sequência correta, de cima para baixo, é:

Assinale a opção que apresenta valores respectivamente para a taxa de transmissão e a largura de banda dos meios físicos de transmissão de dados.