O armazenamento em nuvem utiliza servidores remotos para guardar uma variedade de dados, incluindo arquivos, dados empresariais, vídeos e imagens. Os usuários carregam seus dados para esses servidores por meio de uma conexão com a Internet, onde são armazenados em máquinas virtuais dentro de servidores físicos. Para garantir disponibilidade e redundância, os provedores de

nuvem distribuem os dados por diversas máquinas virtuais em data centers ao redor do mundo. Se a demanda de armazenamento aumentar, mais máquinas virtuais são ativadas para lidar com a carga. Os usuários podem acessar seus dados no armazenamento em

nuvem por meio de uma variedade de interfaces, como portais web, navegadores ou aplicativos para dispositivos móveis, utilizando uma interface de programação de aplicativos (API). O armazenamento em nuvem está disponível em quatro modelos diferentes.

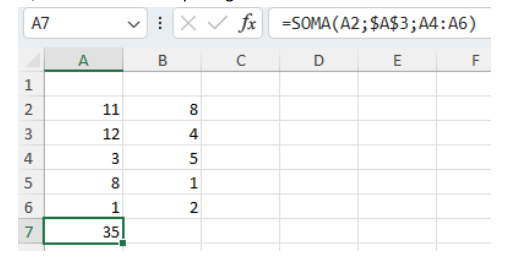

Considere o trecho de planilha abaixo, gerada no Microsoft Excel 365, em sua versão em português

Ao se copiar o conteúdo da célula A7 para B7, usando a sequência de comandos de selecionar A7, teclar Ctrl-C, selecionar B7 e teclar ENTER, o valor mostrado em B7 será

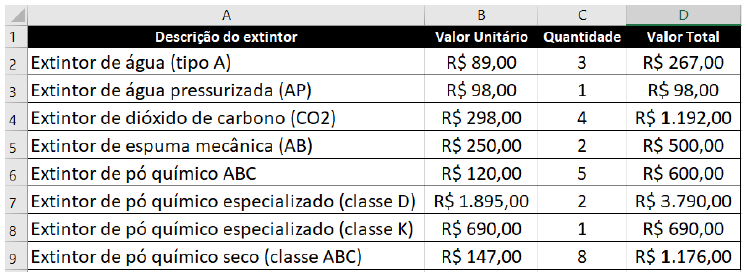

Dada a necessidade de reforço das medidas de segurança contra incêndios nos estabelecimentos penitenciários sob a jurisdição da SEAP/BA, seu setor de compras realizou um levantamento referente a preços de extintores de incêndio, além de suas demandas internas em quantidade e custo total por tipo de extintor.

Esse levantamento gerou a planilha de Excel (integrantes da suíte Microsoft 365, versão português), apresentada a seguir:

As colunas B e D estão formatadas com o tipo “Moeda”. A coluna A está formatada como “Texto” e a coluna C, como “Geral”.

Ao analisar a planilha, é possível afirmar que a aplicação da fórmula:

No contexto do funcionamento básico de um computador e seus componentes principais, assinale a afirmativa correta.

Em um aplicativo Android, qual é o papel do método onStart no ciclo de vida de uma atividade?

João foi selecionado por sua chefia para liderar um projeto de criação de uma inteligência artificial que fosse capaz de classificar, a partir de fotos obtidas pelas câmeras de segurança de cada agência, se, ao entrar na agência, a pessoa está utilizando algum tipo de chapéu, óculos, ambos ou nenhum acessório. Uma base de dados com amostras em quantidade e qualidade suficientes foi fornecida para João. Sendo assim, ele optou por seguir com uma abordagem baseada em modelos de redes neurais.

Ao analisar a base de dados, João notou que havia imagens anotadas com a classe esperada (target preenchido) e também algumas imagens que possuíam o campo de classe esperada vazio. Primeiramente, ele considerou descartar as imagens que não possuíam a classe esperada preenchida, mas, após breve reflexão e muitas pesquisas, decidiu adotar a seguinte estratégia: utilizar as imagens que possuíam a classe esperada para treinar um modelo inicial de classificação. Esse modelo seria usado para predizer as classes das imagens com tal campo vazio. A partir desse ponto, todas as imagens teriam uma classe associada e, assim, todas poderiam ser utilizadas para treinar o modelo final. Essa abordagem é conhecida como aprendizado

A implementação de um programa de gestão de vulnerabilidades envolve várias etapas e práticas para garantir a eficácia do processo. Assinale a alternativa que apresenta uma prática recomendada na implementação desse tipo de programa.

No que se refere ao uso de tabelas de hash para armazenamento de informação, assinale a alternativa correta.

A respeito do conceito de multitenancy, assinale a alternativa correta.

No Gerenciador de Tarefas do Windows 11 (32 – 64 bits), é possível

Qual é a principal função do IBM MQ (Message Queue) na infraestrutura de tecnologia da informação (TI) de uma organização?

No Mainframe z/OS, qual é a função principal do WLM (Workload Manager)?

A ferramenta de linha de comando do Windows Server 2022 usada por usuários que possuem privilégios de administrador para criar, baixar ou fazer upload de jobs e monitorar seu progresso se chama:

Com relação a gestão de memória, avalie se as afirmativas a seguir são verdadeiras (V) ou falsas (F).

( ) Na virtualização cada máquina virtual consome memória de tamanho default mínimo padronizado pelo Sistema Operacional, além de memória de sobrecarga adicional para virtualização.

( ) A alocação de memória da máquina virtual é implicitamente limitada pelo tamanho configurado, tendo como limite superior a quantidade de Random Access Memory (RAM, ou memória de acesso aleatório) física que o host pode alocar para a máquina virtual.

( ) Na virtualização de memória o sistema operacional fornece aos seus processos uma visão virtual da memória, sendo qualquer acesso à memória física interceptado e manipulado pelo componente de hardware chamado Memory Management Unit (MMU, ou unidade de gerenciamento de memória).

As afirmativas são, respectivamente:

O MVC (Model-View-Controller) é um padrão de arquitetura de software.

Com relação ao Padrão MVC, analise os itens a seguir.

I. No MVC, estão presentes três componentes: Model, que representam o negócio; View, que responde pela interface que será apresentada; e, Controller, que integra os componentes model e view, fazendo com que os models possam ser repassados para as views e vice-versa.

II. A semântica do MVC envolve um model, vários componentes Controller e apenas uma única View.

III. O Model encapsula o estado do aplicativo e a funcionalidade principal do negócio.

Está correto o que se afirma em: