Um usuário de correio eletrônico recebeu um e-mail em sua conta do Gmail, uma aplicação web típica de correio eletrônico. Esse e-mail apresenta o seguinte aviso:

“Aviso de anexo criptografado – Cuidado com este anexo. Esta mensagem tem 1 anexo criptografado e não é possível verificar a presença de conteúdo malicioso. Não faça o download desse arquivo se você não conhecer o remetente ou não tiver certeza de que este e-mail foi enviado por essa pessoa.”

Na prática, isso significa que

Verificando o Microsoft Teams, é possível personalizar o visual exibido para chamadas de vídeo, bem como para os chats. Dessa forma, considerando a opção Aparência e acessibilidade, disponibilizada por meio das Configurações desse aplicativo, é correto afirmar que

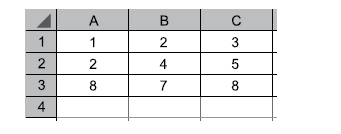

Foi criada a seguinte planilha no MS-Excel, presente no Microsoft-365 (tendo como referência a versão 2016), em português e em sua configuração padrão.

Posteriormente, na célula A4 foi inserida a seguinte fórmula:

=SE(OU(A1>A2;A3>A1);SOMA(B1;C3;A2);SOMA(B1:C3;A2))

O resultado produzido em A4 é:

O System Security Services Daemon (SSSD) é um serviço de sistema dos Linux para acessar diretórios remotos e mecanismos de autenticação. O SSSD conecta um sistema local (cliente SSSD) a um sistema back-end externo (domínio). Isso fornece ao cliente SSSD acesso a serviços remotos de identidade e autenticação usando um provedor SSSD. Por exemplo, um diretório LDAP, um domínio de gerenciamento de identidade (IdM) ou Active Directory (AD) ou um domínio Kerberos. O arquivo id_provider ad no diretório /etc/sssd/sssd.conf permite que um provedor de AD lide com domínios confiáveis.

Com relação a suas configurações, avalie se as afirmativas a seguir são verdadeiras (V) ou falsas (F).

( ) O SSSD oferece suporte apenas a domínios em uma única floresta do AD. Se o SSSD exigir acesso a múltiplos domínios de múltiplas florestas, o administrador deve usar IdM com trusts (preferencial) ou o serviço winbshield em vez de SSSD.

( ) Por padrão, o SSSD descobre todos os domínios na floresta e, se chegar uma solicitação de um objeto em um domínio confiável, o SSSD tenta resolvê-lo. Se os domínios confiáveis não forem acessíveis ou estiverem geograficamente distantes, o que os torna lentos, o administrador poderá definir o ad_domains usando o parâmetro /etc/sssd/sssd.conf para limitar a partir de quais domínios confiáveis o SSSD resolve objetos.

( ) Por padrão, o administrador deve usar nomes de usuários totalmente qualificados para resolver usuários de domínios confiáveis.

As afirmativas são, respectivamente:

A prática de Test Driven Development (TDD, ou Desenvolvimento Orientado por Testes) se relaciona com o conceito de verificação e validação e se baseia em um ciclo para garantir a qualidade do código.

Entre as características do TDD, é correto o que se afirma em:

Com relação aos testes de software, avalie as afirmativas a seguir e assinale V para a afirmativa verdadeira e F para a falsa.

( ) Testes unitários são aqueles que testam os métodos de uma classe de produção, são feitos de forma automatizada, podem ser executados pressionando um botão e não exigem necessariamente nenhum conhecimento do sistema em geral.

( ) Testes funcionais validam o sistema de software em relação aos requisitos/especificações funcionais, se concentram na simulação do uso real do software e podem ser automatizados como testes de aceitação, por meio de ferramentas como Selenium.

( ) Testes de integração garantem, de modo independente e determinístico, que os componentes em análise realmente produzem o comportamento esperado quando se executa a verificação de partes maiores do sistema que dependem de recursos externos, e, quando envolverem acesso à banco de dados precisam garantir o seu estado somente após sua execução.

As afirmativas são, respectivamente:

O Oracle 19G possui três declarações básicas de controle de transações conhecidas como:

A respeito de aprendizagem de máquina, deep learning e processamento de linguagem natural, julgue o item seguinte:

BoW (bag of words) é uma técnica de processamento de linguagem natural que transforma um texto em um vetor, considerando a frequência e a ordem ou o contexto das palavras presentes.

Julgue o item subsecutivo, relativo a versionamento e automação do ciclo de produção de modelos de aprendizado de máquina em operações de aprendizado de máquina (MLOps).

Em MLOps, o controle de versão abrange o monitoramento das mudanças nos ativos de aprendizado de máquina, visando assegurar a reprodutibilidade e a auditabilidade dos treinamentos desses modelos.

Na administração de sistemas uma das principais tarefas é reinstalar e atualizar todos os programas do computador de uma só vez.

Com relação a instalação, configuração e administração de sistemas operacionais, analise os itens a seguir:

I. Diversas soluções de software installers (como Ninite, AllMyApps, Chocolatey e Npackd) trazem ao usuário a possibilidade de escolha dentre uma lista de aplicativos de software populares, que após a seleção, podem ser instalados automaticamente, proporcionando instalação e atualização para as últimas versões.

II. As ferramentas de disk Imaging software (como Clonezilla, FOG, Ghost Solution Suite, Acronis, Zinstall e Active@Disk Image) são empregadas para gerar “imagem”, ou cópias exatas, de um dispositivo de visualização.

III. A ferramenta Sysprep (System Preparation) é parte da imagem do Windows e é usada para preparar uma instalação para clonagem, removendo informações exclusivas do sistema, como o identificador de segurança (SID), e permitindo que ele seja implantado em vários computadores.

Está correto o que se afirma em:

A ISO/IEC 27017:2015 traz controles de segurança da informação com base na ISO/IEC 27002 para serviços em nuvem.

Com relação a administração de serviços na nuvem, avalie se as afirmativas a seguir são verdadeiras (V) ou falsas (F).

( ) A ISO 27017 fornece controles e orientações de implementação somente para provedores de serviços de nuvem.

( ) Clientes de serviços de nuvem podem obter informações práticas da ISO 27017 sobre o que devem esperar dos provedores de serviços de nuvem, possibilitando que entendam as responsabilidades compartilhadas na nuvem.

( ) O padrão proposto na ISO 27017 fornece orientações sobre 37 controles na ISO/IEC 27002 e apresenta controles novos que não estão duplicados na ISO/IEC 27002.

As afirmativas são, respectivamente:

Assinale a opção que corresponde ao tipo de transição ou animação que é nativamente suportada pelo PowerPoint.

É uma funcionalidade nativa de formatação disponível no Excel

A equipe de TIC do BCB necessita desenvolver uma API a ser utilizada em uma solução que o BCB vem desenvolvendo e que será disponibilizada pelo órgão. Como requisitos, tal API

deve apresentar: solicitações gerenciadas por HTTP; possibilidade de os clientes solicitarem recursos em qualquer ordem; e isolamento de cada solicitação em relação às outras

solicitações.

Considerando a situação hipotética anterior, julgue o item que segue, relativo a RESTful e GraphQL.

Na situação em apreço, caso seja necessário que a API consulte dados em uma base de dados relacional compatível com a linguagem SQL, poder-se-á utilizar a GraphQL para obter dados nos servidores em questão, uma vez que a GraphQL executa comandos SQL em arquiteturas RESTful diretamente no(s) sistema(s) de gerenciamento de banco de dados (SGBD) atrelado(s) à solução.

A área de tecnologia da informação e comunicação (TIC) do Banco Central do Brasil (BCB) necessita disponibilizar determinado aplicativo para transações digitais que o BCB vem desenvolvendo, utilizando contêineres no Kubernetes junto ao seu provedor de nuvem. Existe o requisito de que essa aplicação seja gerida no modo serverless.

Tendo como referência a situação hipotética apresentada, julgue o próximo item, relativo a microsserviços e serverless.

Na orquestração de serviços em cluster kubernetes, um pod sempre será executado em um nó, ainda que seja em uma máquina física.