Estações de trabalho que utilizam o sistema operacional Windows 7, 8.1 ou 10 instalado contam com o Windows Media Player.

Esse programa é capaz de reproduzir

Julgue o próximo item, a respeito de Internet e intranet.

Sendo o HTTPS um protocolo de segurança utilizado em redes privadas de computadores, infere-se que o endereço https://intra.pcdf.df.br identifica necessariamente um sítio localizado em um servidor de uma intranet

Julgue o seguinte item, relativos a tecnologias, ferramentas, aplicativos e procedimentos associados à Internet e intranet

No Office 365, tanto no Word quanto no PowerPoint, a função Limpar toda a formatação aplica no texto selecionado ⸺ que pode estar sobrescrito, em negrito e itálico e com fonte na cor vermelha, por exemplo ⸺ o estilo de formatação padrão

Julgue o item a seguir, a respeito de redes de computadores.

PPP (point to point protocol) é um protocolo de comunicação que permite a configuração de um endereço de rede temporário para conexão à Internet

A respeito de segurança e proteção na Internet, julgue o item que se seguem

Para que as pragas virtuais denominadas worms ataquem o computador em uso, é necessário que se execute um arquivo do tipo .bat.

Com relação a sistemas operacionais e planilhas, julgue o item a seguir.

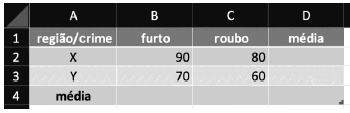

Caso deseje, com base nesses dados, obter a média de todos os crimes, independentemente da região onde eles foram cometidos, e inseri-la na célula D4, o usuário deverá utilizar a seguinte fórmula.

=MÉDIA(B2:C3)

A planilha a seguir apresenta o total de crimes cometidos nas regiões X e Y.

No que diz respeito à segurança, se o usuário deseja impedir que pessoas não autorizadas usem o seu computador, ele deve

Nas questões que avaliem conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que: todos os programas mencionados estejam em configuração-padrão, em português; o mouse esteja configurado para pessoas destras; expressões como clicar, clique simples e clique duplo refiram-se a cliques com o botão esquerdo do mouse; e teclar corresponda à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não haja restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

No Microsoft Outlook 365, ao se selecionar uma mensagem presente na caixa de entrada e se clicar o ícone  , presente na barra de ferramentas do aplicativo, será possível

, presente na barra de ferramentas do aplicativo, será possível

Nas questões que avaliem conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que: todos os programas mencionados estejam em configuração-padrão, em português; o mouse esteja configurado para pessoas destras; expressões como clicar, clique simples e clique duplo refiram-se a cliques com o botão esquerdo do mouse; e teclar corresponda à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não haja restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

O recurso do navegador Mozilla Firefox, em sua última versão, que armazena temporariamente os dados dos sites acessados, como, por exemplo, imagens, scripts e partes de sites visitados, com a finalidade de tornar a navegação mais rápida é denominado

Na questão que avalia conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que: todos os programas mencionados estejam em configuração-padrão, em português; o mouse esteja configurado para pessoas destras; expressões como clicar, clique simples e clique duplo refiram-se a cliques com o botão esquerdo do mouse; e teclar corresponda à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não haja restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

São ferramentas administrativas presentes no Windows 10 o(a)

Julgue o item quanto aos conceitos de redes de computadores, aos conceitos de organização e de gerenciamento de arquivos, pastas e programas e às noções de vírus, worms e pragas virtuais.

Uma bomba lógica é um programa executado remotamente pelo usuário que está realizando o ataque. Conceitualmente, não é necessário existir a intenção maliciosa por parte do programador para que um software seja considerado como uma bomba lógica.

No item que avalie conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que: todos os programas mencionados estejam em configuração‐padrão, em português; o mouse esteja configurado para pessoas destras; expressões como clicar, clique simples e clique duplo refiram‐se a cliques com o botão esquerdo do mouse; e teclar corresponda à operação de pressionar uma tecla e, rapidamente, liberá‐la, acionando‐a apenas uma vez. Considere também que não haja restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

A respeito dos conceitos de redes de computadores, do sítio de pesquisa Bing e dos procedimentos de backup, julgue o item.

Na topologia em anel, as mensagens são sempre transmitidas em apenas um sentido do anel (sentido horário).