Assinale a alternativa que contenha corretamente softwares (utilitários) de clientes de e-mail:

É comum em diversos textos a inserção de imagens ilustrativas para dar clareza ao conteúdo, apresentar fatos relevantes ou, simplesmente, proporcionar um destaque ao assunto. Observe um recorte de tela do Microsoft Word 2019 (Idioma Português Brasil), em que uma imagem foi adicionada ao texto:

De acordo com as informações anteriores, qual a sequência de ações a ser realizada no Word 2019 irá proporcionar o posicionamento da imagem em relação ao texto?

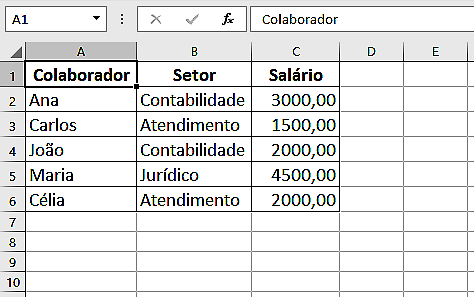

Considere a tabela elaborada no Microsoft Excel 2019 (Idioma Português Brasil):

Para obter a informação sobre o valor total dos salários dos colaboradores que trabalham no setor de Contabilidade, basta aplicar a fórmula:

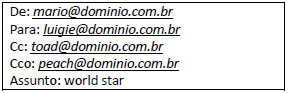

O e-mail é uma forma de comunicação bastante utilizada em ambientes corporativos ou domésticos. Considerando o envio de e-mail para múltiplos usuários, analise os endereços da mensagem a seguir, bem como as afirmativas; marque V para as verdadeiras e F para as falsas.

( ) Imediatamente após o disparo da mensagem, ela ficará disponível na caixa de entrada do remetente.

( ) A mensagem será enviada para os seguintes endereços: [email protected] e [email protected], apenas.

( ) Quando um destinatário, em seu cliente de e-mail, clicar na opção “Responder a todos”, a mensagem de resposta será enviada e endereçada para [email protected]; [email protected]; e, [email protected].

A sequência está correta em

Assinale a afirmativa INCORRETA.

Analise as afirmativas a seguir.

I. O File Transfer Protocol é um protocolo orientado à transferência de arquivos. A execução de aplicações web ocorre via HTTP.

II. Caso o endereço que o usuário esteja acessando se inicie por ftp://, o navegador Internet Explorer usará o protocolo de transferência de arquivos ftp.

III. Deep Web é o conjunto de conteúdos da Internet não acessível diretamente por sítios de busca, o que inclui, por exemplo, documentos hospedados em sítios que exigem login e senha. A origem e a proposta original da Deep Web são legítimas, afinal nem todo material deve ser acessado por qualquer usuário. O problema é que, longe da vigilância pública, essa enorme área secreta foi tomada pelo desregramento, e está repleta de atividades ilegais.

Marque a opção que indica a(s) afirmativa(s) CORRETA(S).

O Windows 10 possui recursos de segurança capazes de aumentar a proteção dos dados gerenciados por meio dele. Para proteger os dados gravados com criptografia em um pen drive, a partir de uma versão enterprise do Windows, deve ser utilizado o

Assinale a opção que indica um formato que permite ao usuário buscar especificamente arquivos do tipo PDF ao utilizar o sítio de busca do Google.

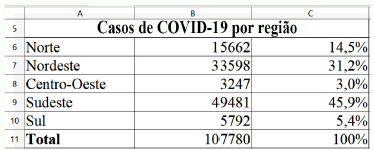

Considere a seguinte planilha:

Sobre a realização de cálculos no LibreOffice Writer, versão 6.3.1 em português, considere as seguintes afirmativas:

1. O cálculo =(B10/B11) possibilita encontrar o mesmo valor percentual indicado em C10, desde que o conteúdo da célula C10 esteja configurado como “Porcentagem”.

2. O total de casos de COVID-19 nas regiões Norte e Centro-Oeste pode ser obtido pela fórmula =SOMA(B6:B8).

3. É possível encontrar o número de casos da região Sudeste por meio da fórmula =(B11*C9).

4. A fórmula =MAIOR(B6:B10;4) retorna como resultado o número 49481.

Assinale a alternativa correta.

Com relação aos conceitos básicos de informática, julgue o item.

O PowerBI é uma ferramenta moderna utilizada para gerar dashboards de visualização de dados oriundos de fontes separadas e que facilita a integração de conteúdos armazenados em arquivos de formatos diferentes.

Um comando no GNU/Linux é uma terminologia especial que pode representar uma ou mais ações. Nesse sentido, qual é o comando que mostra o caminho inteiro de um diretório atual?

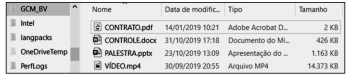

A figura abaixo ilustra uma modalidade de exibição de arquivos gravados na pasta GCM no disco C: no Explorador de Arquivos em um microcomputador com sistema operacional Windows 10 BR.

Essa modalidade de exibição é conhecida como:

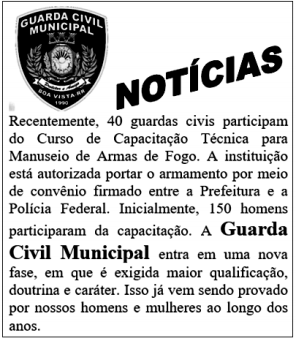

O texto da figura foi digitado no Word 2019 BR, tendo sido realizados alguns procedimentos, como:

I. À palavra NOTÍCIAS foi usado um recurso que adiciona um toque artístico mediante o emprego de uma caixa de texto.

II. À citação Guarda Civil Municipal foi aplicado negrito por meio da execução de um atalho de teclado.

III. Ao texto foi aplicado alinhamento justificado por meio do acionamento de um ícone.

O recurso, o atalho de teclado e o ícone são, respectivamente:

No contexto da segurança, existem diversas formas de classificar o ativo da informação, devendo estar centrada nos aspectos da confidencialidade, disponibilidade, integridade e autenticidade. Quanto à confidencialidade, uma organização é enquadrada em um determinado nível quando a situação possui as características listadas a seguir.

I. Os ativos de acesso restrito dentro da organização estão protegidos do acesso externo.

II. Aintegridade é vital.

III. O acesso não autorizado dessas informações pode comprometer as operações da organização e causar prejuízos financeiros.

IV. São exemplos dessas informações os dados de clientes, senhas de acesso, dados sobre vulnerabilidades da organização.

Asituação descrita acima enquadra a organização no seguinte nível:

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Infere-se do email apresentado, especialmente do trecho “Eu bloqueei o acesso aos seus sistemas por meio de criptografia de todas as suas informações, tais como imposto de renda, fotos e arquivos de trabalho”, que se trata de um ataque por trojan, o qual é um programa que, além de executar as funções para as quais foi aparentemente projetado, torna inacessíveis os dados armazenados, sem o conhecimento do usuário.