A equipe de segurança de um órgão público detectou em seus sistemas de monitoramento a seguinte requisição em direção a um site do órgão:

http://www.site.gov.br/index.php?username=1'%20or%20'1'%20=%20'1'))/*&password=t&$t3.

O tipo e a técnica de ataque detectados são, respectivamente:

Um órgão público que possui instalações em vários estados do Brasil instituiu a sua Equipe de Tratamento e Resposta a Incidentes (ETIR), de acordo com Norma Complementar nº 05/IN01/DSIC/GSIPR, para gerenciar e tratar seus incidentes de segurança da informação. O órgão implementou a sua estrutura da seguinte forma: estabeleceu uma ETIR central que funciona na sede do órgão em Brasília e várias ETIRs secundárias distribuídas nas outras instalações dos órgãos nos outros estados. A ETIR principal define as estratégias, gerencia os serviços ofertados, centraliza os incidentes ocorridos e é responsável pela comunicação com o CTIR Gov, enquanto as secundárias implementam as estratégias e atuam dentro do escopo de seus estados, notificando seus incidentes sempre à ETIR principal.

O modelo de ETIR implementado pelo órgão é:

A prática do ITIL versão 4 que tem por objetivo minimizar o impacto negativo de uma interrupção não planejada de um serviço, restaurando a operação normal do serviço o mais rápido possível, é o gerenciamento de:

O Poder Judiciário criou a Plataforma Digital do Poder Judiciário Brasileiro (PDPJ-Br) para disponibilizar soluções para uso por todos os sistemas de processo judicial eletrônico do Poder Judiciário nacional. A PDPJ-Br é disponibilizada na forma de um marketplace que pode ser hospedada em nuvem.

O requisito a ser observado para permitir a hospedagem da PDPJ-Br em um provedor de serviços de nuvem é que a nuvem:

“Justiça é consciência, não uma consciência pessoal, mas a consciência de toda a humanidade. Aqueles que reconhecem claramente a voz de suas próprias consciências normalmente reconhecem também a voz da justiça.” (Alexander Solzhenitsyn)

A afirmação que está de acordo com a estruturação e a significação desse pensamento é:

“E da minha fidelidade não se deveria duvidar; pois, tendo-a sempre observado, não devo aprender a rompê-la agora; e quem foi fiel e bom por quarenta e três anos, como eu, não deve poder mudar de natureza: da minha fidelidade e da minha bondade é testemunha a minha pobreza.”

Nesse pensamento, o autor utiliza os adjetivos “fiel e bom” e, em seguida, os substantivos correspondentes “fidelidade” e “bondade”.

A opção abaixo em que os dois adjetivos citados mostram substantivos adequados é:

Here’s why we’ll never be able to build a brain in a computer

It’s easy to equate brains and computers – they’re both thinking machines, after all. But the comparison doesn’t really stand up to closer inspection, as Dr. Lisa Feldman Barrett reveals.

People often describe the brain as a computer, as if neurons are like hardware and the mind is software. But this metaphor is deeply flawed.

A computer is built from static parts, whereas your brain constantly rewires itself as you age and learn. A computer stores information in files that are retrieved exactly, but brains don’t store information in any literal sense. Your memory is a constant construction of electrical pulses and swirling chemicals, and the same remembrance can be reassembled in different ways at different times.

Brains also do something critical that computers today can’t. A computer can be trained with thousands of photographs to recognise a dandelion as a plant with green leaves and yellow petals. You, however, can look at a dandelion and understand that in different situations it belongs to different categories. A dandelion in your vegetable garden is a weed, but in a bouquet from your child it’s a delightful flower. A dandelion in a salad is food, but people also consume dandelions as herbal medicine.

In other words, your brain effortlessly categorises objects by their function, not just their physical form. Some scientists believe that this incredible ability of the brain, called ad hoc category construction, may be fundamental to the way brains work.

Also, unlike a computer, your brain isn’t a bunch of parts in an empty case. Your brain inhabits a body, a complex web of systems that include over 600 muscles in motion, internal organs, a heart that pumps 7,500 litres of blood per day, and dozens of hormones and other chemicals, all of which must be coordinated, continually, to digest food, excrete waste, provide energy and fight illness.[…]

If we want a computer that thinks, feels, sees or acts like us, it must regulate a body – or something like a body – with a complex collection of systems that it must keep in balance to continue operating, and with sensations to keep that regulation in check. Today’s computers don’t work this way, but perhaps some engineers can come up with something that’s enough like a body to provide this necessary ingredient.

For now, ‘brain as computer’ remains just a metaphor. Metaphors can be wonderful for explaining complex topics in simple terms, but they fail when people treat the metaphor as an explanation. Metaphors provide the illusion of knowledge.

(Adapted from https://www.sciencefocus.com/future-technology/can-we-build-brain-computer/ Published: 24th October, 2021, retrieved on February 9th, 2022)

According to the author, explaining the brain as a computer is:

Joana, jovem e renomada escritora de livros infantis, faleceu. O mais velho dos seus herdeiros, com 18 anos de idade, preocupado com a situação dos livros, que geravam uma elevada renda para Joana, questionou um advogado a respeito da proteção constitucional oferecida a direitos dessa natureza.

O advogado respondeu, corretamente, que o direito de utilização, publicação ou reprodução das obras de Joana pertence:

No âmbito do Tribunal de Justiça do Distrito Federal e dos Territórios, tramita ação que tem por objeto a declaração de ilegalidade de greve de servidores distritais não regidos pela legislação trabalhista.

Consoante dispõe o Regimento Interno do Tribunal de Justiça do Distrito Federal e dos Territórios, o processo e julgamento de ações como a mencionada compete:

No contexto do MySQL 8.x, analise as afirmativas a seguir a respeito da utilização de índices do tipo FULLTEXT .

I. Índices FULLTEXT podem ser aplicados somente para tabelas InnoDB e MyISAM.

II. Consultas baseadas em índices FULLTEXT devem usar a sintaxe SEARCH(col1, col2, ...) FOR(expressão [modificador]).

III. O comando ALTER TABLE não pode ser utilizado para a criação de índices FULLTEXT.

Está correto somente o que se afirma em:

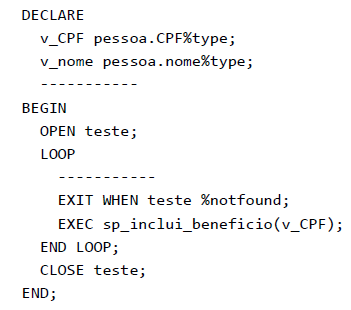

No contexto do uso de cursores por meio do Oracle PL/SQL, analise o script a seguir.

As linhas que substituem corretamente os trechos tracejados na quarta e na oitava linhas do script acima são, respectivamente:

João trabalha na área de Tecnologia da Informação de um Tribunal de Justiça e ficou responsável por atribuir as faixas de endereçamento IP de 4 novas varas cíveis, que necessitarão de 126 endereços de hosts cada. Sabe-se que a rede 10.112.0.0/20 está disponível.

Para realizar a distribuição com o mínimo de desperdício de endereços, João deve dividir a rede da seguinte forma:

Um órgão que lida com muitos documentos sigilosos sinalizou para sua equipe de Tecnologia da Informação (TI) sua preocupação quanto a uma invasão cibernética e roubo desses documentos. Para incrementar a segurança da rede desse órgão, a equipe de TI instalou um equipamento capaz de verificar as conexões TCP em andamento antes de permitir a passagem de um determinado pacote.

O equipamento instalado pela equipe de TI utiliza recursos de:

A equipe de virtualização de um órgão público administra um cluster VMware composto por 6 hosts esx. Nesse cluster há um sistema de missão crítica que requer alto índice de disponibilidade. Para assegurar a disponibilidade desse sistema, a equipe de virtualização criou 2 máquinas virtuais idênticas e configurou-as para estarem sempre hospedadas em hosts esx diferentes.

O recurso que assegura a configuração aplicada nas máquinas virtuais é o:

A Estratégia Nacional de Tecnologia da Informação e Comunicação do Poder Judiciário (ENTIC-JUD) visa ao incremento da governança, da gestão e da colaboração tecnológica no âmbito do Poder Judiciário, com o objetivo de maximizar os resultados com otimização de recursos, pautados em eficiência, eficácia, efetividade e economicidade dos órgãos. A fim de cumprir o objetivo da ENTIC-JUD, todos os órgãos do Poder Judiciário devem constituir um Comitê de Governança de Tecnologia da Informação e Comunicação multidisciplinar.

Uma das atribuições desse comitê, de acordo com a Resolução CNJ nº 370/2021, é: