Acerca do processamento batch e do processamento online, julgue o seguinte item.

São características do processamento batch o processamento e armazenamento de grande volume de dados de entrada, grande quantidade de registros acessados e saída de dados em grande volume.

Com relação à visão geral sobre o sistema operacional z/OS versão 2.4, julgue o item a seguir.

Sucessor do z/VM, o z/OS é um sistema operacional de 32 bits para mainframes, criado pela IBM, suporta APIs e aplicativos UNIX (Single UNIX Specification) e comunica-se diretamente com o TCP/IP.

A respeito de cargas de trabalho típicas dos processamentos batch e online, julgue o item subsequente.

É característica do processamento de jobs, no ambiente mainframe, o tempo de resposta imediato.

Julgue o item a seguir, a respeito do sistema operacional z/OS versão 2.4.

O z/OS utiliza os dois tipos de armazenamento físico (central e auxiliar) para habilitar o tipo de armazenamento chamado de armazenamento virtual, que é fundamental para a capacidade exclusiva do z/OS de interagir com muitos usuários simultaneamente enquanto processa as maiores cargas de trabalho.

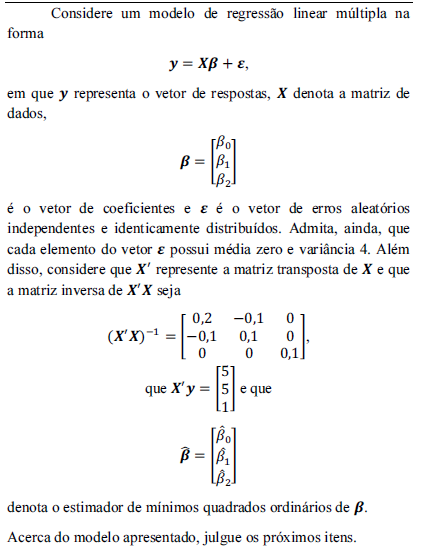

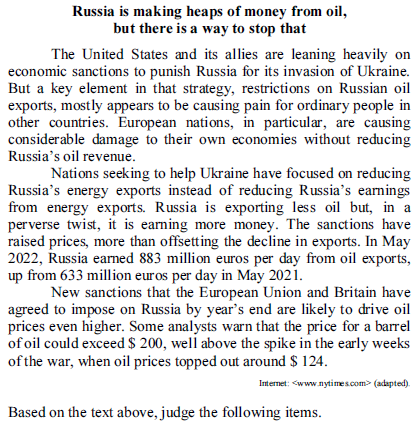

The text criticizes the restrictions imposed on Russia’s exports because they do not affect the amount of oil available for purchase in international markets.

The last period of the text could be correctly rewritten, without this changing its meaning, as Animals would, then, become entrapped in the oil and drown, or ingest toxic quantities of oil, or succumb to cold stress if the oil damages the insulation provided by their feathers or fur.

Com relação ao uso da função PROCV no MS Excel, julgue o item que se segue.

Na busca por correspondência aproximada, os valores da primeira coluna da matriz devem estar classificados em ordem crescente.

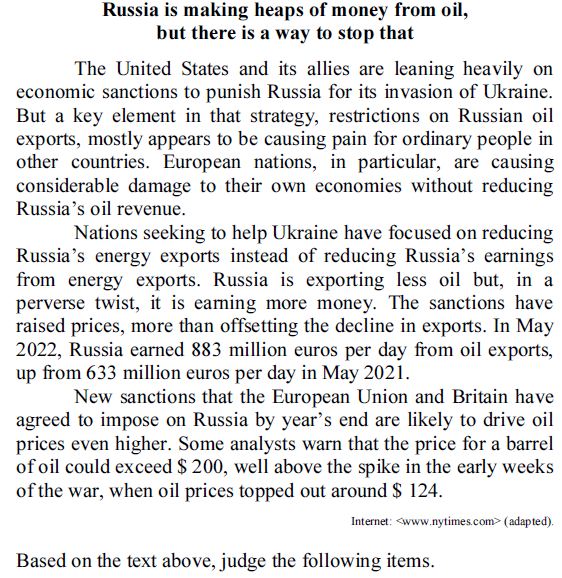

Considere-se que, ao criar uma nova linha vazia ao final do dataframe da tabela anterior, a técnica utilizada para o preenchimento dos dados numéricos ausentes tenha sido a média aritmética; e que, nesta nova linha, ao dado ausente para a coluna “Comportamento” tenha sido atribuído o valor “calmo”. Nesse caso, ao dado ausente na coluna “Ocorrência” da nova linha criada no dataframe será atribuído valor superior a 7.

Em relação aos métodos de visualizações de dados, julgue o item que se segue.

A técnica de comparação controlada (controlled comparison) de uma visualização de dados é utilizada em visualizações de dados reduzidos e simples.

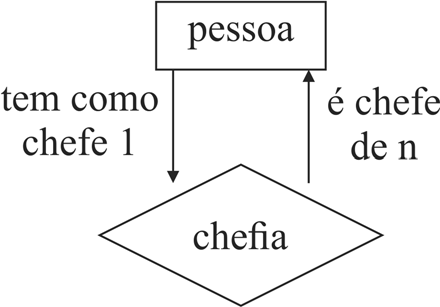

Julgue o item seguinte, em relação aos conceitos de mapeamento lógico relacional.

O diagrama de entidade relacionamento a seguir representa a relação entre colaboradores e sua chefia, em que cada chefe pode ter n colaboradores e cada colaborador pode ter muitos chefes.

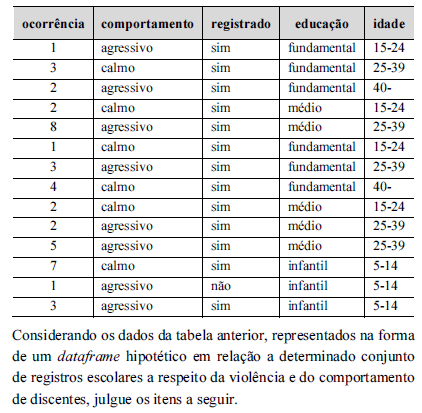

Se o vetor for constituído por n elementos independentes que seguem uma distribuição normal com média zero e variância 4, então  se distribui conforme uma distribuição qui-quadrado com n graus de liberdade.

se distribui conforme uma distribuição qui-quadrado com n graus de liberdade.

Considerando que o conjunto de dados {0 , 10 , 4 , 2} represente uma amostra aleatória simples retirada de uma distribuição binomial com parâmetros n e p desconhecidos, em que n é um valor inteiro e 0 < p < 1, julgue os itens a seguir.

A mediana do conjunto de dados é igual a 5.

Julgue o item a seguir, considerando conceitos de Python.

Considere-se o código em Python a seguir.

a = [4,5,6]

b = a

b[2]=9

a.append(7)

print(a)

print(b)

A partir de conceitos de VBA (Visual Basic), julgue o item a seguir.

A execução do código VBA apresentado adiante retorna como resultado 5,73.

Imports System

Module Module1

Sub Main()

Dim X as Integer

Dim Y as Integer

Y=100

X = (18/ 3.14) * Y

Console.WriteLine(X)

End Sub

End Module

It is correct to infer from the text that the US and its allies have shot themselves in the foot with their economic sanctions against Russia.