Acerca de prevenção e tratamento de incidentes, julgue os itens seguintes.

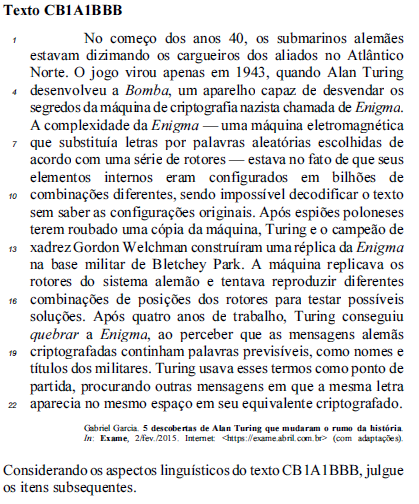

Suponha que os dados a seguir constituam parte de um

log de auditoria obtido a partir da execução do comando

Acerca dos procedimentos da análise forense digital e cadeia de custódia, julgue o item a seguir.

Em análise forense digital, o início da cadeia de custódia ocorre a partir da duplicação pericial do vestígio previamente adquirido.

Com relação à análise de linha do tempo e à aquisição de dados em memória, julgue os seguintes itens.

A extração de uma imagem da memória de um sistema, conhecida como dump de memória, permite identificar os processos que estavam em execução no momento da extração, bem como os arquivos, as bibliotecas, chaves de registro ou sockets em uso por cada processo.

Julgue os itens a seguir, relativos a injeção de código, engenharia reversa e exfiltração (ou desinfiltração) de dados.

Situação hipotética: Para um programa, foram realizadas duas engenharias reversas, com técnicas distintas, ambas a partir do programa executável. Na primeira, obteve-se o código-fonte em linguagem Assembly; na segunda, obteve-se o código-fonte na linguagem C, na qual o software foi originalmente desenvolvido. Assertiva: Essa situação descreve as técnicas de engenharia reversa conhecidas, respectivamente, como análise de propriedades estáticas e comportamento dinâmico.

Acerca de indicadores de comprometimento (IOC), julgue os próximos itens.

Uma das características de TAXII é a disponibilização de métodos de autenticação, autorização e acesso separados para produtores e consumidores, o que permite a proteção de informações relacionadas a ameaças cibernéticas que se desejem manter privadas.

A respeito de estruturas de comando e controle de artefatos maliciosos, julgue os itens subsequentes.

A estrutura de comando e controle do malware Taidoor é conectada pelas máquinas comprometidas por meio de uma DLL camuflada em dados aparentemente aleatórios de um post de um blogue do Yahoo, criptografados por RC4, codificados em base64 e baixados por um malware auxiliar.

A respeito dos ataques distribuídos de negação de serviço (DDoS), julgue o próximo item.

Os testes CAPTCHA são eficientes contra os ataques DDoS volumétricos e os de exaustão das conexões TCP, mas são inócuos contra os ataques DDoS de camada de aplicação.

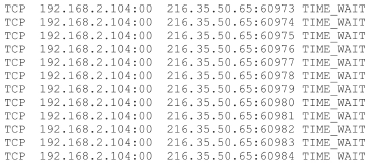

A próclise observada em “se multiplicam" (l.7) e “se desenvolve" (l.14) é opcional, de modo que o emprego da ênclise nesses dois casos também seria correto — multiplicam-se e desenvolve-se, respectivamente.

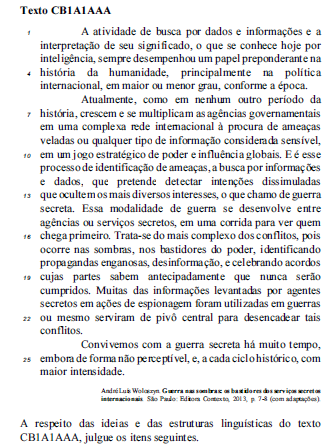

Do emprego da forma “estavam dizimando” (R.2) infere-se que a ação de dizimar foi contínua durante a época citada no início do primeiro período do texto.

A vírgula logo após o termo “máquina" (R.12) poderia ser eliminada sem prejuízo para a correção gramatical do período no qual ela aparece.

Para el investigador Masahiro Mori, la simpatía de los humanos para con los robots aumenta cada vez más.

The sentence “Michael Hayden asked to send an e-mail to all staff” (R. 10 and 11) can be correctly paraphrased in the following terms: Michael Hayden enquired all his employees if he could send an electronic message.

In line 31, the connector “Hence” introduces a logical conclusion.

Na discricionariedade administrativa, o agente possui alguns limites à ação voluntária, tais como: o ordenamento jurídico estabelecido para o caso concreto, a competência do agente ou do órgão. Qualquer ato promovido fora desses limites será considerado arbitrariedade na atividade administrativa.

Segundo a doutrina, o estado de sítio deve estar embasado no princípio fundante da necessidade.