No que concerne às abordagens teóricas em ciências sociais, julgue os itens que se seguem.

Para diversas correntes sociológicas contemporâneas, no mundo contemporâneo, marcado pela globalização, o tema da identidade cultural deve ser tratado a partir de conceitos que permitam captar sua dinâmica e seu caráter fragmentado.

Com relação à sociologia política, julgue os itens subsequentes.

Formulada no final do século XIX e início do século XX, a teoria das elites concebe a história das sociedades como a história da substituição de uma elite no poder por outra e considera que, por meio de uma revolução, é possível romper esse ciclo e instituir, de forma duradoura, um governo de massas.

Acerca da antropologia cultural e temas correlatos, julgue os próximos itens.

De acordo com Claude Lévi-Strauss, maior referência da antropologia estruturalista, o tabu do incesto pode ser considerado um fenômeno universal, existente em todas as culturas.

Com relação ao Congresso de Viena, julgue os itens a seguir.

Uma das questões humanitárias tratadas durante o referido congresso foi a abolição do tráfico de escravos.

A respeito da Primeira Guerra Mundial, julgue os itens subsequentes.

O Czar Nicolau I I retirou a Rússia da guerra em 1917, na tentativa de conter a Revolução Bolchevique que estava em andamento no país.

Um dos fenômenos políticos de grande relevância no âmbito das relações internacionais no século XX foi o processo de descolonização ocorrido na Ásia e na África logo após a Segunda Guerra Mundial. Com efeito, a descolonização multiplicou o número de agentes na política internacional, tendo tornado o sistema muito mais diversificado. Com relação a esse processo, julgue os itens que se seguem.

Com o fim da Segunda Guerra mundial, as antigas potências coloniais reconheceram a nova realidade internacional e concederam, de forma negociada e sob os auspícios das Nações Unidas, a independência para suas antigas colônias e territórios.

No que se refere ao ocaso do chamado socialismo real, julgue os itens a seguir.

A descontinuidade da Doutrina Brejnev foi determinante para o fim das experiências socialistas no Leste Europeu.

Com relação às principais correntes teóricas das relações internacionais, julgue os itens seguintes.

Conforme o paradigma realista, o Estado é um ator unitário e racional que age em defesa do interesse nacional.

Com relação às instituições e aos processos decisórios em política externa, julgue os próximos itens.

A participação do parlamento no processo decisório de política externa confere maior credibilidade para a ação externa do Estado, sobretudo nos Estados democráticos.

Julgue os itens a seguir, a respeito de endereçamento, modelo OSI e WPA2.

A camada física do modelo OSI, apesar de não impedir que um transmissor rápido envie uma quantidade excessiva de dados a um receptor lento, tem a função de transformar um canal de transmissão bruta em uma linha que pareça livre de erros de transmissão não detectados para a camada de enlace.

Um IDS (Intrusion Detection System) pode ser usado para detectar varreduras de porta e de pilha TCP, além de ataques de DoS, de inundação de largura de banda, de worms e de vírus.

Com relação à análise de linha do tempo e à aquisição de dados em memória, julgue os seguintes itens.

A análise de linha do tempo de eventos de interesse forense requer a existência sistematizada de registros de logs dos sistemas periciados para ser realizada, sendo sua aplicação limitada à análise forense de sistemas corporativos que dispõem desses recursos.

Julgue os itens seguintes, a respeito da análise de artefatos maliciosos.

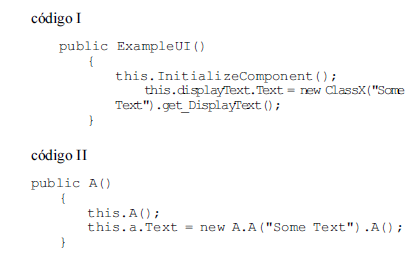

Tendo como referência os códigos I e II a seguir, é correto afirmar que, no código I, foi realizada obfuscação, ou ofuscação, que tem, entre outros objetivos, o de tornar o código mais difícil de ser lido mediante a utilização de técnicas como mudar nomes de variáveis.

Julgue os itens a seguir, relativos a injeção de código, engenharia reversa e exfiltração (ou desinfiltração) de dados.

Situação hipotética: Na coleta de informações de um sistema atacado pelo malware Y, observou-se que as chamadas às APIs do Windows estavam sendo redirecionadas para o software de monitoramento antes que o código da API fosse efetivamente chamado, criando informações sobre a sequência das operações do sistema executadas pela amostra de malware. Assertiva: Essa situação descreve um ataque do tipo API hooking, cuja característica é a garantia de que o comportamento do nível do sistema (que, em algum momento no tempo, deve usar uma chamada de API) não é ignorado, a menos que a chamada da API correspondente não seja conectada.

A respeito de estruturas de comando e controle de artefatos maliciosos, julgue os itens subsequentes.

Uma das características das estruturas de comando e controle de malware descentralizadas é a garantia da existência de uma quantidade significativa de nós redundantes que devem ser atacados para que a rede de comando e controle associada ao malware seja desativada.