As informações de um departamento e de seus colaboradores devem ser organizadas e armazenadas conforme a estrutura mostrada no diagrama precedente. Para isso, serão utilizados os comandos DDL a seguir.

Tendo como referência as informações apresentadas, julgue o próximo item.

A tabela

As informações de um departamento e de seus colaboradores devem ser organizadas e armazenadas conforme a estrutura mostrada no diagrama precedente. Para isso, serão utilizados os comandos DDL a seguir.

Tendo como referência as informações apresentadas, julgue o próximo item.

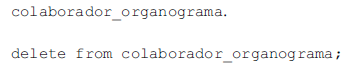

O comando SQL a seguir permite apagar o conteúdo da tabela

No que se refere aos conceitos de estratégias de distribuição de banco de dados, julgue o item que se segue.

Na replicação síncrona, recomenda-se que os bancos de dados fiquem armazenados em sítios geograficamente distantes entre si, pois a execução da replicação ocorrerá com um atraso, que varia de poucos minutos a horas.

Julgue o item subsecutivo, no tocante a características de computadores e seus componentes.

Seek time é o tempo que a cabeça de leitura e gravação de um disco rígido leva para ir de uma trilha a outra do disco.

No que concerne a sistemas operacionais e tecnologias de virtualização, julgue o item seguinte.

Emulador permite a um programa feito para um computador ser executado em outro computador.

Em relação às estruturas de controle e de fluxo de execução, julgue o item seguinte.

O laço do-while será executado sempre que a condição for falsa e terminará quando esta for verdadeira, ao passo que o laço repeat-until será executado sempre que a condição for verdadeira e terminará quando esta for falsa.

Existem diversas técnicas para descompilar programas maliciosos. Conforme a característica de um malware, essas técnicas podem ou não ser utilizadas. A respeito desse assunto, julgue o seguinte item.

Existem três técnicas chaves para a análise de malware: análise binária, análise de entropia e análise de strings.

Softwares desenvolvidos para a Web podem ter diversas vulnerabilidades e cada uma delas pode ser explorada com uma técnica específica. Sendo o ataque bem-sucedido, o atacante tem o controle do sistema. A respeito de características de ataques em software web, julgue o próximo item.

O ataque de sequestro de sessão tem por característica o comprometimento do token de autenticação de um usuário, podendo esse token ser obtido interceptando-se a comunicação ou predizendo-se um token válido.

A respeito dos tipos de RAID e suas principais características, julgue o item que se segue.

RAID 0, também conhecido como disk striping, requer no mínimo dois discos rígidos: se um disco falhar, os demais garantem o acesso e a recuperação dos dados.

Redes sem fio são amplamente utilizadas para a conexão de usuários em ambientes que permitam alta mobilidade ou onde não seja possível prover infraestrutura cabeada. Devido a sua arquitetura, redes sem fio possuem diversos problemas de segurança. No que se refere a segurança de redes sem fio e algunsdos ataques conhecidos a esse tipo de redes, julgue o item que se segue.

O WPS (Wi-Fi protected setup) pode ser atacado por uma técnica conhecida por pixie dust attack em alguns tipos de ponto de acesso. Nesse ataque, a senha WPA2 é modificada em tempo real no ponto de acesso atacado para uma senha que o atacante determinar.

A ameaça de extinção de plantas madeireiras tem motivado a busca por alternativas para que o setor madeireiro no Brasil não entre em decadência. Nesse contexto, o mogno africano (Khaya ivorenses, Khaya senegalensis e Khaya anthoteca) tem ganhado espaço nos programas de manejos florestais e diminuído a pressão do risco de extinção do mogno brasileiro (Swietenia macrophylla). As árvores de mogno africano são de grande porte, raramente arbustivas, com folhas pinadas, folíolos inteiros, glabros a pilosos.

Com relação ao assunto do texto anterior, julgue o item seguinte.

Folha pinada é a denominação dada à folha composta cuja nervura central forma um eixo alongado no qual se inserem os folíolos.

De acordo com as resoluções CONAMA n.º 01/1986, CONAMA n.º 237/1997 e com a NBR 14653, julgue o item subsequente.

Compete ao Instituto Brasileiro do Meio Ambiente e dos Recursos Naturais Renováveis (IBAMA) o licenciamento ambiental de empreendimentos e atividades localizadas ou desenvolvidas em dois ou mais municípios pertencentes a estados diferentes.

Acerca das técnicas de aquisição, processamento e análise de dados geoespaciais e de produção cartográfica, julgue o item seguintes

Para armazenar um mapa de culturas agrícolas em um programa de sistema de informações geográficas, é necessário informar a escala desse mapa.

Acerca das técnicas de aquisição, processamento e análise de dados geoespaciais e de produção cartográfica, julgue o item seguintes

O sistema de posicionamento global dos Estados Unidos da América e o da China são conhecidos, respectivamente, como GPS e Compass.

Julgue o próximo item, a respeito de fisiologia vegetal.

No processo de fotorrespiração, ocorre o consumo de oxigênio e a liberação de gás carbônico, o que afeta a fotossíntese líquida por diminuir a eficiência fotossintética.