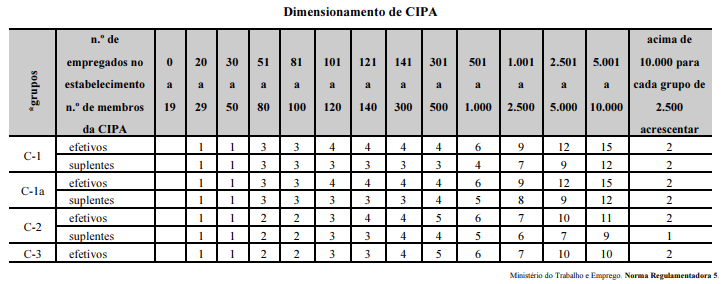

Considerando o quadro precedente e sua aplicação em estabelecimento classificado como C-2, com 4.000 empregados, julgue o item a seguir, relativo a CIPA.

O número total de membros da CIPA nesse estabelecimento deve ser igual a 17.

A respeito de poluentes e ventilação industrial, julgue o seguinte item.

Fumos são formados por partículas sólidas com diâmetro geralmente superior a 10 µm, resultantes da desintegração mecânica de substâncias inorgânicas ou orgânicas.

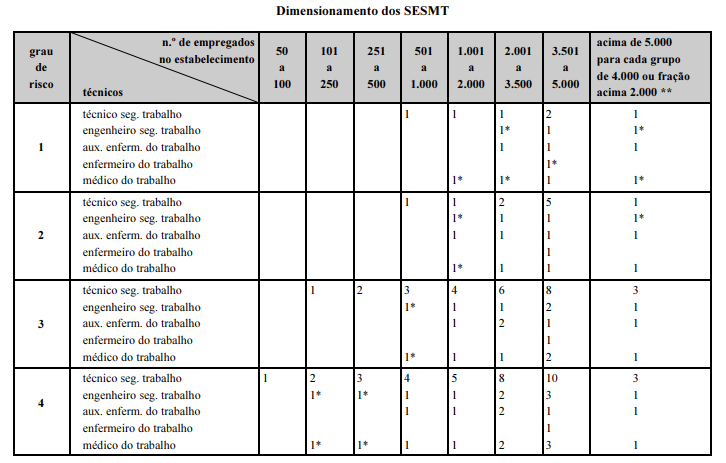

Uma empresa produtora de alumínio pertence à atividade principal no CNAE 2441, tem grau de risco 4 e possui 105 empregados. A respeito do dimensionamento do Serviço Especializado de Segurança e Medicina do Trabalho (SESMT) para essa empresa, julgue o item que se segue, considerando as informações do quadro precedente.

Caso novos empregados sejam contratados para atividades diferentes da principal, de modo que mais de 50% dos empregados da empresa laborem em atividade cuja gradação de risco seja de grau 3, portanto inferior ao da atividade principal, a empresa poderá dimensionar o seu SESMT em função desse menor grau de risco.

Com base no Estatuto da Pessoa com Deficiência — Lei n.º 13.146/2015 —, julgue o item que se segue.

Considera-se pessoa com deficiência aquela que possui impedimento de natureza física, mental, intelectual ou sensorial de médio ou longo prazo que dificulte seu acesso a bens socioculturais e sua interação social em igualdade de condições com outras pessoas.

Considerando a legislação vigente que dispõe sobre os direitos das pessoas com deficiência, julgue o item subsequente.

São consideradas especialmente vulneráveis as pessoas com deficiência que sejam crianças, adolescentes, mulheres e idosos.

Considerando a legislação vigente que dispõe sobre os direitos das pessoas com deficiência, julgue o item subsequente.

Pessoas com altas habilidades ou superdotação integram o público-alvo da educação especial.

No texto 1A1-I, a expressão “Assim que" (ℓ.12) indica, no período em que ocorre, uma noção de

No texto 1A2-I, o sujeito da locução “podem ser limitados" (ℓ.21), que está oculto, é indicado pelo termo

No texto 1A2-II, a palavra “derrocada" (ℓ.14) foi empregada com o mesmo sentido de

Na Internet, um usuário pode se apossar indevidamente do login e da senha de outra pessoa para acessar o sistema em seu lugar. Assinale a opção que indica uma tecnologia utilizada para impedir esse tipo de acesso indevido.

A respeito de segurança da informação, julgue os itens a seguir. I Autenticidade se refere às ações tomadas para assegurar que informações confidenciais e críticas não sejam roubadas do sistema. II A gestão de segurança da informação deve garantir a disponibilidade da informação. III A confidencialidade garante a identidade de quem envia a informação. IV De acordo com o conceito de integridade, os dados devem ser mantidos intactos, sem alteração, conforme foram criados e fornecidos. Estão certos apenas os itens

Em redes locais, determinados equipamentos concentram o tráfego de dados entre os computadores. Alguns deles replicam os dados para todos os computadores da rede; outros permitem o tráfego de dados somente para o computador destinatário. Assinale a opção que apresenta equipamento utilizado para concentrar e transmitir dados somente ao computador destinatário, sem replicá-los a outros computadores conectados à mesma rede.

Um banco de investimentos capta recursos e paga juros compostos à taxa de 10% ao mês sobre o valor investido, mas cobra, mensalmente, o valor fixo de R$ 100 a título de taxa de administração. O banco retira esse valor tão logo paga os juros mensais, e os juros seguintes são calculados sobre o montante remanescente. Nessa situação, se um cliente investir R$ 1.000 nesse banco e conseguir isenção da taxa de administração no primeiro mês, então, ao final do terceiro mês de aplicação, ele auferirá um montante igual a