Bruna, analista de rede do TJMS, foi acionada via Help Desk devido a uma questão relacionada a aplicações P2P, em que qualquer par A participante deve poder iniciar uma conexão TCP com qualquer outro par B participante. Contudo, o problema é que, se o par B estiver por trás de um NAT, não poderá agir como um servidor e aceitar conexões TCP.

Para contornar o problema, Bruna pode utilizar a técnica de:

Os principais sistemas de informação de uma organização armazenam seus dados transacionais em bancos de dados relacionais que são estruturados em tabelas que se relacionam entre si por meio da implementação de:

O acesso ao sistema de Intranet da empresa de tecnologia ADVAND segue rígido processo de controle de acesso lógico. Para isso, os direitos de acesso podem ser determinados sob dois aspectos: cada usuário ou recurso recebe uma permissão (ou capacidade) que, por sua vez, define todos os seus direitos e acesso a outros recursos, e usam-se listas de controle de acesso (ACL-Access Control Lists) para cada recurso, definindo-se, assim, os direitos de acesso de outros recursos ou usuários sobre o recurso associado a essas listas.

A função diretamente relacionada a esse controle de acesso lógico é:

No contexto de atualização imediata, o banco de dados pode ser atualizado por algumas operações de uma transação antes que ela alcance seu ponto de confirmação. Dessa forma, durante a recuperação de um banco de dados após uma falha de transação, é necessário desfazer as operações não confirmadas e refazer as operações confirmadas para manter a integridade dos dados.

Para tanto, o algoritmo de recuperação do banco de dados que deverá ser aplicado é

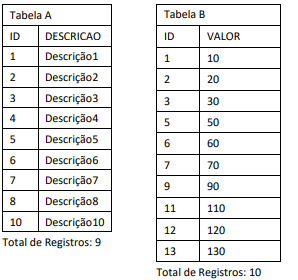

Observe as tabelas A e B a seguir, que possuem, respectivamente, 9 e 10 registros.

Após executar diferentes tipos de junções entre essas tabelas, o total de registros retornados em cada caso, sendo eles INNER JOIN, RIGHT JOIN, FULL OUTER JOIN, CROSS JOIN e LEFT JOIN, é, respectivamente: