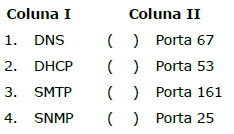

Relacione corretamente cada protocolo à porta usada, numerando a Coluna II de acordo com a Coluna I.

A sequência correta, de cima para baixo, é:

Atente às seguintes afirmações sobre os protocolos usados no Correio Eletrônico: I. POP3 é usado em programas clientes de correio eletrônico para enviar e receber as mensagens. II. WEBMAIL usa o protocolo HTTP ao invés de usar POP3. III. IMAP4 é usado pelos programas clientes de correio eletrônico para enviar e receber as mensagens a partir de qualquer computador. É correto o que se afirma em

Assinale a opção que apresenta um servidor web da Fundação Apache que permite a execução de aplicações baseadas na linguagem Java.

O resultado da adição dos números binários 01101101 e 01011010 é

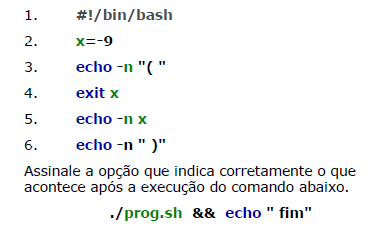

Considere o seguinte script Bash prog.sh em um sistema operacional Linux. A numeração das linhas à esquerda é meramente ilustrativa.

Assinale a opção que indica corretamente o que acontece após a execução do comando abaixo.

O sistema operacional da Microsoft, lançado em 2001 como uma versão melhorada do Windows 2000, que teve como sucessor o Windows Vista foi o

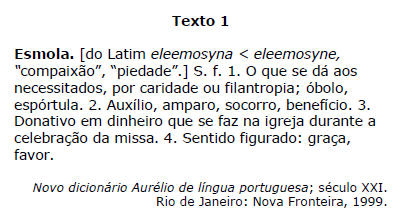

Considerando o texto 1, por tratar-se do verbete da palavra “esmola”, é correto afirmar que ele informa

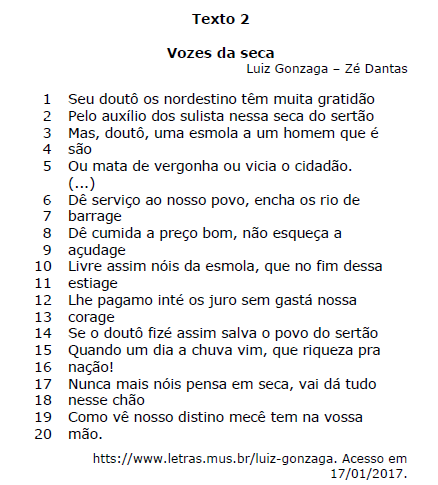

Os verbos destacados em “Dê serviço a nosso povo, encha os rio de barrage / Dê cumida a preço bom, não esqueça a açudage." (linhas 6-9 – texto 2), referem-se ao interlocutor tratando-o por você. Caso a forma de tratamento fosse “tu", as formas verbais destacadas ficariam, respectivamente:

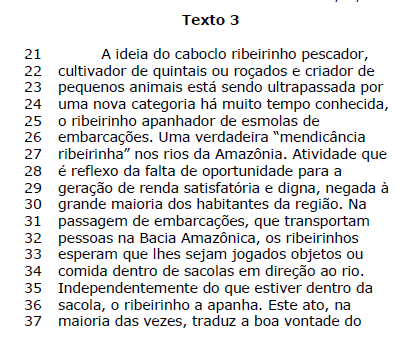

Assinale a opção em que a substituição do pronome relativo “que" pela forma sugerida não compromete a gramaticalidade da frase.

Atente ao que se diz a respeito das restrições de Chave Estrangeira e Chave Primária do modelo relacional. I. A chave estrangeira de uma tabela não pode ser formada por mais de um atributo. II. A chave estrangeira de uma tabela referencia obrigatoriamente a chave primária de outra tabela. III. Uma tabela pode ter mais de uma chave estrangeira, mas apenas uma chave primária. É correto o que se afirma apenas em

Assinale a opção que contém respectivamente endereços IPV4 e IPV6.

A execução do comando Linux mv arquivo.txt /abc/xyz/

Alguns arquivos, mesmo quando apagados do disco rígidos, podem ser recuperados. Bastante preocupado com a segurança de um servidor Linux, o administrador da máquina decide apagar o log do sistema contido em /var/log/syslog. Para estar seguro da remoção do conteúdo do arquivo e, portanto, dificultar a recuperação dos dados, ele o sobrescreve 15 vezes e por fim grava um padrão de zeros sobre o conteúdo com a intenção de não deixar traços. Uma vez logado como superusuário, o administrador pode efetuar esta tarefa por meio do seguinte comando do interpretador bash:

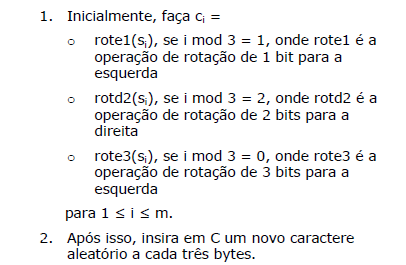

Considere o seguinte algoritmo de criptografia. Ele irá receber na entrada um string S de caracteres s1,s2,…,sm e irá gerar uma nova sequência C de caracteres de saída c1,c2,…,cn, baseada nas seguintes instruções:

Sobre o algoritmo de criptografia acima, é correto afirmar que

Nos últimos tempos, muito se tem falado sobre a importância das fontes de energia. São fontes de energia renovável: