Na primeira linha do texto 1, o termo “leitor” aparece entre vírgulas pela mesma razão que elas são empregadas em:

“Esse traço do chinês é até muito conhecido no resto do mundo".

O mesmo valor semântico do termo “até" se encontra na seguinte frase:

Observe a charge a seguir.

Nessa charge a resposta da menina:

A Constituição da República de 1988 é um marco na democracia do Brasil e na história do Ministério Público, que ganhou autonomia para trabalhar, independência financeira e institucional, além de abertura do campo de atuação.

De acordo com o texto constitucional, é função institucional do Ministério Público:

Promotoria de Justiça do interior do Estado com atribuição para investigação penal promoveu o arquivamento de um inquérito policial.

Caso não concorde com o entendimento ministerial, o Juízo Criminal competente deixará de homologar o arquivamento e, de acordo com a Lei Orgânica do Ministério Público da Bahia, deverá remeter os autos ao:

O COBIT 5 fornece um modelo abrangente que auxilia as organizações a atingirem seus objetivos de governança e gestão de TI.

Um dos princípios básicos do COBIT 5 é:

Em relação aos ciclos de vida de projetos, analise as afirmativas a seguir.

I. Antecipar a criação da estrutura analítica do projeto (EAP) elimina a influência da organização na maneira pela qual o projeto será executado.

II. A identificação das partes interessadas é um processo contínuo em todo o ciclo de vida do projeto.

III. Um projeto com ciclo de vida adaptativo requer a redução gradual do envolvimento das partes interessadas ao longo do ciclo de vida do projeto.

Está correto o que se afirma em:

Em relação ao protocolo de roteamento RIP, analise as afirmativas a seguir.

I. Não possui a capacidade de determinar vários caminhos simultâneos para o destino.

II. É um protocolo de vetor de caminho, indicado para o roteamento de sistemas autônomos.

III. Utiliza uma métrica para escolher a melhor rota, baseada na distância e velocidade dos canais de comunicação.

Está correto somente o que se afirma em:

Analise as afirmativas a seguir sobre algoritmos para criptografia.

I. Algoritmos de chave pública usam a mesma chave criptográfica para encriptação de texto puro e decriptação de texto cifrado.

II. Funções de dispersão criptográfica são comumente utilizadas na verificação de integridade de arquivos.

III. AES e IDEA são exemplos de algoritmos de chave simétrica.

Está correto o que se afirma em:

Em relação aos servidores de aplicação Java EE, analise as afirmativas a seguir.

I. Glassfish e Geronimo são servidores de aplicação open source.

II. O container web fornece toda a infraestrutura necessária para rodar os componentes JSP, JSF e Servlets.

III. JBoss é inadequado para aplicações distribuídas porque não implementa um container EJB.

Está correto o que se afirma em:

A gestão da continuidade de negócios, segundo a norma ABNT NBR 15999, é um processo da organização que estabelece uma estrutura estratégica e operacional adequada para:

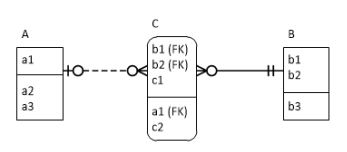

Analise o diagrama a seguir.

Num banco de dados corretamente derivado desse diagrama, é correto afirmar que:

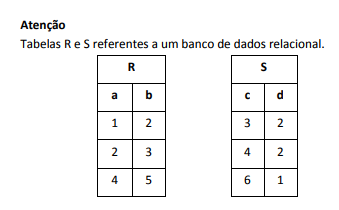

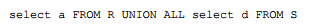

Considerando as tabelas R e S apresentadas anteriormente, o comando SQL

produz um resultado que contém, além dos títulos:

O texto 1 pode ser incluído no gênero textual do depoimento pessoal; tomando por base o primeiro parágrafo desse texto, NÃO se inclui entre suas características:

O segundo parágrafo do texto 1 começa por “Coesão e rumo”, seguido de ponto. Tal pontuação tem como função: