O número, no entanto, é muito mais alto nas seguintes regiões:

Dois reservatórios de mesmo volume estão vazios e começam a ser abastecidos de água no mesmo instante com fluxos de entrada de água constantes, sendo o fluxo de entrada de água do segundo reservatório 8,5 L/min maior do que o fluxo de entrada de água do primeiro. O segundo reservatório tem uma saída de água que, quando aberta, faz com que o fluxo de entrada de água resultante nele seja 5,1 L/min menor do que o fluxo de entrada de água do primeiro. Se em 24 h ambos os reservatórios estão cheios, o tempo durante o qual a saída de água do segundo reservatório ficou aberta foi de

A central de segurança de um condomínio comercial recebe Selo Verde se o zelador tiver, para toda porta no condomínio, pelo menos uma chave que a tranque; caso contrário, a central de segurança recebe Selo Vermelho. Se a central de segurança de um condomínio comercial recebeu Selo Vermelho, então, necessariamente, nesse condomínio,

De acordo com a Symantec, o Backup Exec (2014)

A notícia divulgada na imprensa e identificada por uma Analista de TI, como sendo um ataque de malware corretamente relatado é:

No âmbito da segurança de dados em redes de computadores, o Secure Sockets Layer - SSL realiza suas tarefas por meio de quatro protocolos em duas camadas. Considerando o modelo TCP, um desses protocolos, o Record Protocol, transporta mensagens dos outros três, assim como os dados − mensagens payload - provenientes da camada de

A IANA (Internet Assigned Number Authority) dividiu o número das portas em três faixas: conhecidos, registrados e dinâmicos (ou privados). As portas na faixa de 0 a 1023 são as conhecidas, atribuídas e controladas pela IANA (well-known port numbers). Dentre elas uma bem conhecida é a porta TCP 80 atribuída a HTTP. Outras são as portas TCP 23, 25 e 53, que se aplicam, respectivamente, a

O LDAP − Light-weight Directory Access Protocol, descrito na RFC 2251,

Algumas implementações do TCP possuem várias estratégias para amenizar os efeitos de um ataque SYN − inundação de SYN (SYN Flooding Attack). Umas impõem um limite no número de solicitações durante um período especificado. Outras filtram datagramas provenientes de endereços de origem indesejados. Uma estratégia possível é adiar a alocação de recursos até que toda a conexão esteja estabelecida, usando o chamado cookie. Implementa essa estratégia o protocolo

No Oracle Database 11g, para conceder ao usuário Marcos o privilégio para selecionar dados na tabela SANASA e permitir que ele conceda esse privilégio a outros usuários utiliza-se o comando

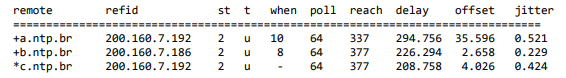

Considerando que o NTP − Network Time Protocol é um protocolo que permite a sincronização dos relógios dos dispositivos de uma rede a partir de referências de tempo confiáveis, um Analista de TI digitou um comando no Linux, em condições ideais, que mostrou o resultado abaixo.

O comando digitado foi

Atenção: Considere o texto abaixo para responder à questão.

Kafka acusa seu progenitor de ter feito dele um homem inseguro (2º parágrafo)

O segmento sublinhado acima está corretamente reescrito do seguinte modo:

Atenção: Considere o texto abaixo para responder à questão.

Está correta a redação do livre comentário que se encontra em:

Atenção: Considere o texto abaixo para responder à questão.

No texto, estabelece-se relação de causa e consequência, respectivamente, entre:

Atenção: Considere o texto abaixo para responder à questão.

[A]s grandes corporações são lentas por natureza e não estão preparadas para enfrentar essa realidade. (3º parágrafo)

No contexto, uma nova redação para o trecho acima, em que se mantêm a correção e a lógica, está em: